セキュリティ対策のステップアップを支援 ひと手間、ふた手間を省く 不正PC検知・遮断システム「iNetSec Patrol Cube」 |

| 管理されていない「不正PC」を見つけ出して社内ネットワークへの接続を遮断する「iNetSec Patrol Cube」は、管理者のひと手間、ふた手間を省くきめ細かな機能を備えた不正PC検知・遮断システムだ。本格的な検疫ネットワークシステムへのアップグレードも計画されており、システムへの投資を最小限に抑えながらセキュリティレベルを上げることができる。 |

| 不正なPCを見える化し、排除する「不正PC検知・遮断ツール」 |

企業において、PCが「1人に1台」という環境が当たり前となって久しい。だが、エンドユーザー任せで無秩序にPC利用を許すことは、セキュリティリスクを生み出す可能性がある。

多くの企業は、外部からの脅威をブロックするためファイアウォールなどの対策を導入している。しかし、ネットワーク管理者の手が及ばずセキュリティ対策が不十分なPCが、社員自身の手によってネットワークに接続され、ウイルス感染の元になる恐れもある。もっと悪いケースでは、悪意ある人物が社内ネットワークにPCを接続し、通信を盗聴したり機密情報を盗み出す可能性も考えられる。この場合、そうした対策は役に立たない。

そこで注目されるのが、管理されておらず、セキュリティポリシーを満たさない「不正PC」を見つけ出して社内ネットワークへの接続を遮断する、広義の「検疫ネットワークシステム」だ。

このうち、OSのパッチ適用状況やウイルス対策ソフトの定義ファイル更新状態まで検査する「PC検疫ネットワーク」では、徹底した対策が可能になる。だが半面、ネットワーク機器の入れ替えや再設計などが必要になるため、導入コスト・期間がかさむ傾向にある。また、来客用ネットワークを用意しておく必要があるため、なかなか全面的な導入に踏み切れない、というケースもあるだろう。

これを補い、不正なPCを見つけ出すという最低限必要な目的を満たすソリューションが、「不正PC接続検知・遮断ツール」だ。しばしばセキュリティにおいて、「見えないものは管理できない」と言われるが、こうしたツールは、管理下にない不正なPCを見える化して排除することで、社内ネットワークのセキュリティレベルを保つ。

PFUが11月にリリースした「iNetSec Patrol Cube」は、そうした不正PCの検知・遮断に特化したセキュリティツールだ。手軽に導入・運用できる機能を備えるだけでなく、その後のステップアップも可能な製品となっている。

| 既存ネットワークに影響を与えず導入 |

iNetSec Patrol Cubeは、MACアドレスを元に、不正PCのネットワーク接続を検知し、遮断するツールだ。勝手に私物PCなどを持ち込んで社内ネットワークに接続するといった行為を検知し、情報漏えいや不正アクセス、ウイルスまん延といった事態を未然に防ぐ。

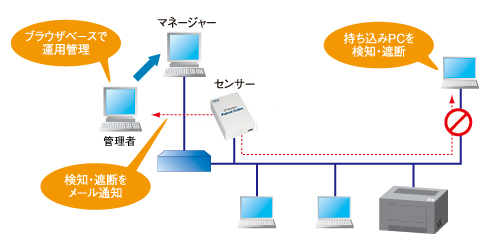

システムは、小型の専用アプライアンス「iNetSec Patrol Cube V1.0 センサー」と、管理用ソフトウェア「iNetSec Patrol Cube V1.0 マネージャー」で構成されている。センサー1台で約1000台まで、システム全体では最大5万台の機器を管理・検知できる。

センサーは、ネットワークセグメントごとに設置する。そして、MACアドレスを元に「ホワイトリスト」に登録されていないPCやネットワーク機器、プリンタなどを検出すると、ネットワーク接続を遮断する仕組みだ。同時に、管理者へのメール通知も行う。

|

| 図1 iNetSec Patrol Cubeのシステム概要 |

「不特定多数のユーザーが出入りする企業、数多くの拠点がありすべてに管理の手が回り切らない企業などで、『ひとまず不正PC接続対策だけでも実施したい』という場合に適した製品。ネットワークの変更を理由にPC検疫ネットワークの導入を断念していた場合でも、セグメントにセンサーを1台設置するだけで導入できる」(PFU ソフト・アプライアンスグループ アプライアンスソフトウェア事業部 パートナービジネス部の兼松直樹氏)。

| 容易な導入・運用を実現する3つの特徴 |

iNetSec Patrol Cubeの大きな特徴は、3つ挙げられる。

1つは、ホワイトリストの作成やメンテナンスが容易であり、簡単に導入・運用できることだ。従来の不正PC検知・遮断ツールでは、正規のPCやサーバ、ネットワーク機器類のMACアドレスを収集したはいいけれど、それらを目視でチェックし、ホワイトリストとしてまとめるまでを手作業で行う必要があった。

これに対しiNetSec Patrol Cubeは、ホワイトリスト作成を容易にする独自の「自動識別機能」を備えている。これは、ネットワークにつながっているのがPCかプリンタか、それ以外の機器かを識別するものだが、「この2つを区別できるだけでも、ホワイトリスト作成作業は格段に楽になる」(兼松氏)。Webブラウザベースのコンソール画面で、プリンタ類を一括して「ホワイトリスト」に登録すれば、後の処理が非常に楽になる。

2つ目は、新たにネットワークに加わる「正規PC」の利用申請作業を、エンドユーザー自身の手で容易に行えることだ。

これも従来のツールの場合、新たにPCを接続しようとする場合、事前に申請をしておく必要があった。それを忘れると、いざPCをつないでもネットワークに接続できず、「故障が起きたの? 何か設定ミスでもあったの?」と原因究明に手間が掛かる。原因が分かれば今度は、「MACアドレスを見ながらネットワーク利用を申請して」とエンドユーザーに依頼することになるが、ユーザーにとっては、MACアドレス確認のためのコマンド入力は煩雑な作業だ。

iNetSec Patrol Cubeの場合は、未登録PCでWebブラウザを立ち上げると「このPCは登録されていないため、接続が許可されません」と表示されるため、ユーザーはすぐ状況を把握できる。そしてその同じ画面上で、名前や所属などを入力するだけで、登録申請が行えるようになっている。このように、エンドユーザーによる「自己解決」の仕組みを取り入れることで、出張者の多いオフィスやプロジェクトごとに人が頻繁に入れ替わるようなオフィスでも、少ない手間で運用できる。

|

| iNetSec Patrol Cubeのセンサー |

3つ目の特徴は可用性だ。iNetSec Patrol Cubeはセンサーとマネージャーの組み合わせで構成されているが、マネージャーが常に立ち上がっている必要はない。もしマネージャーとの通信が確立できない場合でも、センサーは独立して動作し、不正PCの検知・遮断を継続できる。また、センサーは、互いの動作を監視する機能も備えており、これも運用管理を容易にしてくれる。

例えば小規模ネットワークの場合、サーバを24時間常時稼働させることはなかなか困難だ。この場合、手ごろなPCにマネージャーを導入して就業時間内だけ立ち上げておき、それ以外の時間の検知はセンサーに任せるという運用が可能だ。一方、複数のセグメントに分かれている大規模ネットワークでは、各セグメントに導入した多数のセンサーが確実に動いていることの確認が必要になってくる。だがそのためにわざわざ、別の運用管理ツールを導入するのも大仰な話だ。この場合、センサーが持つ相互動作監視機能を活用することで、運用の手間を省くことができる。

さらに、iNetSec Patrol Cubeを活用して機器のMACアドレスを収集しておくことで、IT資産の棚卸し・資産管理作業の効率化も可能になる。長期間通信を行っていない機器を検出する機能も備えているため、遊休資産の洗い出しも可能だ。また、ネットワーク遮断と利用申請の仕組みを応用して、新規PCに対する資産管理ツールの導入を徹底させるという使い方も可能だ。

iNetSec Patrol Cubeではこうしたきめ細かな機能の組み合わせにより、管理者の手間を省き、運用コストを抑えながら、全体のセキュリティレベルを高めていくことができる。

| スムーズな導入が可能 |

こうした特徴を生かしたiNetSec Patrol Cubeの導入方法を紹介しよう。装置種別の自動識別機能や遮断PCからの利用申請機能をうまく組み合わせれば、スムーズに導入していくことができる。場合によるが1カ月程度で、全社への導入が完了するという。

|

| PFU ソフト・アプライアンスグループ アプライアンスソフトウェア事業部 パートナービジネス部 兼松直樹氏 |

iNetSec Patrol Cubeは2つのモードを備えている。MACアドレスの収集のみを行い、接続は許可する「監視」モードと、未承認の装置を検出すると遮断し、管理者にメールで通知する「遮断」モードだ。この遮断モードではさらに、ユーザーの自己申請ベースで接続を許可するかどうかも選択できる。

まず最初は監視モードで、社内ネットワークに接続している全機器のMACアドレスを収集し、ホワイトリストに登録するために精査する。通常はすべての機器に対して目視で確認する必要があるが、iNetSec Patrol Cubeでは装置種別の自動識別機能によってプリンタのみを抜き出して、自動的にホワイトリストに追加することができる。

個人が利用している多数のPCについても、通常は目視で確認する必要があるが、iNetSec Patrol Cubeでは、遮断モード(申請後解除)で運用し、遮断PCからの利用申請機能によってエンドユーザーが各自申請を行うことで、管理者は目視確認の手間を省くことができる。ユーザーがネットワークから遮断され、不便を被ることはない。管理者は後でまとめて申請状態をチェックできるので、不自然な申請があったときにだけ個別に確認を行えばいい。

こうしてホワイトリストを作成し終えれば、あとは本格運用に移るだけだ。遮断モード(承認後解除)に移行すると、ホワイトリストに載っていないPCはネットワークから遮断され、管理者が確認・許可しない限り、接続することはできなくなる。これで、不正PC検知・遮断の仕組みのできあがりだ。

◆

さらにPFUでは、国内シェアNo.1(注1)のPC検疫ソフトウェア「iNetSec Inspection Center」と連動し、本格的な検疫機能を提供できるようにする計画としている。iNetSec Inspection Centerを追加導入することで、機器を入れ換えることなくセキュリティシステムをアップグレードしていくことができる。

兼松氏は、PC検疫や不正PC検出・遮断の仕組みは、官公庁などが提示する調達仕様の中に記されることも増えており、徐々に「当たり前」の仕組みになりつつあると述べている。ファイアウォールやウイルス対策といった最低限のセキュリティ対策を整え、さらにセキュリティポリシーの徹底という次のレベルを目指す上で、iNetSec Inspection Centerは有効なステップになるだろう。

| 注1 : 2008年ネットワークセキュリティビジネス調査総覧(富士キメラ総研)において、「PC検疫」で1位。 |

|

|

提供:株式会社PFU

企画:アイティメディア 営業局

制作:@IT 編集部

掲載内容有効期限:2008年12月28日

|

関連リンク |

@IT 関連記事 |