パロアルト、クラウド型仮想サンドボックス機能を強化:DNS通信のモニタリング機能も

パロアルトネットワークスは2014年1月15日、アプリレベルでの可視化機能を特徴とするファイアウォール製品「PAシリーズ」用OSの最新バージョン、「PAN-OS 6.0」を発表した。

パロアルトネットワークスは2014年1月15日、アプリレベルでの可視化機能を特徴とするファイアウォール製品「PAシリーズ」用OSの最新バージョン、「PAN-OS 6.0」を発表した。疑わしいファイルをクラウドに送信して仮想サンドボックス上で解析する「WildFire」の強化により、解析可能なファイルの種類が拡大したほか、DNS通信のモニタリングによる悪意あるドメインの検出が可能になっている。

同社は、いわゆる次世代ファイアウォール製品であるPAシリーズを提供してきた。ポート単位だけでなくアプリケーション単位、さらにはそのアプリケーション内で利用できる機能単位でトラフィックを識別し、ユーザーやコンテンツとひも付けながら制御できることが特徴で、PAN-OSはその基盤OSだ。同時に、PAシリーズで捕捉した疑わしいファイルを、パロアルトが構築したクラウド基盤上の仮想環境で実行させ、振る舞いを解析してマルウェアかどうかを判断できるサブスクリプションベースのサービス、WildFireも提供している。

新バージョンのPAN-OS 6.0では、主にWildFire関連の機能を強化した。検査対象をこれまでのEXE/DLL形式だけでなく、標的型攻撃の最初の突破口としてよく使われるPDFやMicrosoft Office、Javaといったファイルにも広げた。「PDFファイルやOfficeドキュメントは、マルウェア本体を引き入れる“ドロッパー”としてよく使われる。裾野を広げることで、マルウェアにひも付くこうしたものも見つけることができる」(同社技術本部長 乙部幸一朗氏)。

同時に、WildFire上に用意する仮想サンドボックス環境も、従来のWindows XPに加えて、Windows 7とAndroidを追加した。「これまでもAndroid向けマルウェアをシグネチャで検出することはできたが、サンドボックスによりAndroid向けの新たな標的型攻撃を見つけ出せる」(乙部氏)。

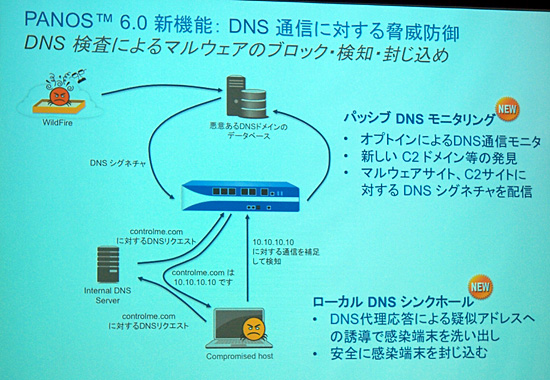

さらに、DNS通信をモニタリングすることで、マルウェアを配布する悪意あるサイトへの接続をブロックしたり、代理応答を返してボットなどに感染した端末を洗い出す機能を追加した。顧客の許可を得て、オプトイン方式でDNS通信をモニターし、悪意あるサイトのドメイン名を含むクエリが見つかるとブロックする。ドメイン名のリストは、WildFireの解析結果などから作成する仕組みだ。さらに、悪意あるドメインを検索しようとするクエリには疑似アドレスを返し、感染端末の特定と封じ込めを支援する。

乙部氏は、「従来から提供してきたアプリケーション制御などの対策に、新版で追加された機能を組み合わせることにより、脆弱性を突く攻撃や、これまで見たことのない攻撃に対し、多層的な防御アプローチを提供する」と説明した。

なお乙部氏は、オンライン入力機能を備えた日本語入力システム(IME)を介して、意図せず入力内容が外部に送信されてしまっていた問題に関して、「Baidu IMEなど、どれか特定のIMEが問題なのではない。そもそも企業として、『ユーザーが何を使っており、どんなトラフィックが流れているか』を把握できているか、コントロールできているかがポイントだ」と指摘した。Dropboxをはじめ、外部との情報共有が可能なクラウドアプリが広く普及している中、「まず、使われているアプリを可視化し、ログを残し、端末を特定しておくことにより、何かあったときにすぐトラックして対応できる状態を整えておくことが重要だ」と述べている。

関連記事

クラウド形式で提供してきたサンドボックス解析機能を社内にも、パロアルト

クラウド形式で提供してきたサンドボックス解析機能を社内にも、パロアルト

パロアルトネットワークスは6月18日、サンドボックス技術を用いてマルウェアを検出するアプライアンス製品「Palo Alto Networks WF-500アプライアンス」を発表した。- FTPが格好の侵入経路に? パロアルトがレポート公表

- ニコ動も判別、「次世代FW」のパロアルトが日本法人設立

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

パロアルトネットワークス 技術本部長 乙部幸一朗氏

パロアルトネットワークス 技術本部長 乙部幸一朗氏