深刻な「ブラインドSQLインジェクション」の脅威:OWASP AppSec USA 2013 レポート(前編)(1/2 ページ)

2013年11月18日から11月21日の4日間にわたり、Webアプリケーションのセキュリティに関する国際的なカンファレンス「OWASP AppSec USA 2013」がニューヨークで開催されました。その模様をお伝えします。

2013年11月18日から11月21日の4日間にわたり、アメリカ合衆国ニューヨークでWebアプリケーションのセキュリティに関する国際的なカンファレンスである「OWASP AppSec USA 2013」が開催されました。

世界各国から開発者・研究者が一堂に会するこの一大イベントに参加してきましたので、その模様を報告します。

Webアプリセキュリティにまつわるあらゆる話題を扱う「OWASP」

OWASP(Open Web Application Security Project)は、WebアプリケーションおよびWebサービスのセキュリティ向上を目的とした、ボランティアによるプロジェクトです。

今回参加した「AppSec」をはじめとするカンファレンスの開催による知識の展開やトレーニングを通じた開発者のスキル向上の他、開発者向けガイドラインの作成、テストツールの開発・公開などを行っています。ツールは全てオープンソースで公開されており、誰でも無償で利用できます。

OWASP内には、個別のテーマに対応したプロジェクトが幾つも立ち上げられています。OWASPホームページで確認するだけでも、クロスサイトスクリプティング(XSS)やクロスサイトリクエストフォージェリ(CSRF)といった個々の脆弱性への対策に関するプロジェクトから、RubyやPHPといった開発言語ごとのセキュリティに関するプロジェクトまであり、いうなれば、Webアプリケーションセキュリティに関するありとあらゆる話題がOWASPで取り扱われていることが分かります。

Webアプリケーションセキュリティに携わる方の中には「OWASP TOP 10」という言葉を耳にしたことがある方も多いでしょう。これは、OWASPが毎年発表している、Webアプリケーションの脅威トップ10のランキングです。

インジェクションやXSSといったトップ10の脆弱性の概要や対策手法、参考文献などが記載されたドキュメントで、多くの規格や書籍に参照されています。日々変化する脅威に対応して、発表される脆弱性も個々の意味を拡大したり、脆弱性のクラス分けを変更したりといった細かなアップデートがなされています。

4日間にわたるAppSec USA 2013の概要

OWASP AppSec USA 2013は大きく、11月18日〜19日に行われた「2 Day Pre-Conference Training」(トレーニング)と、11月20日〜21日の「Conference」(講演)に分けられます。

前半のトレーニングでは、次の5つのコースが開催されました。

- Application Cryptanalysis with Bletchley

- Running A Software Security Program On Open Source Tools

- Securing Mobile Devices & Applications

- The Art of Exploiting Injection Flaws

- Web Application Defender’s Cookbook : LIVE

1つ目は、暗号やハッシュの誤った使われ方から生じた脆弱性を「Bletchley」というツールを用いて攻撃する手法についてのトレーニングです。

2つ目は、OWASPの「Software Assurance Maturity Model」(OpenSAMM)を題材に、Webアプリケーションの安全性を高めるためのさまざまなオープンソースツールを活用する手法についての解説です。

3つ目は、エミュレーターを用いてiOSやAndroidアプリの脆弱性について学習する内容です。

4つ目は、SQLインジェクションに代表されるさまざまなインジェクション攻撃の手法についてのトレーニングです。

そして5つ目は、オープンソースのWeb Application Firewall(WAF)である「ModSecurity」を用いた攻撃検知手法の実践です。4つ目と5つ目のトレーニングは実際に筆者らが参加したので、後ほど詳細を紹介します。

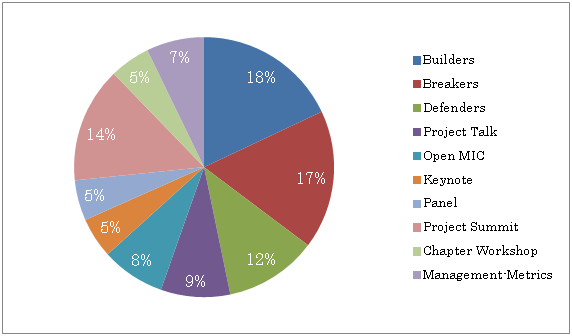

後半の講演では、最新の攻撃・防御手法の紹介(開発者向け[Builders]、攻撃手法[Breakers]、防御・検知手法[Defenders])から、OWASPの各種プロジェクトの紹介[Project Talk]など、幅広いジャンルにまたがり、90を超える講演が常時6〜8セッション並列で行われました。講演内容のジャンルは、おおむね以下の通りです。

講演では、OWASP TOP 10で筆頭の脅威として挙げられている「インジェクション攻撃」に関するセッションに、立ち見も出るほど多くの聴講者が集まり、注目の高さがうかがえました。また、モバイルセキュリティに関するセッションも多く、Webアプリケーションの舞台も、PCからスマートフォン/タブレットに確実に移ってきているようです。

講演のうち幾つかは、「Open MIC」セッションとして開催されました。これは、参加者の中から発表を希望する人が“お題”を提示し、参加者の投票によってスピーカーが選ばれるというものです。日本からもOWASP Japanの岡田良太郎氏が、「What Makes OWASP Japan Special」と題し、OWASP Japanの活動を紹介していました。

またトレーニングや講演の他、AppSecの会場内では、セキュリティ関連各社の展示会や、ハッキングコンテストであるCTF(Capture The Flag)が開催され、多くの参加者の交流の場となっていました。

ちょっと変わったイベントとしては、南京錠などの物理的な鍵のピッキングにトライする「Lockpick Village」や、教育機関におけるコンピュータープログラミング教育を支援する団体へのチャリティーを兼ねたマラソン「3k Run benefiting ScriptEd」といった催しもあり、参加者がそれぞれの興味・関心に合わせて、積極的に参加していました。

Copyright © ITmedia, Inc. All Rights Reserved.

OWASP AppSec USA 2013のWelcomeセッションの模様

OWASP AppSec USA 2013のWelcomeセッションの模様

展示会の様子

展示会の様子 物理的な鍵をこじ開ける「Lockpick Village」の模様

物理的な鍵をこじ開ける「Lockpick Village」の模様