「使い続けられるWAF」を実現、シマンテックのクラウド型WAFとは:Strutsへの脆弱性攻撃やパスワードリスト攻撃にも対応

手のかかるアプライアンスから、運用をアウトソースできるWAFへ。シマンテックがクラウド型WAFを推す理由とは。

Web改ざん、個人情報漏えい対策で再度注目を集める「WAF」

「Webアプリケーションファイアウォール」(WAF)にどのような印象をお持ちだろうか。「数年前に検討したけど、運用が大変だと聞いている」「効果は分かるけど、誤検知をなくすためのシグネチャのアップデート運用が大変」「結局使いこなせなかった」と、ひょっとしたらネガティブな印象を持っているIT管理者もいるだろう。しかし、それは過去の話だ。

情報処理推進機構(IPA)による「2014年版 情報セキュリティ10大脅威」の脅威トップ5を見てみよう。1番目は標的型メールを用いた組織へのスパイ行為が挙げられており、次いで「不正ログイン、不正利用」「Webサイトの改ざん」「Webサービスからのユーザー情報漏えい」が並ぶ。これらの脅威はWebサイトやアクセスに関連するもので、本来ならばWAFで防げるものばかりだ。

| 順位 | タイトル |

|---|---|

| 1位 | 標的型メールを用いた組織へのスパイ・諜報活動、サイバー空間(領域)問題 |

| 2位 | 不正ログイン・不正利用 |

| 3位 | Webサイトの改ざん |

| 4位 | Webサービスからのユーザー情報の漏えい |

| 5位 | オンラインバンキングからの不正送金 |

| 表1 2014年版10大脅威(IPA「2014年版 情報セキュリティ10大脅威」より抜粋) | |

以前であれば「ウチの会社は狙われるような情報はない」と目をそらすこともできたが、攻撃者はターゲットを絞って狙うというより、自動攻撃ツールを使って「乱れ打ち」しているにすぎない。一般的なインターネットの検索サイトを利用すれば、攻撃ツールがいとも簡単に見つかるだけでなく、PHPなどのエラーメッセージのテキストをそのまま検索すれば、そのエラーを吐き出すWebサイトがヒットしてしまい、脆弱性を持つサイトも簡単にリストアップできる。いまや、不正アクセスやWebサイト改ざんが行われる理由は単に「そこに脆弱性があったから」なのだ。

その対策は、やはりWAF。ただし、昔のWAFとはちょっと違う「クラウド型WAF」だ。そのクラウド型WAFについて、シマンテック・ウェブサイトセキュリティの安達徹也氏に話を伺った。

クラウド型WAFで何が防げるか

近年、企業を狙う攻撃は多種多様になっている。企業が公開したWebサイトへは、SQLインジェクションやクロスサイトスクリプティングなどの攻撃が絶えず行われている。そこには脆弱性があるからだ。

多くの企業のWebサイトには潜在的にこれらの脆弱性が残されているだけでなく、その修正には時間もお金もかかるため、約48%の企業が脆弱性対策に3カ月以上の期間を必要としている(IPA調べ)。

当然、これらの脆弱性は定期的なアセスメントや診断で発見し、修正するのが根本的な対策だ。ただ、直すまでに期間が必要な現状を考えると、それまでの防御はクラウド型WAFで行うことも必要な対策となる。

クラウド型WAFでは、SQLインジェクションやクロスサイトスクリプティングなどの攻撃に加え、認証部分を狙う「パスワードリスト攻撃」への対策や、これまでIPS/IDS、ファイアウォールで守るべき攻撃にも対応している。2014年4月に話題になったApache Strutsの脆弱性への攻撃の影響も軽減できる。

安達氏は「自動攻撃ツールが利用されているので、誰でも弾に当たる可能性がある。だから守らなくてはならない」と述べる。シマンテックのクラウド側WAFで対策できる主な攻撃をリストアップしてみよう。2014年に話題になったStrutsの脆弱性や、パスワードリスト攻撃などにもリアルタイムで対応できていることに注目したい。

| 攻撃区分 | 攻撃名称 |

|---|---|

| 認証 | 総当り |

| パスワードリスト攻撃(2013年に追加対応) | |

| クライアント側での攻撃 | クロスサイトスクリプティング |

| クロスサイトリクエストフォージェリ | |

| コマンドでの実行 | バッファオーバーフロー |

| コマンドインジェクション | |

| SQLインジェクション | |

| Xpathインジェクション | |

| 書式文字列攻撃 | |

| LDAPインジェクション | |

| SSIインジェクション | |

| Apache Struts1&2 の脆弱性を利用した攻撃 (2013、2014年に追加対応) | |

| 情報公開 | ディレクトリインデクシング |

| ディレクトリトラバーサル | |

| 情報漏えい | |

| パストラバーサル | |

| リソースの位置を特定 | |

| マルウェア対策 | ガンブラーによるメール拡散 |

| プラットフォームへの攻撃 | DoS攻撃 |

| synフラッド攻撃 | |

| パケットフラグメンテーション攻撃 | |

| ポートスキャン(IPS/IDS、F/Wで守る攻撃、OpenSSL Heartbleedの脆弱性にも対応) | |

| 表 シマンテック クラウド型WAFで防御できる主な攻撃 | |

クラウド型WAFの特徴を示す「1週間」「年34万」「500サイト」という数字

シマンテックが提供するクラウド型WAFは、これまでのようなモノとしての提供ではなく、クラウドでの「サービス」だ。ラックスペースも電源も不要で、企業は単にDNS情報を書き換えるだけでサービスを利用開始できる。このため、通常は1週間程度の作業でトライアルの開始が可能だ。

「年額34万円から」「500サイトの実績」

このクラウド型WAFの効果を、数字で見てみよう。情報漏えい事故を起こしてしまった企業が、Webサイト閉鎖からクラウド型WAFの導入検討を開始、トライアルから実運用開始を行うまで、わずか17日しかかからなかったという事例が存在する。アプライアンスとしてのWAF製品を導入し、実際に運用まで行うための作業やテストを考えると、この「短期間でサービスを享受できる」という点は、特にセキュリティにおいてはうれしいポイントだろう。

導入コストが低いことも注目されるポイントだ。シマンテックのクラウド型WAFは年額約34万円(税別)からの提供だ。サービスであるため、導入を決めた直後から利用開始できるだけでなく、もし不要になればすぐに止めることすら簡単だ。シマンテックのクラウド型WAFはすでに国内だけでも500サイトの導入実績があり、これまでのオンプレミス型WAFしか知らなかった企業からも、クラウド型WAFへの問い合わせが多く寄せられているという。

WAFの要「年100回のアップデート」を実現

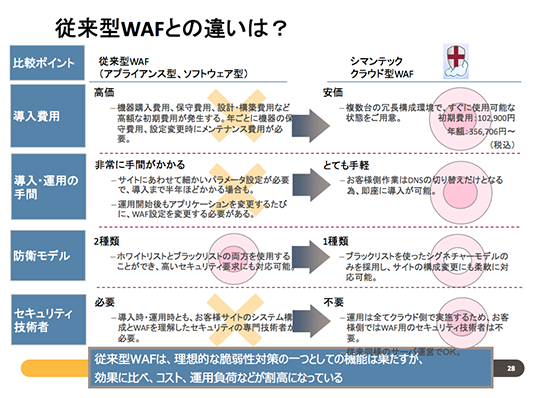

そして大きなポイントは、これまでのWAFに対して多くの技術者が感じていた「運用負荷」の変化だ。

これまでのWAFでは、まずネットワークの境界に設置したあと、トラフィックを監視し怪しい通信をピックアップし、その通信をシャットアウトすべくシグネチャを作成、誤検知の監視とシグネチャのアップデート……という「チューニング」が必須だった。実際の効果を体感するためには設置後数カ月の期間を要し、メンテナンスコストが非常に高かったと言わざるを得ない。WAFを運用できる企業にそのような作業ができるエキスパートがいればいいが、高い技術力を持つ技術者を、WAFだけに縛り付けることは好ましくない。

クラウド型WAFならば、シグネチャの更新は基本的にシマンテックの仕事だ。多くの企業がクラウド型WAFをすでに導入しており、シマンテックには不審な通信の情報が多く蓄積されている。ある企業にやってきた怪しい通信のパターンは、シマンテックによって他のクラウド型WAF導入企業にも反映されるため、現在では年間100回以上のシグネチャアップデートがユーザーの運用負担なく行われている。これがアプライアンスとしてのWAFとの違いだ。

クラウド型WAF、現場の声は

クラウド型WAFを導入した企業の声を聞いてみよう。そのほとんどは、短期間で導入できただけでなく、すぐに実運用フェーズに進めることでコストが大幅に抑えられた事例が多いという。

携帯電話向けにサービスを展開していたある企業では、スマートフォン向けサイトの提供に伴うプラットフォームオープン化の影響により、これまでのIPSだけではセキュリティが確保できないと判断、WAFの導入を決めた。誤検知を防ぐための運用管理にエース級のエンジニアが占用されることを避けるため、シマンテックのクラウド型WAFを選択した。

このサービスでは50のサイト、80台のサーバーが稼働しているため、脆弱性が発見された都度パッチ対応を行うのは時間がかかってしまう。クラウド型WAFの導入によりシステム全体への一括対応が可能となり、運用負担が軽減されたとのポジティブな反応があったという。

また、別のWebサービスを提供する企業においては、これまでオンプレミス型のWAFをマスター/スレーブ構成で運用していたが、年に数度発生するファームウェアアップデートで再起動すると、毎回サービス停止を伴うトラブルに見舞われていたという。運用負荷が無視できないばかりか、安全を守るWAFが顧客満足度の低下を招いていた。

そこでクラウド型WAFに切り替えることを決定した。実質4週間程度の期間で移行が完了し、その後は専門的な知識がなくても運用が行えているという。これまでとは違い「手放し運転が実現できるようになった」とのことだ。

運用し続けられるWAFが、企業のシステムと評判を守る

これまでのWAFと、クラウド型WAFの違いを理解いただけただろうか。実力はあるが手間も掛かっていた従来のWAFとは違い、クラウド型WAFは「運用し続けられるWAF」といえる。

安達氏によると、実際にクラウド型WAFを利用している企業から「週に一度レポートを見ていたが、徐々にその間隔も長くなった」という声も上がっているという。理由を聞くと「防御されていることを確認するだけだから」ということだ。アプライアンスの場合にはログを見て誤検知があるかをチェックし、チューニングが必須だが、その作業もクラウド側で行ってくれる。あとは、上層部に「こんな攻撃が来たが、防御できている」という報告をするだけだという。

誰もがサイバー攻撃の脅威にさらされる時代、企業のWebサイトや評判を守るために、運用をアウトソースできるクラウド型WAFを検討してみてはいかがだろうか。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

提供:合同会社シマンテック・ウェブサイトセキュリティ

アイティメディア営業企画/制作:@IT 編集部/掲載内容有効期限:2014年9月30日

シマンテック・ウェブサイトセキュリティ Trust Services プロダクトマーケティング部 上席部長 安達徹也氏

シマンテック・ウェブサイトセキュリティ Trust Services プロダクトマーケティング部 上席部長 安達徹也氏 導入から運用までの流れ

導入から運用までの流れ