これからは「使われるセキュリティ」へ、NICTが考えるセキュリティの未来とは:NICTオープンハウス2014リポート(1/2 ページ)

独立行政法人 情報通信研究機構(NICT)は2014年11月27、28日の2日間にわたり「NICTオープンハウス」を開催した。セキュリティ編ではNICTが考えるセキュリティの姿をお送りしよう。

独立行政法人 情報通信研究機構(NICT)は2014年11月27、28日に「NICTオープンハウス2014」を開催した。毎年恒例のこのイベントでは、研究段階にあるものから実用段階、展開段階にあるものまで多くの展示が行われていた。すでに見たことのあるものも、その裏では意外な進化を遂げているようだ。

関連記事

NICTオープンハウス2014リポート(ネットワーク編):

JGN-X、Wi-SUN、そして“時”——NICTが作るネットワークの未来(@IT)

http://www.atmarkit.co.jp/ait/articles/1411/27/news143.html

NICTといえば「かっこいいセキュリティ」しかし今年は?

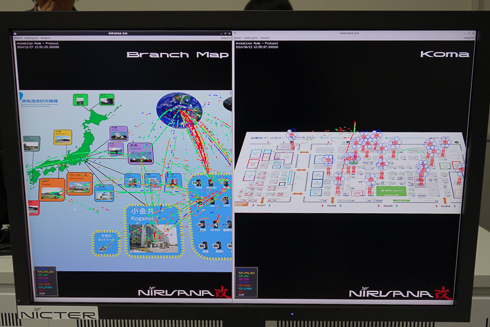

NICTといえば、これまで@ITでも何度も取り上げてきた「NICTER」「NIRVANA」「DAEDALUS」といった、ビジュアルに大変力の入ったサイバー攻撃分析、監視システムを思い出す方も多いだろう。これまでの同イベントだけでなく、Interopや各種イベントでも展示され、大きなスクリーンに派手なデモが投影され注目を集めていたものだ。

「NICTER」関連技術はインシデントを観測、分析するためにミクロの情報、マクロの情報を解析するもので、特にNICTERはダークネットと呼ばれるエリアでのマルウェア活動を視覚的に観測することを、NIRVANAはローカルエリアのライブ観測をリアルタイムで観測することを目指している。

現在、これらの技術は「展開期」に入っている。NICTERで可視化するため、企業内/学内に置くセンサーについては民間への技術移転が進んでいるだけでなく、現在では海外からの引き合いも多いとのことで、見た目、機能の向上よりも内部構造の簡素化といったリファクタリングが進んでいるという。「かっこいいセキュリティから使われるセキュリティへ」と表現していたのが印象的だった。

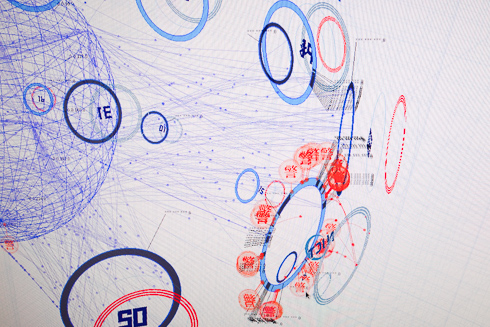

また、DAEDALUSについては昨年よりもビジュアルにより力を入れ、観測対象のネットワークUIに、プライベートアドレスの視覚表現を新たに取り入れたとのことだ。グローバルアドレスを表現した円環の内側に、プライベートアドレスを表現した円環が複数、立体的に表現される。ここには、“かっこいいセキュリティ”の流れがまだまだ強いようだ

「ネットワークセキュリティ研究所」の働き

DAEDALUSのような派手な技術以外にも、NICTではたくさんのプロジェクトが動いている。そのどれもがその先の技術移転や企業との協業を見据えた、私たちがイメージする「研究室」よりも一歩民間に近い研究だ。今回のNICTオープンハウスでは、上記NICTERやDAEDALUSを作り出したサイバーセキュリティ研究室を擁する「ネットワークセキュリティ研究所」が行っている研究がいくつか紹介された。

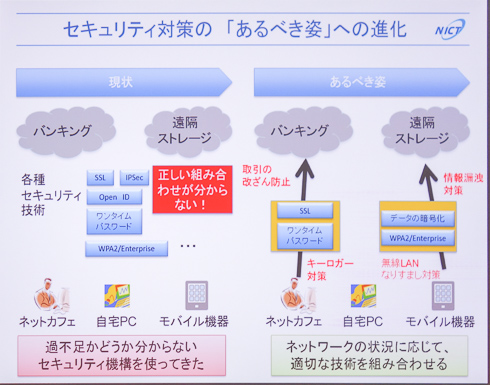

セキュリティ対策の「あるべき姿」を考える

まずは「セキュリティアーキテクチャ研究室」の研究を紹介しよう。セキュリティアーキテクチャ研究室では、SSLやOpenID、ワンタイムパスワードなど数々ある各種セキュリティ技術を、過不足なくどう組み合わせるべきかを考える研究を続けている。

今回紹介された活動内容では、ネットワークを利用する人がセキュリティ要件に対応したリスク評価から適切な対策が取れるよう「セキュリティ知識ベース分析エンジン」を作るプロジェクトが紹介された。ユーザーの要求条件を構造化した記述方法で条件を提示してもらい、その情報からリスクを可視化するというものだ。

具体的にはスマートフォン(Android)のアプリケーションのリスクを可視化するためのプロトタイプが紹介された。任意のアプリケーションを選択すると、企業のポリシーやJPCERTコーディネーションセンター(JPCERT/CC)から提供された脆弱(ぜいじゃく)性情報などと照らし合わせ、アプリケーションをインストールしても問題ないのかを通知するシステムである。今後は組織内のセキュリティオペレーションを自動化するための技術や、組織間の情報連携を促進するような情報解析技術にも展開するという。

Copyright © ITmedia, Inc. All Rights Reserved.

NICTの目印は、日本標準時を表す“時計”

NICTの目印は、日本標準時を表す“時計” NICTと言えば、大規模ネットワークのトラフィックを可視化し、異常な通信を検出する「NIRVANA」などを思い出す人も多いだろう

NICTと言えば、大規模ネットワークのトラフィックを可視化し、異常な通信を検出する「NIRVANA」などを思い出す人も多いだろう

DAEDALUSの最新版は、小さな円環が内側に飛び出る形でプライベートアドレスが表現される

DAEDALUSの最新版は、小さな円環が内側に飛び出る形でプライベートアドレスが表現される セキュリティアーキテクチャ研究室が考える、セキュリティのあるべき姿

セキュリティアーキテクチャ研究室が考える、セキュリティのあるべき姿 アプリケーションのリスクを可視化するシステムのプロトタイプ

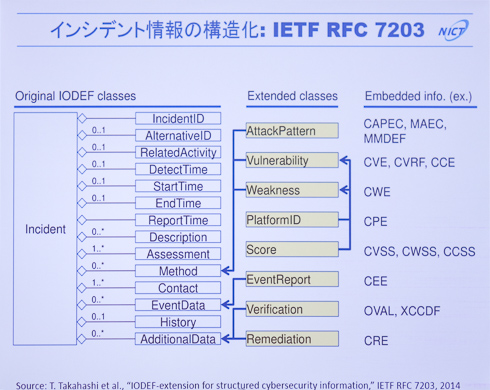

アプリケーションのリスクを可視化するシステムのプロトタイプ CVEやIODEF、CWEなどから発信されるインシデント情報のフォーマットを構造化し、知識ベースとして情報を蓄積する取り組みも紹介された

CVEやIODEF、CWEなどから発信されるインシデント情報のフォーマットを構造化し、知識ベースとして情報を蓄積する取り組みも紹介された