三つの重大インシデントが契機。米国防機関が実践する縦深/多層防御、データ中心型のセキュリティとは?:もうシステム/ネットワーク中心のアプローチでは情報を守れない!(1/3 ページ)

国際情勢が刻々と変化し、世界各地で軍事的緊張の高まりが懸念される中、恐らく情報セキュリティに最も神経を尖らせている組織の一つは、各国の防衛を担う国防機関だろう。世界最大の規模の組織を有する米国防機関は、どのようなアプローチで情報セキュリティを実践しているのだろうか?[セキュリティ対策][Database Security]

OBY、ウィキリークス、スノーデン──米国防中枢を震撼させた三つのサイバー攻撃/内部不正事件

情報セキュリティの技術やコンセプトは、その多くが軍事用に開発/考案され、民間に転用されたものだ。このため、国防上のセキュリティ施策は、民間企業/組織が情報セキュリティを強化する上で、格好のレファレンスとなり得る。

日本オラクルが2015年4月に都内で開催した「Oracle CloudWorld Tokyo 2015」では、セッション「データ中心の縦深(多層)防御に基づくセキュリティアーキテクチャ」において、まさにその観点から濃密な情報提供が行われた。同セッションのテーマは、米政府の国防機関が取り組む情報セキュリティ施策に基づきながら、「データ中心の縦深(多層)防御」の必要性と、セキュリティアーキテクチャのこれからの方向性を考察するというものだ。講師を務めたのは、元自衛官であり、米国をはじめとする各国の国防サイバーリスク対策に詳しい日本オラクルの松岡秀樹氏(データベース事業統括 公共営業統括本部 第三営業部 担当ディレクター)である。

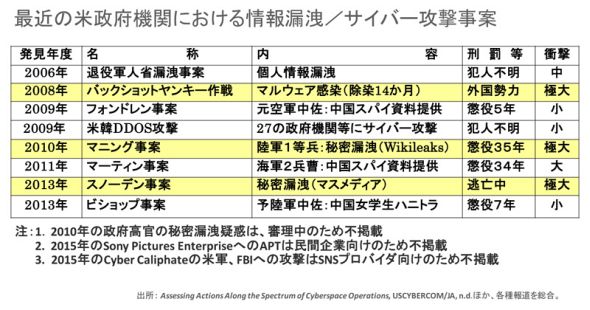

松岡氏は講演の前半、米国政府および国防機関にダメージを与えた機密情報の漏えい事件を幾つか例示した。なかでも過去10年間で国防上、深刻な被害を及ぼした事件として挙げられるのが、「オペレーション・バックショット・ヤンキー(OBY:Operation Back-shot Yankee)事件」「ウィキリークス事件」「スノーデン事件」の三つだという。

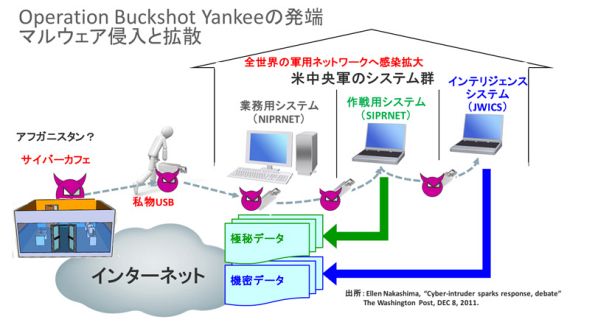

このうちOBY事件は、「米軍に過去最大の被害を与えたサイバー攻撃」(松岡氏)として知られる。これはUSBメモリ経由で米国中央軍※1の業務システム端末にマルウエア(「エージェントビッツ」)が入り込み、同軍の主要ネットワーク上の主なシステムが全てエージェントビッツに感染したというものだ。これにより、中央軍のシステムからは遠隔操作で機密情報が抜き取られ、感染時の逆ルートをたどってインターネット経由で外部サーバーに機密情報が送出された。

※1 中東全域および中央アジアの一部を指揮下に置く統合軍。

「事の発端は、隊員が外部のサイバーカフェで私物のUSBメモリをマルウエア(エージェントビッツ)に感染させてしまったことでした。そうとは気付かぬ部隊は、そのUSBメモリを軍の業務システムにつなげてしまったのです。その結果、エージェントビッツが業務用システムから作戦用システムへ、さらにはインテリジェンスシステムへと、各ネットワークの境界を飛び越えて拡散していったのです」(松岡氏)

松岡氏によれば、「米国家安全保障局」(NSA:National Security Agency)が中央軍システムにおけるエージェントビッツの潜伏を感知したのは、2008年10月24日午後であった。それから全システムの除染が完了するまでに、実に14カ月もの期間が費やされたという。

「この苦い経験を契機に、米軍はサイバーセキュリティ専門の軍(サイバー軍)を創設した他、軍の将軍たちもサイバーセキュリティを自分たちの仕事と捉えるようになりました。また、除染中は一切のUSBデバイスが使用禁止となり、米軍の業務効率に少なからぬ悪影響が及んだといいます」(松岡氏)

一方、ウィキリークス事件とスノーデン事件は、いずれも内部犯行によって米軍の機密情報が大量に漏えいした事件である。前者はイラク派遣中の米陸軍隊員(ブラッドリー・マニング一等兵、当時)が約72万件の機密情報を機密情報暴露サイト「ウィキリークス」に漏らしたという事件。後者のスノーデン事件は、ご存じの通り、英『ガーディアン』誌のスクープを契機に、NSAおよび「米国中央情報局」(CIA)の職員であったエドワード・スノーデンが機密情報の暴露を開始した事件である。現在、ロシア滞在中のスノーデンにより、約170万件の国家機密が漏えいの危機にさらされている。

「これら三つの事件を受け、米軍中枢は『高度なサイバー攻撃と内部不正を水際で防ぐのは不可能』だという結論に至ります。そして、徹底した内部統制と、重要データに対するアクセスコントロール、暗号化、特権分掌、詳細ログのプロファイリング、異常報告/警報などの必要性と重要性をあらためて認識したのです」と松岡氏は説明する。

Copyright © ITmedia, Inc. All Rights Reserved.

提供:日本オラクル株式会社

アイティメディア営業企画/制作:@IT 編集部/掲載内容有効期限:2015年7月14日

関連情報

驚異的なパフォーマンス、優れた運用効率、最高の可用性とセキュリティ、クラウド対応を実現するOracle Exadataとの統合、クラウド、可用性や運用管理など、次世代データベース基盤構築のために参考になる必見資料をまとめてご紹介いたします。

日本オラクル データベース事業統括 公共営業統括本部 第三営業部 担当ディレクターの松岡秀樹氏

日本オラクル データベース事業統括 公共営業統括本部 第三営業部 担当ディレクターの松岡秀樹氏