乬峌傔偲庣傝乭偱屌傔傞僨乕僞儀乕僗僙僉儏儕僥傿劅劅乽Oracle Database Vault乿偲乽Oracle Audit Vault and Database Firewall乿丗摿尃儐乕僓乕偵傛傞撪晹斊峴傪岠壥揑偵杊偓丄枩堦偺嵺偺僩儗乕僒價儕僥傿傪妋曐偡傞乮1/4 儁乕僕乯

廳梫側僨乕僞帒嶻傪慱偭偨僒僀僶乕峌寕偑寖壔偡傞嶐崱丄婇嬈偼僨乕僞儀乕僗僙僉儏儕僥傿傪堦憌嫮壔偡傞昁梫惈偵敆傜傟偰偄傞丅摿偵崱丄懳嶔傪媫偖傋偒偼丄摿尃儐乕僓乕傪埆梡偟偨撪晹斊峴偺杊巭嶔偲丄僨乕僞儀乕僗傾僋僙僗傪儌僯僞儕儞僌偟丄枩堦偺嵺偺懍傗偐側懳墳傪幚尰偡傞娔帇乛娔嵏婡峔偺惍旛偩丅[僙僉儏儕僥傿懳嶔][Database Security]

僒僀僶乕峌寕偺懡條壔偱婇嬈偺僨乕僞曐岇偼傑偡傑偡崲擄偵

丂儅僀僫儞僶乕惂搙偺僗僞乕僩傗屄恖忣曬曐岇惂搙偺夵惓側偳偵敽偄丄婇嬈偑帠嬈妶摦偺拞偱埖偆奺庬僨乕僞偺揔愗側曐岇慬抲傪媮傔傞惡偑偁傜偨傔偰嫮傑偭偰偄傞丅偟偐偟丄尷傜傟偨帪娫偲梊嶼丄恖庤偺拞偱丄偙偺梫媮偵揑妋偵墳偊偰偄偔偺偼梕堈偱偼側偄丅

丂挿擭偵傢偨傝婇嬈偺廳梫側僨乕僞帒嶻傪梐偐偭偰偒偨僆儔僋儖偼丄乽峌傔偲庣傝乿偺帇揰偐傜丄屄恖忣曬傕娷傓奺庬僨乕僞帒嶻傪揔愗偵曐岇偡傞偨傔偺僜儕儏乕僔儑儞傪採嫙偟偰偄傞丅偙偙偱偼丄崱擔偺婇嬈偑捈柺偡傞僙僉儏儕僥傿忋偺嫼埿乛壽戣傪嵞妋擣偟偨忋偱丄偦傟傜傪岠壥揑偵夝寛偡傞僜儕儏乕僔儑儞偲偟偰丄僨乕僞儀乕僗傾僋僙僗偺徻嵶側僐儞僩儘乕儖偱摿尃儐乕僓乕偵傛傞撪晹斊峴側偳偺嫼埿傪庢傝彍偔乽Oracle Database Vault乿偲丄僨乕僞儀乕僗傊偺晄惓傾僋僙僗傪杊巭偟丄OS傕娷傔偨傾僋僙僗娔嵏傪幚尰偡傞乽Oracle Audit Vault and Database Firewall乿偺摿挿乛婡擻傪徯夘偡傞丅

丂偛彸抦偺捠傝丄婇嬈偺僨乕僞帒嶻傪慱偭偨峌寕庤朄偼擭乆丄懡條壔偟偰偍傝丄摿偵嬤擭偼師偺傛偆側庤朄偵傛傞峌寕偑怺崗壔偟偰偄傞丅

| 峌寕偺庬椶 | 嬶懱揑側庤朄偺椺 |

|---|---|

| 側傝偡傑偟偵傛傞嵓媆揑峴堊 | 僼傿僢僔儞僌儊乕儖偵傛傞ID搻擄 |

| 傾僾儕働乕僔儑儞偺惼庛乮偤偄偠傖偔乯惈傪埆梡偟偨峌寕 | SQL僀儞僕僃僋僔儑儞側偳偵傛傞僨乕僞儀乕僗傊偺晄惓傾僋僙僗 |

| 惼庛惈傪撍偄偨僒乕僶乕傊偺晄惓怤擖 | 儖乕僩僉僢僩乮rootkit乯側偳偺晄惓僾儘僌儔儉偵傛傞OS傗僨乕僞儀乕僗傊偺怤擖 |

| 嫬奅杊屼傪塈夞偟偨峌寕 | 昗揑宆儊乕儖傗USB儊儌儕側偳偺奜晹攠懱傪棙梡偟偨峌寕 |

| 尃尷幰偵傛傞撪晹晄惓峴堊 | 娗棟幰尃尷傪埆梡偟偨忣曬愞庢 |

丂偙偺懠偵傕丄偝傑偞傑側峌寕庤朄偑偁傝丄偦傟傜傪慻傒崌傢偣偨峌寕偑慻怐揑偵峴傢傟偨傝丄昗揑傪峣偭偰僺儞億僀儞僩偱峴傢傟偨傝偟偰偄傞偺偑幚忣偩丅傑偨丄僥僋僲儘僕偺恑壔偵敽偄丄峌寕庤朄偦偺傕偺傕崅搙壔乛暋嶨壔偑恑傫偱偄傞丅僨乕僞妶梡偺怹摟偵敽偭偰庣傞傋偒僨乕僞偑憹偊懕偗偰偄傞婇嬈偺懁偐傜偡傟偽丄擭傪宱傞偛偲偵僨乕僞帒嶻偺曐岇偑擄偟偔側偭偰偒偰偄傞傢偗偱偁傞丅

庣傞傋偒僨乕僞偼偳偙偵偁傞偺偐丄偳偆搻傑傟傞偺偐丠

丂偙偆偟偨攚宨偐傜尰嵼丄忣曬僙僉儏儕僥傿偺傾僾儘乕僠偲偟偰拲栚偝傟偰偄傞偺偑乽懡憌杊屼乿偱偁傞丅偙傟偼丄峌寕偵傛偭偰壖偵堦偮偺杊屼憌偑攋傜傟偨偲偟偰傕丄懠偺憌偵傛偭偰旐奞偺奼戝傪杊偖偨傔偵婔廳偵傕僽儘僢僉儞僌偟偰僨乕僞帒嶻傪庣傞偲偄偆傾僾儘乕僠偩丅

丂懡憌杊屼偱偼捠忢丄乽暔棟憌乿偲乽嫬奅憌乿偱懳嶔傪峴偄丄偝傜偵偙傟傜偺憌偺杊屼偑攋傜傟偨応崌偵旛偊偰乽傾僋僙僗憌乿乽僄儞僪億僀儞僩憌乿偲偄偭偨嬶崌偵懡奒憌偱僙僉儏儕僥傿懳嶔傪峴偆丅

| 奒憌 | 愢柧 |

|---|---|

| 奒憌0丗暔棟憌偺僙僉儏儕僥傿 | 僨乕僞僙儞僞乕丄僒乕僶乕丄僱僢僩儚乕僋傊偺暔棟傾僋僙僗偺惂尷丄攠懱娗棟側偳偵傛傞暔棟揑側杊屼 |

| 奒憌1丗嫬奅憌偺僙僉儏儕僥傿 | 僼傽僀傾僂僆乕儖丄僎乕僩僂僄僀丄怤擖専抦乛杊巭側偳偵傛傞僱僢僩儚乕僋嫬奅偱偺杊屼 |

| 奒憌2丗傾僋僙僗憌偺僙僉儏儕僥傿 | 擣徹乛傾僋僙僗惂屼丄捠怣宱楬偺埫崋壔丄僱僢僩儚乕僋撪晹偱偺傾僋僙僗惂屼側偳偵傛傞忣曬楻偊偄杊巭 |

| 奒憌3丗僄儞僪億僀儞僩憌偺僙僉儏儕僥傿 | 僨乕僞埫崋壔傗摿尃儐乕僓乕偵懳偡傞傾僋僙僗惂尷側偳偵傛傞丄乬嵟屻偺嵲乭偱偁傞僨乕僞帒嶻傗娔嵏徹愓偺曐岇 |

丂偙偺懡憌杊屼傪岠壥揑偵峴偆偙偲傪峫偊偨偲偒丄峫椂偡傋偒廳梫側億僀儞僩偑偁傞丅偦傟偼師偺傛偆側偙偲偩丅

- 峌寕偺懳徾偲側傞僨乕僞偼偳偙偵奿擺偝傟偰偄傞偺偐丠

- 偦偺僨乕僞偼偳偺傛偆偵搻傑傟傞壜擻惈偑偁傞偺偐丠

- 僨乕僞偑愞庢偝傟偨偙偲傪偳偺傛偆偵専抦偡傞偺偐丠

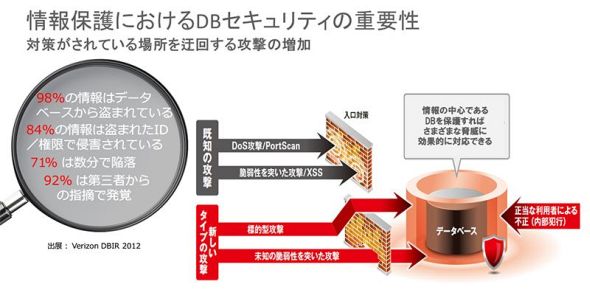

丂傑偢丄乽乮1乯僨乕僞偑偳偙偵奿擺偝傟偰偄傞偐乿偩偑丄暷儀儔僀僝儞丒僐儈儏僯働乕僔儑儞僘偑幚巤偟偨挷嵏偵傛傟偽丄嶐崱丄栤戣偲側偭偰偄傞僒僀僶乕峌寕傗忣曬楻偊偄偱棳弌偟偨僨乕僞偺98亾偼僨乕僞儀乕僗偵奿擺偝傟偰偄偨偲偄偆丅

丂傑偨丄乽乮2乯偳偺傛偆偵偟偰搻傑傟傞偺偐乿偵偮偄偰偼丄偙傟傜偺帠埬偺栺84亾偑丄晄惓偵擖庤偟偨ID傗尃尷傪埆梡偟偰堷偒婲偙偝傟偨偙偲偑暘偐偭偰偄傞丅

丂偦偟偰丄乮1乯乣乮2乯偺帠埬偺栺92亾偼丄戞嶰幰偵傛傞巜揈偱帠屻偵敪妎偟偰偄傞丅偮傑傝丄愞庢偝傟偨忣曬偑揮攧側偳偵傛偭偰峀偔棳晍偡傞拞偱戞嶰幰偑婥晅偒丄偦偺巜揈偵傛偭偰摉帠幰偑弶傔偰忣曬楻偊偄偵婥晅偔働乕僗偑懡偄偲偄偆偙偲偩丅偙偺偨傔乽乮3乯僨乕僞偑愞庢偝傟偨偙偲傪偳偺傛偆偵専抦偡傞偺偐丠乿偑抶傟傟偽摉慠丄庴偗傞旐奞乛懝奞偼戝偒偔側傞丅

Copyright © ITmedia, Inc. All Rights Reserved.

採嫙丗擔杮僆儔僋儖姅幃夛幮

傾僀僥傿儊僨傿傾塩嬈婇夋乛惂嶌丗仐IT 曇廤晹乛宖嵹撪梕桳岠婜尷丗2015擭10寧3擔

娭楢忣曬

嬃堎揑側僷僼僅乕儅儞僗丄桪傟偨塣梡岠棪丄嵟崅偺壜梡惈偲僙僉儏儕僥傿丄僋儔僂僪懳墳傪幚尰偡傞Oracle Exadata偲偺摑崌丄僋儔僂僪丄壜梡惈傗塣梡娗棟側偳丄師悽戙僨乕僞儀乕僗婎斦峔抸偺偨傔偵嶲峫偵側傞昁尒帒椏傪傑偲傔偰偛徯夘偄偨偟傑偡丅