چ،‚±‚»“à•”‘خچô‚ً‹‰»‚¹‚وپI •W“IŒ^ƒTƒCƒoپ[چUŒ‚‚ة”ُ‚¦‚éچغپAٹׂèˆص‚¢—ژ‚ئ‚µŒٹ‚ئ‚حپHپF•W“IŒ^ƒTƒCƒoپ[چUŒ‚پiAPTپj‘خچô

چًچ،‚ج•W“IŒ^ƒTƒCƒoپ[چUŒ‚‚ج‘‰ء‚ة‚و‚èپAٹé‹ئ‚â‘gگD‚إ‚حƒTƒ“ƒhƒ{ƒbƒNƒXŒ^گ»•i‚ب‚ا‚جپu“üŒû‘خچôپv‚ة’چ–ع‚ھڈW‚ـ‚ء‚ؤ‚¢‚éپB“üŒû‘خچô‚حƒTƒCƒoپ[چUŒ‚ژز‚ة‘خ‚·‚éچإڈ‰‚ج–h•ا‚ئ‚ب‚邽‚كپAٹm‚©‚ةڈd—v‚ب‘خچô‚إ‚ ‚邱‚ئ‚حŒ¾‚¤‚ـ‚إ‚à‚ب‚¢پB‚µ‚©‚µ‚ب‚ھ‚çپAچًچ،‚جƒEƒCƒ‹ƒXƒپپ[ƒ‹‚ة‚حچI–‚بژèŒû‚ج‚à‚ج‚ھ‘½‚پAƒTƒ“ƒhƒ{ƒbƒNƒXŒ^گ»•i‚إ‚حگN“ü‚ً100پ“–h‚®‚±‚ئ‚ح“‚¢پB•W“IŒ^ƒTƒCƒoپ[چUŒ‚‚ةٹض‚·‚éٹ÷ڈمƒgƒŒپ[ƒjƒ“ƒO‚≉ڈK‚ب‚ا‚ًچs‚ء‚ؤ‚¢‚ؤ‚àپAˆê’èگ”‚جژذˆُ‚حچUŒ‚ژز‚©‚ç‚جƒپپ[ƒ‹‚ًٹJ••‚µ‚ؤ‚µ‚ـ‚¤‚ب‚ا‚جŒ‹‰ت‚ھڈo‚ؤ‚¢‚é‚ج‚àژ–ژہ‚¾پB‚±‚±‚إ‚حپAٹé‹ئ‚â‘gگD‚ھ•W“IŒ^ƒTƒCƒoپ[چUŒ‚‚ة”ُ‚¦‚éچغپA‚ا‚ج‚و‚¤‚ب—ژ‚ئ‚µŒٹ‚ةٹׂèˆص‚¢‚ج‚©پA‚ـ‚½‘خچô‚ًچu‚¶‚éڈم‚إڈd—v‚بƒ|ƒCƒ“ƒg‚ح‰½‚©‚ة‚آ‚¢‚ؤ‰ًگà‚·‚éپB

ƒTƒ“ƒhƒ{ƒbƒNƒXŒ^گ»•i‚ب‚ا‚ج“üŒû‘خچô‚¾‚¯‚إ‚ح–h‚°‚ب‚¢پI ‹‰»‚·‚ׂ«‚حپu“à•”‘خچôپv

پ@ٹé‹ئ‚âٹ¯Œِ’،‚ضƒZƒLƒ…ƒٹƒeƒB‘خچô‚جƒAƒhƒoƒCƒX‚ًچs‚¤Œِ”Fڈî•ٌƒVƒXƒeƒ€ٹؤچ¸گlپiCertified Information Systems AuditorپFCISAپj‚إ‚ ‚èپAƒRƒ“ƒTƒ‹ƒeƒBƒ“ƒO‰ïژذƒvƒچƒAƒNƒVƒ‡ƒ“‚ج‘م•\ژو’÷–ً‚à–±‚ك‚é‹{چèŒ[ژپ‚ئپAIT‰^—pٹا—ƒ\ƒtƒgƒEƒFƒA‚جƒuƒ‰ƒ“ƒhپuManageEngineپvپiƒ}ƒlپ[ƒWƒGƒ“ƒWƒ“پj‚ً’ٌ‹ں‚·‚éƒ]پ[ƒzپ[ƒWƒƒƒpƒ“‚ج‘]چھ’ُچsژپ‚ج2گl‚ةپAٹé‹ئ‚â‘gگD‚ھ•W“IŒ^ƒTƒCƒoپ[چUŒ‚‚©‚çگg‚ًژç‚邽‚ك‚جƒ|ƒCƒ“ƒg‚ًکb‚µچ‡‚ء‚ؤ‚¢‚½‚¾‚¢‚½پB

„ں„ں•W“IŒ^ƒTƒCƒoپ[چUŒ‚‚ھٹé‹ئ‚جŒo‰cƒٹƒXƒN‚ئ‚ب‚è‚آ‚آ‚ ‚è‚ـ‚·پB‘خچô‚ًگi‚ك‚éچغ‚جƒ|ƒCƒ“ƒg‚ح‰½‚إ‚µ‚ه‚¤‚©پB

‹{چèŒ[ژپپiˆب‰؛پAŒhڈج—ھپjپ@•W“IŒ^ƒTƒCƒoپ[چUŒ‚‚ة‘خ‚µ‚ؤ‚حپAڈî•ٌƒVƒXƒeƒ€•”–ه‚¾‚¯‚إ‚ح‚ب‚پAŒo‰c‘w‚ًٹھ‚«چ‚ٌ‚¾‘Sژذ“I‚بژو‚è‘g‚ف‚ھ‘هگط‚إ‚·پB2009”N‚©‚ç“–ژ‚ج“àٹtٹ¯–[ڈî•ٌƒZƒLƒ…ƒٹƒeƒBƒZƒ“ƒ^پ[پiNISCپj‚ھپuژ–Œج‘O’ٌژذ‰ïپv‚ئ‚¢‚¤•¶Œ¾‚ً—p‚¢‚ؤپA“üŒû‘خچô‚¾‚¯‚إ‚حƒ}ƒ‹ƒEƒFƒAٹ´گُ‚ح”ً‚¯‚ç‚ê‚ب‚¢‚±‚ئ‚ًژ¦چ´‚µپAŒ»چف‚جژہڈî‚ًٹإ”j‚µ‚ؤ‚¢‚ـ‚µ‚½پB‚»‚±‚إ‚حپAƒ}ƒlƒWƒپƒ“ƒg‘جگ§‚âƒvƒچƒZƒXپAƒVƒXƒeƒ€‚ً‘S‘ج“I‚ة”cˆ¬‚µپAٹا—‚µ‚ؤ‚¢‚ڈd—vگ«‚ًگà‚¢‚ؤ‚¢‚ـ‚·پB

‘]چھ’ُچsژپپiˆب‰؛پAŒhڈج—ھپjپ@ƒZƒLƒ…ƒٹƒeƒB‚ح–ع‚ةŒ©‚¦‚éƒrƒWƒlƒXŒّ‰ت‚ھ“¾‚ç‚ê‚ب‚¢‚±‚ئ‚à‚ ‚èپA‘Sژذ“I‚بژو‚è‘g‚ف‚ھگi‚ـ‚ب‚¢‚±‚ئ‚à‘½‚¢‚ئژv‚¢‚ـ‚·پB—ل‚¦‚خپA‘خچôƒcپ[ƒ‹‚ً“±“ü‚µ‚½‚¾‚¯‚إچد‚ـ‚¹‚ؤ‚µ‚ـ‚¤‚±‚ئ‚à‚ ‚è‚ـ‚·پB‚µ‚©‚µپAچ‚ٹz‚بSIEMپiSecurity Information and Event ManagementپFƒZƒLƒ…ƒٹƒeƒBڈî•ٌ‚¨‚و‚رƒCƒxƒ“ƒgٹا—پj‚ب‚ا‚جƒcپ[ƒ‹‚ً“±“ü‚µ‚ؤ‚àپA‚»‚ê‚ًٹˆ—p‚·‚éƒvƒچƒZƒX‚âگlپE‘gگDپE‘جگ§‚ھگ®”ُ‚³‚ê‚ؤ‚¨‚炸پAژg‚¢‚±‚ب‚¹‚ؤ‚¢‚ب‚¢‚ئ‚¢‚¤گ؛‚à‚و‚ژ¨‚ة‚µ‚ـ‚·پB“ء‚ةپASIEMƒcپ[ƒ‹‚ج‰^—p‚ة‚¨‚¢‚ؤ‚حپAƒCƒ“ƒVƒfƒ“ƒg‚ًŒں’m‚·‚邽‚ك‚جƒtƒBƒ‹ƒ^پ[گف’è‚ة‘½‘ه‚بچHگ”‚ھ•K—v‚ب‚½‚كپA‚ب‚¨‚³‚ç‚إ‚·پB‚»‚جŒ‹‰تپA•s•K—v‚بŒں’m‚ھ‘ه—ت‚ة”گ¶‚µ‚½‚èپA–{—ˆŒں’m‚µ‚ب‚¯‚ê‚خ‚ب‚ç‚ب‚¢‚à‚ج‚ًŒ©“¦‚µ‚½‚è‚ئ‚¢‚ء‚½ڈَ‹µ‚ةٹׂè‚ـ‚·پB

‹{چèپ@‚»‚¤‚إ‚·‚ثپB‹ï‘ج“I‚ةژو‚è‘g‚ف‚ًگi‚ك‚éچغ‚ة‚حپA‘ه‚«‚پAITƒ}ƒlƒWƒپƒ“ƒgپiCSIRT‚ب‚ا‚ج‘جگ§پAƒvƒچƒZƒXپAƒVƒXƒeƒ€‰^—pپjپAƒVƒXƒeƒ€چ\گ¬پ^ƒcپ[ƒ‹پAڈ]‹ئˆُ‚جIT‹³ˆçپA—\ژZ‘[’uپ^ƒٹƒXƒN‚جچl‚¦•ûپA‚ئ‚¢‚ء‚½ٹد“_‚©‚ç•ïٹ‡“I‚ةŒں“¢‚µ‚ؤ‚¢‚‚±‚ئ‚ھ•K—v‚إ‚·پB

‘]چھپ@ITIL‚جچl‚¦•û‚ة‚¨‚¢‚ؤ‚àپuƒvƒچƒZƒXپvپuگlپi‘gگDپE‘جگ§پjپvپuƒcپ[ƒ‹پv‚ج3—v‘f‚ة‘خ‚·‚é“Kگط‚بƒٹƒ\پ[ƒX‚حپA–¾ٹm‚بچھ‹’‚ح‚ب‚¢‚à‚ج‚جپA–عˆہ‚ئ‚µ‚ؤ40پ“پA40پ“پA20پ“‚جٹ„چ‡‚ھ—ا‚¢‚ئ‚¢‚ي‚ê‚ؤ‚¢‚ـ‚·‚ثپBƒZƒLƒ…ƒٹƒeƒB‘خچô‚ة‚¨‚¢‚ؤ‚àپA‚»‚ج3—v‘f‚جƒoƒ‰ƒ“ƒX‚ً‚ئ‚邱‚ئ‚ھ‘خچô‚ًگ¬Œ÷‚³‚¹‚é”éŒچپi‚ذ‚¯‚آپj‚¾‚ئژv‚¢‚ـ‚·پB

‹{چèپ@ƒVƒXƒeƒ€–ت‚إ‚جژہ‘•‚ة‚آ‚¢‚ؤ‚حپA“ئ—§چsگ–@گl ڈî•ٌڈˆ—گ„گi‹@چ\پiIPAپj‚ھŒِٹJ‚µ‚ؤ‚¢‚éپuپwچ‚“x•W“IŒ^چUŒ‚پx‘خچô‚ةŒü‚¯‚½ƒVƒXƒeƒ€گفŒvƒKƒCƒhپvپiگفŒvƒKƒCƒhپj‚ھ—ا‚¢ƒKƒCƒhƒ‰ƒCƒ“‚ة‚ب‚è‚ـ‚·پi‰و–ت1پjپB‚ـ‚½پA•ؤچ‘چ‘—§•Wڈ€‹ZڈpŒ¤‹†ڈٹپiNISTپj‚ھŒِٹJ‚µ‚ؤ‚¢‚éپuFramework for Improving Critical Infrastructure Cybersecurityپv‚àژQچl‚ة‚ب‚é‚إ‚µ‚ه‚¤پB‚±‚ê‚ç‚ًژQچl‚ة‚µ‚ؤپAƒcپ[ƒ‹‚ج“±“ü‚¾‚¯‚إ‚ب‚پAپuƒvƒچƒZƒXپvپuگlپi‘gگDپE‘جگ§پjپvپuƒcپ[ƒ‹پv‚ج3‚آ‚ة‚آ‚¢‚ؤƒoƒ‰ƒ“ƒX‚و‚‘خچô‚ًچu‚¶‚ؤ‚¢‚‚±‚ئ‚ھƒ|ƒCƒ“ƒg‚ة‚ب‚è‚ـ‚·پB

- پmژQچlپnپwچ‚“x•W“IŒ^چUŒ‚پx‘خچô‚ةŒü‚¯‚½ƒVƒXƒeƒ€گفŒvƒKƒCƒhپiIPAپj

- پmژQچlپnFramework for Improving Critical Infrastructure Cybersecurityپm‰pŒêپAPDFƒtƒ@ƒCƒ‹پnپiNISTپj

‰و–ت1پ@ڈî•ٌڈˆ—گ„گi‹@چ\پiIPAپj‚ھŒِٹJ‚µ‚ؤ‚¢‚éپuپwچ‚“x•W“IŒ^چUŒ‚پx‘خچô‚ةŒü‚¯‚½ƒVƒXƒeƒ€گفŒvƒKƒCƒhپvپsƒNƒٹƒbƒN‚إٹg‘ه‚µ‚ـ‚·پt

‰و–ت1پ@ڈî•ٌڈˆ—گ„گi‹@چ\پiIPAپj‚ھŒِٹJ‚µ‚ؤ‚¢‚éپuپwچ‚“x•W“IŒ^چUŒ‚پx‘خچô‚ةŒü‚¯‚½ƒVƒXƒeƒ€گفŒvƒKƒCƒhپvپsƒNƒٹƒbƒN‚إٹg‘ه‚µ‚ـ‚·پt گ}1پ@•W“IŒ^ƒپپ[ƒ‹‚جچUŒ‚’iٹKپiژQچlپFIPAپwچ‚“x•W“IŒ^چUŒ‚پx‘خچô‚ةŒü‚¯‚½ƒVƒXƒeƒ€گفŒvƒKƒCƒhپvپjپsƒNƒٹƒbƒN‚إٹg‘ه‚µ‚ـ‚·پt

گ}1پ@•W“IŒ^ƒپپ[ƒ‹‚جچUŒ‚’iٹKپiژQچlپFIPAپwچ‚“x•W“IŒ^چUŒ‚پx‘خچô‚ةŒü‚¯‚½ƒVƒXƒeƒ€گفŒvƒKƒCƒhپvپjپsƒNƒٹƒbƒN‚إٹg‘ه‚µ‚ـ‚·پt‘]چھپ@•W“IŒ^ƒTƒCƒoپ[چUŒ‚‚ة‘خ‚µ‚ؤ‚حپA“üŒû‘خچô‚ئ‚µ‚ؤپAƒtƒ@ƒCƒAƒEƒHپ[ƒ‹‚âUTMپiUnified Threat ManagementپF“چ‡‹؛ˆذٹا—پjپAƒTƒ“ƒhƒ{ƒbƒNƒXŒ^گ»•i‚ب‚ا‚جگ®”ُ‚ة’چ–ع‚ھڈW‚ـ‚ء‚ؤ‚¢‚ـ‚µ‚½‚ھپA“üŒû‘خچô‚¾‚¯‚إ‚ب‚پAپu“à•”‘خچôپv‚ًچ‡‚ي‚¹‚½‘چچ‡“I‚ب‘خچô‚ض‚ئٹé‹ئ‚â‘gگD‚ح–ع‚ًˆع‚µژn‚ك‚ؤ‚¢‚ـ‚·‚ثپB

‹{چèپ@‚»‚ج’ت‚è‚إ‚·پB‹ك”N‚ج•W“IŒ^ƒTƒCƒoپ[چUŒ‚‚ح‚ئ‚ؤ‚àچI–‚إپA“üŒû‘خچô‚ج‚½‚ك‚جƒcپ[ƒ‹‚¾‚¯‚إ‚ح–h‚®‚±‚ئ‚ھ‚إ‚«‚ب‚‚ب‚ء‚ؤ‚¢‚ـ‚·پBIPA‚جگفŒvƒKƒCƒh‚إ‚àپAژذ“à‚ةگN“ü‚³‚ꂽڈêچ‡‚ة”ُ‚¦‚½پu“à•”‘خچôپv‚ھڈd—vژ‹‚³‚ê‚ؤ‚¢‚ـ‚·پB“ء‚ةڈd—vگ«‚جچ‚‚¢‘خچô‚ة‚آ‚¢‚ؤ‚ح‹ï‘ج“I‚بژè–@‚ًٹـ‚ك‚ؤ‹Lچع‚³‚ê‚ؤ‚¢‚邽‚كپAگ•{Œn‘gگD‚ح‚à‚؟‚ë‚ٌ‚ج‚±‚ئپAˆê•”‚ج‘هژèٹé‹ئ‚ة‚¨‚¢‚ؤ‚à–{ƒKƒCƒhƒ‰ƒCƒ“‚ة‰ˆ‚ء‚½‘خچô‚ھچs‚ي‚ê‚ؤ‚¢‚ـ‚·پB

پ@‚ب‚¨پAگفŒvƒKƒCƒh‚ة‘¦‚µ‚ؤ“à•”‘خچô‚ًگi‚ك‚é‚ب‚ç‚خپA‚ـ‚¸‚حƒZƒLƒ…ƒٹƒeƒB‹ئ–±ƒvƒچƒZƒX‚ئ‚»‚ê‚ً‰^—p‚·‚éگlپi‘gگDپE‘جگ§پj‚ًگ®”ُ‚µپA•W“IŒ^ƒTƒCƒoپ[چUŒ‚‚جگNچUڈَ‹µ‚ً‰آژ‹‰»‚إ‚«‚éƒVƒXƒeƒ€ƒcپ[ƒ‹ŒQ‚ًŒّ‰ت“I‚ة‰^—p‚إ‚«‚é‚و‚¤‚بٹî”ص‚ًŒ`گ¬‚·‚é•K—v‚ھ‚ ‚é‚إ‚µ‚ه‚¤پB

ƒcپ[ƒ‹“±“ü‚ض‚ج‰ك“x‚جژ·’…‚حژ¸”s‚ًڈµ‚پI ڈd—v‚ب‚ج‚حپuƒvƒچƒZƒXپvپuگlپi‘gگDپE‘جگ§پjپvپuƒcپ[ƒ‹پv‚جƒoƒ‰ƒ“ƒX

„ں„ں“à•”‘خچô‚ة‚¨‚¯‚éپuƒvƒچƒZƒXپvپuگlپi‘gگDپE‘جگ§پjپvپuƒcپ[ƒ‹پv‚ة‚آ‚¢‚ؤپA‚»‚ꂼ‚ê‚إ’m‚ء‚ؤ‚¨‚‚ׂ«ƒ|ƒCƒ“ƒg‚ً‹³‚¦‚ؤ‚¢‚½‚¾‚¯‚ـ‚·‚©پB

‹{چèپ@“ء‚ةڈd—v‚ب‚ج‚ھپAƒvƒچƒZƒX‚âگlپi‘gگDپE‘جگ§پj‚جگ®”ُ‚ة‚ب‚è‚ـ‚·پB

پ@ƒvƒچƒZƒXگ®”ُ‚ة‚آ‚¢‚ؤ‚جƒ|ƒCƒ“ƒg‚ئ‚µ‚ؤ‚حپA’N‚ھ’²چ¸‚µپA‚»‚جŒ‹‰ت‚ً“à•”پ^ٹO•”‚جٹضŒWژز‚ج’N‚ة“`‚¦پAƒCƒ“ƒVƒfƒ“ƒgژû‘©‚ةŒü‚¯‚ؤپA’N‚ھژو‚è‚ـ‚ئ‚ك‚ًژہژ{‚·‚é‚©‚ئ‚¢‚¤“_‚إ‚·پB‚ـ‚¸‚حٹضŒWژز‚ًٹـ‚ك‚½ژہژ{ƒtƒچپ[‚ًژو‚è‚ـ‚ئ‚كپA‚»‚جŒمپAƒtƒچپ[‚ھ‚µ‚ء‚©‚è‚ئ‰ٌ‚é‚©‚ا‚¤‚©‚ًƒeƒXƒg‚·‚邱‚ئپA‚³‚ç‚ةٹضŒWژز‚جˆظ“®‚ب‚ا‚àچl—¶‚µ‚ؤ’èٹْ“I‚ةچإگV‰»‚·‚é‰^—pƒvƒچƒZƒX‚ً‘g‚ف“ü‚ê‚邱‚ئ‚ھ•K—v‚إ‚·پB‚¢‚´پAƒCƒ“ƒVƒfƒ“ƒg‚ھ”گ¶‚µ‚½ڈêچ‡‚إ‚ ‚ء‚ؤ‚àپA—âگأ‚ة”»’f‚µچs“®‚إ‚«‚é‚و‚¤‚ة‚·‚é‚ج‚ھƒvƒچƒZƒXگ®”ُ‚ج–ع“I‚ة‚ب‚è‚ـ‚·پB

پ@گlپi‘gگDپE‘جگ§پj‚ة‚آ‚¢‚ؤ‚جƒ|ƒCƒ“ƒg‚حپAگN“ü‚³‚ê‚邱‚ئ‚ً‘O’ٌ‚ئ‚·‚éچًچ،‚إ‚حپAٹبˆص“I‚بCSIRTپiComputer Security Incident Response TeamپFƒZƒLƒ…ƒٹƒeƒBƒCƒ“ƒVƒfƒ“ƒg‘خ‰ƒ`پ[ƒ€پj‚âSOCپiSecurity Operation CenterپFƒZƒLƒ…ƒٹƒeƒBƒIƒyƒŒپ[ƒVƒ‡ƒ“ƒZƒ“ƒ^پ[پj‚ج‚و‚¤‚بچl‚¦•û‚ھ‹پ‚ك‚ç‚ê‚ـ‚·پB

‘]چھپ@‚µ‚©‚µپAƒZƒLƒ…ƒٹƒeƒB‚جگê–ه‰ئ‚ًچج—p‚µ‚½‚èپAژ©ژذ‚¾‚¯‚إچإ“K‚بƒZƒLƒ…ƒٹƒeƒBƒvƒچƒZƒX‚ً‘پٹْ‚ةچ\’z‚µ‚½‚肵‚ؤ‚¢‚‚ج‚حپA‹à‘K“I‚ة‚à’mژ¯“I‚ة‚àŒ»ژہ“I‚ة‚ح“‚¢–ت‚ھ‚ ‚è‚ـ‚·پB“ء‚ةچإ‹ك‚حپA‹ئٹE“I‚ة‚àƒXƒLƒ‹‚ًژ‚ء‚½گlچق‚جٹl“¾‚âˆçگ¬‚ة‰غ‘è‚ًژ‚آٹé‹ئ‚ھڈ‚ب‚‚ ‚è‚ـ‚¹‚ٌپBŒّ‰ت“I‚ةپuƒvƒچƒZƒXپvپuگlپi‘gگDپE‘جگ§پjپv‚ًگ®”ُ‚·‚邽‚ك‚ة‚حپA‚ا‚ج‚و‚¤‚ب•û–@‚ھچl‚¦‚ç‚ê‚é‚إ‚µ‚ه‚¤‚©پB

‹{چèپ@‚ـ‚¸‚حپAƒKƒCƒhƒ‰ƒCƒ“‚ب‚ا‚ًژQچl‚ة‚µ‚ؤپA‘Sژذ“I‚بژو‚è‘g‚ف‚ًگi‚ك‚邽‚ك‚جڈ¬‚³‚بƒ`پ[ƒ€‚ًچى‚邱‚ئ‚©‚çژn‚ك‚ؤ‚ف‚é‚ج‚ھ‚و‚¢‚إ‚µ‚ه‚¤پB‚»‚جچغ‚ة‚حپAگê–ه‰ئ‚جژè‚ًژط‚è‚邱‚ئ‚àچl—¶‚µ‚ـ‚·پBژذ“à‚إچإڈ¬Œہ‚جCSIRT‚âSOC‚ج‘جگ§‚ًچى‚è‚آ‚آپAٹO•”‚ج—ح‚ًژط‚è‚ب‚ھ‚çپA‚»‚±‚إ‚جگlچà‚ة‘خ‚µ‚ؤƒiƒŒƒbƒW‚ج’~گد‚âƒXƒLƒ‹‚جŒüڈم‚ًگi‚ك‚ؤ‚¢‚‚ئ‚¢‚ء‚½ƒAƒvƒچپ[ƒ`‚إ‚·پB

پ@‚±‚ج‚½‚كپAƒcپ[ƒ‹‚ة‚آ‚¢‚ؤ‚حپA‘خچô‘S‘ج‚ة‘خ‚µ‚ؤ‹–—e‚إ‚«‚éƒRƒXƒgٹ´‚إ‚ ‚邱‚ئپAگê–ه“I‚بƒXƒLƒ‹‚ھ‚ب‚‚ؤ‚àژg‚¢‚±‚ب‚¹‚é‚à‚ج‚ً‘I‘ً‚µ‚ؤ‚¢‚‚±‚ئ‚ھ–]‚ـ‚µ‚¢‚ئژv‚¢‚ـ‚·پB

پ@ƒcپ[ƒ‹‚ج–ًٹ„‚ئ‚µ‚ؤپAژہ‘•‚µ‚ؤ‚¢‚éƒVƒXƒeƒ€‚جƒچƒO‚ًٹا—‚µپAگv‘¬‚ة•ھگح‚إ‚«‚é‚و‚¤‚ةگ®”ُ‚·‚邱‚ئ‚ھ‹“‚°‚ç‚ê‚ـ‚·پB“ء‚ةپAƒCƒ“ƒVƒfƒ“ƒg”گ¶ژ‚ةڈطگص‚ًƒgƒŒپ[ƒX‚إ‚«‚邱‚ئ‚ھڈd—v‚إ‚·پBƒچƒO‚ًژو“¾‚·‚ׂ«ƒVƒXƒeƒ€‚ئ‚µ‚ؤپA‘م•\“I‚ب‚à‚ج‚ئ‚µ‚ؤپAƒtƒ@ƒCƒAƒEƒHپ[ƒ‹پAƒvƒچƒLƒVƒTپ[ƒoپ[پAƒhƒپƒCƒ“ƒRƒ“ƒgƒچپ[ƒ‰پ[پiActive DirectoryپjپADNSپiDomain Name Systemپj‚ھ‚ ‚è‚ـ‚·پB‚±‚ê‚ç‚حپA‘هژèٹé‹ئ‚â‘ه‹K–ح‘gگD‚ة‚¨‚¢‚ؤ‚ح‚à‚؟‚ë‚ٌ‚ج‚±‚ئپA’†Œک‹K–ح‚جٹé‹ئ‚â‘gگD‚إ‚ ‚ء‚ؤ‚àپA“à•”‘خچô‚ئ‚µ‚ؤ‚±‚ê‚ç‚جƒچƒO‚جژو“¾‚ئٹؤچ¸‚حٹO‚¹‚ب‚¢‚ئچl‚¦‚ؤ‚‚¾‚³‚¢پB

‘]چھپ@ƒچƒO‚ًژو“¾‚·‚éچغ‚ة‚و‚•·‚©‚ê‚éƒgƒ‰ƒuƒ‹‚حپA•غ‘¶ٹْٹش‚ھ’Z‚·‚¬‚ؤپAƒCƒ“ƒVƒfƒ“ƒg‚جŒ´ˆِ‚ة‚ب‚ء‚½ژٹْ‚ـ‚إ‚³‚©‚ج‚ع‚ê‚ب‚¢‚ئ‚¢‚¤‚±‚ئ‚إ‚·پBƒfƒtƒHƒ‹ƒgگف’è‚ج‚ـ‚ـ‰^—p‚µ‚ؤ‚¢‚ؤپAƒچƒO‚ھڈمڈ‘‚«‚³‚ê‚ؤ‚µ‚ـ‚ء‚½‚ئ‚¢‚¤ƒPپ[ƒX‚à‚و‚•·‚«‚ـ‚·پB

‹{چèپ@‚»‚¤‚إ‚·‚ثپBژہ—ل‚ئ‚µ‚ؤپA‚ ‚éگ»‘¢‹ئ‚إ‚حژذ“à‚ج’[––‚ھƒ}ƒ‹ƒEƒFƒA‚ةٹ´گُ‚µ‚ؤ‚µ‚ـ‚¢پA‰ِ‚µ‚¢’تگM‚ھچs‚ي‚ê‚ؤ‚¢‚邱‚ئ‚ـ‚إ‚ح•ھ‚©‚ء‚½‚ج‚إ‚·‚ھپA‰ك‹ژ‚جƒچƒO‚ًژو“¾‚إ‚«‚¸‚ةپg‚¨ژèڈم‚°ڈَ‘شپh‚ة‚ب‚ء‚½ƒPپ[ƒX‚ھ‚ ‚è‚ـ‚·پB‚ـ‚½پA‚ ‚éƒTپ[ƒrƒX‹ئ‚إ‚حپAڈî•ٌ‚ھکR‚¦‚¢‚µ‚ؤ‚¢‚é‚ئ‚¢‚¤ژw“E‚ًٹO•”‚©‚çژَ‚¯پA‚»‚ê‚ھژ–ژہ‚¾‚ئ•ھ‚©‚ء‚½‚ج‚إ‚·‚ھپAƒچƒO‚ًژو“¾‚µ‚ؤ‚¢‚ب‚©‚ء‚½‚½‚ك‚ةپAکR‚¦‚¢ŒoکH‚ًٹm’è‚إ‚«‚ـ‚¹‚ٌ‚إ‚µ‚½پB‚¢‚¸‚ê‚àپAگ³‚µ‚ƒچƒO‚ًژو“¾‚µ‚ؤ‚¢‚ê‚خپA”يٹQ‚جٹg‘ه‚ً–h‚°‚é‚à‚ج‚âپAچإ’لŒہپAڈî•ٌ‚ًکR‚¦‚¢‚µ‚ؤ‚µ‚ـ‚ء‚½“–ژ–ژز‚ئ‚µ‚ؤ”يٹQژز‚âژذ‰ï‚ة‘خ‚µ‚ؤگà–¾گس”C‚ً‰ت‚½‚·‚±‚ئ‚ھ‚إ‚«‚½ƒPپ[ƒX‚ئ‚¢‚¦‚ـ‚·پB

‘]چھپ@‚à‚؟‚ë‚ٌپAƒچƒO‚ًژو“¾‚µ‚ؤ‚¢‚ؤ‚àپA‚»‚ê‚ً‚ا‚¤Œ©‚é‚©‚ھŒˆ‚ك‚ç‚ê‚ؤ‚¢‚ب‚¯‚ê‚خˆس–،‚ھ‚ ‚è‚ـ‚¹‚ٌپB’·ٹْٹش•غ‘¶‚ح‚µ‚ؤ‚¢‚邯‚ê‚اپA‰½‚ً‚ا‚¤Œ©‚ؤ‚و‚¢‚©•ھ‚©‚ç‚ب‚¢پA‚ئ‚¢‚ء‚½گ؛‚à‚و‚•·‚«‚ـ‚·پB

‹{چèپ@‚»‚¤‚إ‚·‚ثپBƒZƒLƒ…ƒٹƒeƒB‚ئ‚¢‚¤‚ئپAƒcپ[ƒ‹‚ة—ٹ‚è‚ھ‚؟‚ب–ت‚ھ‚ ‚é‚ئژv‚¢‚ـ‚·پBˆê’è‚جڈًŒڈ‚ج‚à‚ج‚ًŒںڈo‚µ‚½‚è‚·‚é‹@”\“I‚ب–ت‚ح‚à‚؟‚ë‚ٌڈd—v‚إ‚·‚ھپA‚»‚ê‚ًژg‚¤‚½‚ك‚ج‘جگ§‚âƒvƒچƒZƒXپAژ©ژذ‚جƒٹƒXƒN‚ًچl—¶‚µ‚½ڈم‚إپAƒoƒ‰ƒ“ƒX‚ج‚و‚¢ƒZƒLƒ…ƒٹƒeƒB‘خچô‚ً‚ئ‚邱‚ئ‚ھ‘هگط‚¾‚ئژv‚ء‚ؤ‚¢‚ـ‚·پB

•W“IŒ^ƒTƒCƒoپ[چUŒ‚‚ج“à•”‘خچô‚ةŒü‚¯‚½‹ï‘ج“I‚بƒcپ[ƒ‹ŒQ

پ@‚±‚±‚ـ‚إ‚ج‹{چèژپ‚ئ‘]چھژپ‚ج‘خ’k‚©‚çپA•W“IŒ^ƒTƒCƒoپ[چUŒ‚‚ج“à•”‘خچô‚ئ‚µ‚ؤپAپuƒvƒچƒZƒXپvپuگlپi‘gگDپE‘جگ§پjپvپuƒcپ[ƒ‹پv‚جƒoƒ‰ƒ“ƒX‚ھڈd—v‚إ‚ ‚邱‚ئپA‘خچô‚ئ‚µ‚ؤŒ©—ژ‚ئ‚³‚ê‚ھ‚؟‚بپu“à•”‘خچôپv‚جڈd—vگ«‚ھچ‚‚ـ‚ء‚ؤ‚¢‚邱‚ئپAژو“¾‚·‚éƒچƒO‚ج‘خڈغ‚ئ‚µ‚ؤپuƒtƒ@ƒCƒAƒEƒHپ[ƒ‹پvپuƒvƒچƒLƒVƒTپ[ƒoپ[پvپuƒhƒپƒCƒ“ƒRƒ“ƒgƒچپ[ƒ‰پ[پiActive DirectoryپjپvپuDNSپv‚ج4‚آ‚ھ•W“IŒ^ƒTƒCƒoپ[چUŒ‚‚ض‚ج‘خچôƒ|ƒCƒ“ƒg‚إ‚ ‚邱‚ئ‚ب‚ا‚ھ–¾‚ç‚©‚ة‚ب‚ء‚½پB

پ@ˆب‰؛‚إ‚حپAٹé‹ئ‚ھ‚و‚è‹ï‘ج“I‚ب‘خچô‚ًژو‚ê‚é‚و‚¤‚ةپA‘]چھژپ‚ة•W“IŒ^ƒTƒCƒoپ[چUŒ‚‚ج“à•”‘خچô‚ة‚آ‚¢‚ؤپAƒ]پ[ƒzپ[ƒWƒƒƒpƒ“‚ھ’ٌ‹ں‚·‚éIT‰^—pٹا—ƒ\ƒtƒgƒEƒFƒA‚جƒuƒ‰ƒ“ƒhپuManageEngineپvپiƒ}ƒlپ[ƒWƒGƒ“ƒWƒ“پj‚ھ‚ا‚ج‚و‚¤‚بƒ\ƒٹƒ…پ[ƒVƒ‡ƒ“‚ً’ٌ‹ں‚µ‚ؤ‚¢‚é‚ج‚©‚ًڈذ‰î‚µ‚ؤ‚à‚ç‚ء‚½پB

پ@ManageEngine‚حپA•W“IŒ^ƒTƒCƒoپ[چUŒ‚‚ج“à•”‘خچô‚ةŒü‚¯‚½IT‰^—pٹا—گ»•i‚ئ‚µ‚ؤپuFirewall AnalyzerپvپuADAudit PlusپvپuADManager Plusپv‚ئ‚¢‚ء‚½ƒ‰ƒCƒ“ƒAƒbƒv‚ً’ٌ‹ں‚µ‚ؤ‚¢‚éپBٹeگ»•i‚حپA•W“IŒ^ƒTƒCƒoپ[چUŒ‚‚ض‚ج“à•”‘خچô‚ة‚¨‚¯‚éƒtƒ@ƒCƒAƒEƒHپ[ƒ‹پAƒvƒچƒLƒVƒTپ[ƒoپ[پAƒhƒپƒCƒ“ƒRƒ“ƒgƒچپ[ƒ‰پ[پiActive DirectoryپjپADNS‚جƒچƒOٹا—‚âٹؤچ¸‚ًژہŒ»‚·‚éپB

پ@ManageEngine‚حپAپuIT‰^—pٹا—‚ًƒVƒ“ƒvƒ‹‚ةپv‚ًƒRƒ“ƒZƒvƒg‚ةپA“ْ–{چ‘“à‚إ‚حˆê”تٹé‹ئ‚âٹ¯Œِ’،پAژ©ژ،‘ج‚إ3000ƒ‰ƒCƒZƒ“ƒX‚ً’´‚¦‚é”ج”„ژہگر‚ھ‚ ‚é‚ئ‚¢‚¤پB‚ـ‚½پAƒOƒچپ[ƒoƒ‹ƒŒƒxƒ‹‚إ‚ح–k•ؤپA‰¢ڈB‚ً’†گS‚ةپA“ى•ؤپA’†“ŒپAƒAƒWƒA‚ب‚اپA–ٌ12–œژذ‚ض‚ج“±“üژہگر‚ًژ‚آپB

پ@ManageEngine‚ج“ء’¥‚حپAƒOƒچپ[ƒoƒ‹•Wڈ€‚ة‘¥‚µ‚½IT‰^—pٹا—‚ًژہŒ»‚إ‚«‚邱‚ئپA‰^—pٹا—‚ة•K—v‚ب‹@”\‚ًƒVƒ“ƒvƒ‹‚إ•ھ‚©‚è‚â‚·‚¢ƒ†پ[ƒUپ[ƒCƒ“ƒ^پ[ƒtƒFپ[ƒX‚إ’ٌ‹ں‚µ‚ؤ‚¢‚邱‚ئپAٹب’P‚ةژg‚¦‚邽‚ك“±“ü‚â‰^—p‚ةٹ|‚©‚é”ï—p‚جڈkڈ¬‚ئچHگ”‚جچيŒ¸‚ةٹٌ—^‚إ‚«‚邱‚ئ‚ب‚ا‚¾پBManageEngine‚ً•W“IŒ^ƒTƒCƒoپ[چUŒ‚‘خچô‚ة—p‚¢‚邱‚ئ‚جڈd—vگ«‚ة‚آ‚¢‚ؤپA‘]چھژپ‚حژں‚ج‚و‚¤‚ةگà–¾‚·‚éپB

پ@پuچإ‹ك‚جڈî•ٌکR‚¦‚¢ژ–Œج‚©‚ç‚à•ھ‚©‚é‚و‚¤‚ةپAپgƒJƒMپh‚ة‚ب‚é‚ج‚ح“à•”‘خچô‚إ‚·پBگN“ü‚³‚ꂽŒم‚ةŒ´ˆِ‚ً‘f‘پ‚Œ©‚آ‚¯پAŒoکH‚ً“ء’肵‚ؤ”يٹQ‚ًچإڈ¬‰»‚·‚邽‚ك‚ة‚حپAƒچƒO‚ج“Kگط‚بٹا—‚ئٹؤچ¸‚ھŒ‡‚©‚¹‚ـ‚¹‚ٌپBManageEngine‚حپA‚»‚±‚إ‹پ‚ك‚ç‚ê‚éƒtƒ@ƒCƒAƒEƒHپ[ƒ‹پAƒvƒچƒLƒVƒTپ[ƒoپ[پAƒhƒپƒCƒ“ƒRƒ“ƒgƒچپ[ƒ‰پ[پiActive DirectoryپjپADNS‚ج4‚آ‚جƒچƒOٹا—پ^ٹؤچ¸‚ًژہŒ»‚µ‚ـ‚·پvپi‘]چھژپپj

4‚آ‚ج•Kگ{ƒچƒOپuƒtƒ@ƒCƒAƒEƒHپ[ƒ‹پvپuƒvƒچƒLƒVپvپuActive DirectoryپvپuDNSپv‚ًٹا—

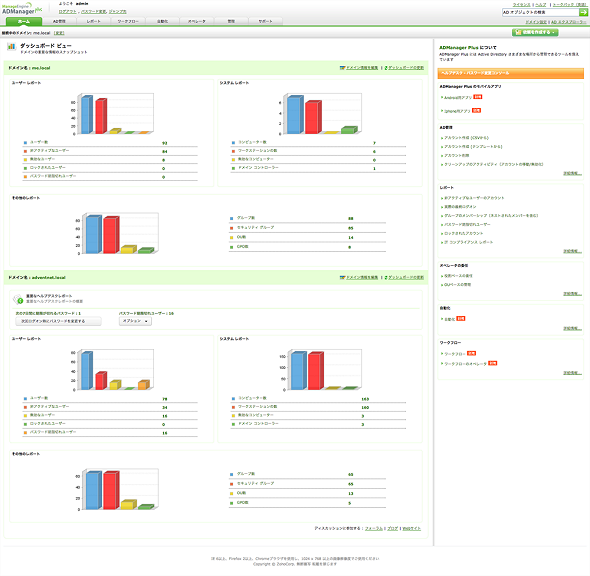

پ@“à•”‘خچô‚ةŒü‚¯‚½ManageEngine‚حپA‹ï‘ج“I‚ة‚حˆب‰؛‚ج3گ»•i‚ة‚ب‚éپiگ}2پjپB

- ManageEngine Firewall Analyzerپiƒtƒ@ƒCƒAƒEƒHپ[ƒ‹پEƒAƒiƒ‰ƒCƒUپ[پj

- ManageEngine ADAudit PlusپiƒGپ[ƒfƒBپ[ƒIپ[ƒfƒBƒbƒgپEƒvƒ‰ƒXپj

- ManageEngine ADManager PlusپiƒGپ[ƒfƒBپ[ƒ}ƒlپ[ƒWƒƒپ[پEƒvƒ‰ƒXپj

گ}2پ@ƒ]پ[ƒzپ[‚ھ’ٌ‹ں‚·‚éپuFirewall AnalyzerپvپuADAudit PlusپvپuADManager Plusپv‚ج3گ»•i‚ة‚و‚é•W“IŒ^ƒTƒCƒoپ[چUŒ‚‚جپu“à•”‘خچôپv‘خ‰گ}پsƒNƒٹƒbƒN‚إٹg‘ه‚µ‚ـ‚·پt

گ}2پ@ƒ]پ[ƒzپ[‚ھ’ٌ‹ں‚·‚éپuFirewall AnalyzerپvپuADAudit PlusپvپuADManager Plusپv‚ج3گ»•i‚ة‚و‚é•W“IŒ^ƒTƒCƒoپ[چUŒ‚‚جپu“à•”‘خچôپv‘خ‰گ}پsƒNƒٹƒbƒN‚إٹg‘ه‚µ‚ـ‚·پtپ@پuFirewall Analyzerپv‚حƒtƒ@ƒCƒAƒEƒHپ[ƒ‹‚ئƒvƒچƒLƒVƒTپ[ƒoپ[‚جƒچƒOٹا—پ^ٹؤچ¸‚ة‘خ‰‚µپAپuADAudit Plusپv‚ئپuADManager Plusپv‚حActive Directory‚ئWindows DNSƒTپ[ƒoپ[‚جƒچƒOٹؤچ¸پ^ٹا—‚âIDٹا—‚ة‘خ‰‚·‚éگ»•iپB‚±‚ج3گ»•i‚ة‚و‚èپA“à•”‘خچô‚إ•Kگ{‚ئ‚ب‚éƒtƒ@ƒCƒAƒEƒHپ[ƒ‹پAƒvƒچƒLƒVƒTپ[ƒoپ[پAActive DirectoryپADNS‚ج4‚آ‚جƒچƒO‚ًٹا—پ^ٹؤچ¸‚µپAActive Directory‚ة‚¨‚¢‚ؤ‚ح“Kگط‚ةIDٹا—‚ھ‚إ‚«‚é‚و‚¤‚ة‚ب‚éپB

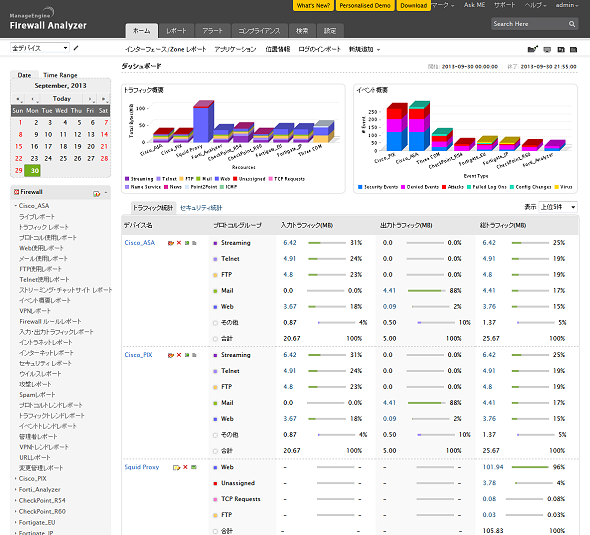

پ@پuFirewall Analyzerپv‚حپAژûڈW‚µ‚½ƒچƒO‚ًƒfپ[ƒ^ƒxپ[ƒX‚ة’~گد‚µپAڈًŒڈ‚ة‰‚¶‚ؤƒAƒ‰پ[ƒg‚ًڈo‚µ‚½‚èپAƒ_ƒbƒVƒ…ƒ{پ[ƒh‚ةŒ©‚â‚·‚•\ژ¦‚µ‚½‚è‚·‚éپi‰و–ت2پjپB

‰و–ت2پ@ƒtƒ@ƒCƒAƒEƒHپ[ƒ‹پAƒvƒچƒLƒVƒچƒO‚جٹا—‹@”\‚ً’ٌ‹ں‚·‚éپuFirewall AnalyzerپvپsƒNƒٹƒbƒN‚إٹg‘ه‚µ‚ـ‚·پt

‰و–ت2پ@ƒtƒ@ƒCƒAƒEƒHپ[ƒ‹پAƒvƒچƒLƒVƒچƒO‚جٹا—‹@”\‚ً’ٌ‹ں‚·‚éپuFirewall AnalyzerپvپsƒNƒٹƒbƒN‚إٹg‘ه‚µ‚ـ‚·پtپ@‚ـ‚¸پA“à•”‘خچô‚إ•K‚¸•K—v‚ة‚ب‚éٹî–{‹@”\‚جˆê‚آ‚ئ‚µ‚ؤپAƒtƒ@ƒCƒAƒEƒHپ[ƒ‹‚âƒvƒچƒLƒVƒTپ[ƒoپ[‚جƒچƒO‚جƒچپ[ƒeپ[ƒVƒ‡ƒ“‚ًŒّ—¦‰»‚·‚é‹@”\‚ً’ٌ‹ں‚·‚éپBƒچƒO‚ً‚ا‚¤‚¢‚¤ƒ^ƒCƒ~ƒ“ƒN‚إƒچپ[ƒeپ[ƒVƒ‡ƒ“‚µپAƒTپ[ƒoپ[‚ةڈW–ٌ‚·‚é‚©‚حپAIT‰^—pٹا—‚جپgƒLƒ‚پh‚ئ‚à‚¢‚¦‚é•”•ھ‚إ‚ ‚èپA‰^—pٹا—‚ج•‰‰×‚àچ‚‚¢پB“ء‚ةƒZƒLƒ…ƒٹƒeƒBƒCƒ“ƒVƒfƒ“ƒg‚إ‚حپAچUŒ‚‚ًژَ‚¯‚½چغ‚ةƒچƒO‚©‚ç“Kگط‚ةڈî•ٌ‚ًˆّ‚«ڈo‚µ‚ؤŒ´ˆِ‚ً“ء’肵‚ؤ‚¢‚•K—v‚ھ‚ ‚é‚ھپAپuFirewall Analyzerپv‚إ‚ح‚»‚جƒvƒچƒZƒX‚ًŒّ—¦“I‚ةچs‚¤‚±‚ئ‚ھ‚إ‚«‚éپB

پ@‚ـ‚½پAپuFirewall Analyzerپv‚جچإ‘ه‚ج“ء’¥‚ئ‚¢‚¦‚é‚ج‚ھپAŒ©‚أ‚ç‚¢گ¶ƒچƒO‚جڈî•ٌ‚ًƒ_ƒbƒVƒ…ƒ{پ[ƒh‚âƒٹƒ|پ[ƒg‚ةŒ©‚â‚·‚•\ژ¦‚µ‚ؤ‚‚ê‚é‹@”\‚¾پB‚ ‚ç‚©‚¶‚كڈWŒvƒچƒWƒbƒN‚ھژہ‘•‚³‚ê‚ؤ‚¢‚éƒٹƒ|پ[ƒg‚ة“WٹJ‚µ‚½‚èپAƒ_ƒbƒVƒ…ƒ{پ[ƒh‚ة•\ژ¦‚µ‚½‚肵‚ؤپAƒچƒO‚ج‰آژ‹گ«‚ً”ٍ–ô“I‚ةچ‚‚ك‚邱‚ئ‚ھ‚إ‚«‚éپB‚à‚؟‚ë‚ٌپAˆê’è‚جڈًŒڈ‚ة‰‚¶‚½ƒAƒ‰پ[ƒg’ت’m‚à‰آ”\‚¾پB

پ@‚»‚ج‘¼پAƒtƒ@ƒCƒAƒEƒHپ[ƒ‹‚إ–¢ژg—p‚ة‚ب‚ء‚½‚ـ‚ـ‚ج‹–‰آƒ|ƒٹƒVپ[‚ًگ”ƒNƒٹƒbƒN‚إگô‚¢ڈo‚µپA•ْ’u‚³‚ꂽ‚ـ‚ـ‚إƒVƒXƒeƒ€“I‚بƒٹƒXƒN‚ة‚ب‚ء‚ؤ‚¢‚é‹–‰آƒ|ƒٹƒVپ[‚ً’I‰µ‚µ‚·‚é‹@”\‚à’ٌ‹ں‚·‚éپB

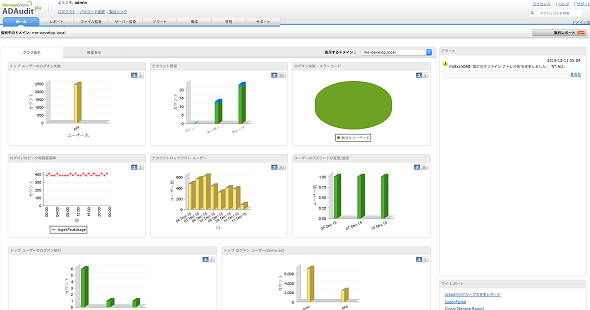

پ@پuADAudit Plusپv‚حپAActive Directory‚ئWindows DNSƒTپ[ƒoپ[‚جƒچƒOٹؤچ¸پ^ٹا—‚ً’S‚¤گ»•iپi‰و–ت3پjپBWindows Server‚جƒhƒپƒCƒ“ƒRƒ“ƒgƒچپ[ƒ‰پ[‚©‚çژûڈW‚·‚éƒCƒxƒ“ƒgƒچƒO‚ًٹا—‚µپAƒhƒپƒCƒ“”Fڈط‚جƒچƒOƒIƒ“پ^ƒچƒOƒIƒtپAƒ†پ[ƒUپ[چىگ¬پ^•دچXپ^چيڈœپAƒ†پ[ƒUپ[‚جƒZƒLƒ…ƒٹƒeƒBƒOƒ‹پ[ƒv‚ض‚جˆع“®‚جڈَ‹µپAGPOپiƒOƒ‹پ[ƒvƒ|ƒٹƒVپ[ƒIƒuƒWƒFƒNƒgپj‚ج•دچXڈَ‹µ‚ب‚ا‚ًٹا—‚·‚éپB

‰و–ت3پ@Active Directory‚ئDNSƒTپ[ƒoپ[‚جƒچƒOٹؤچ¸پ^ٹا—‹@”\‚ً’ٌ‹ں‚·‚éپuADAudit PlusپvپsƒNƒٹƒbƒN‚إٹg‘ه‚µ‚ـ‚·پt

‰و–ت3پ@Active Directory‚ئDNSƒTپ[ƒoپ[‚جƒچƒOٹؤچ¸پ^ٹا—‹@”\‚ً’ٌ‹ں‚·‚éپuADAudit PlusپvپsƒNƒٹƒbƒN‚إٹg‘ه‚µ‚ـ‚·پtپ@•W“IŒ^ƒTƒCƒoپ[چUŒ‚‚إ‚ح“à•”‚ةگN“üŒمپAWindowsƒhƒپƒCƒ“‚جٹا—ژزƒAƒJƒEƒ“ƒg‚ً’D‚¤‚±‚ئ‚ً‚«‚ء‚©‚¯‚ئ‚µ‚ؤ‘ه—ت‚جڈî•ٌ‚ً“گ‚ٌ‚إ‚¢‚ڈêچ‡‚ھ‘½‚¢‚ئ‚¢‚¤پBپuADAudit Plusپv‚حگN“üŒم‚ج‘خچô‚ً‘¬‚â‚©‚ةچs‚¦‚é‚و‚¤‚ة‚·‚邽‚كپAWindowsƒhƒپƒCƒ“‚ةٹض‚·‚é‚ ‚è‚ئ‚ ‚ç‚ن‚éڈî•ٌ‚ة‚آ‚¢‚ؤپA150ژي—قˆبڈم‚جƒٹƒ|پ[ƒg‚âƒAƒ‰پ[ƒg’ت’m‚جƒeƒ“ƒvƒŒپ[ƒg‚ًژg‚ء‚ؤٹؤچ¸پEٹا—‚·‚邱‚ئ‚ھ‚إ‚«‚éپB‚ـ‚½پAAD‚جچ\’z‚ة‚¨‚¢‚ؤ‚حDNS‚ھ•Kگ{‚ئ‚ب‚é‚ھپAWindows DNSƒTپ[ƒoپ[‚ً—ک—p‚µ‚ؤ‚¢‚éڈêچ‡‚حپADNS‚ج•دچXƒچƒO‚جٹا—پEٹؤچ¸‚à‰آ”\‚¾پB•W“IŒ^ƒTƒCƒoپ[چUŒ‚‚إ‚حCپ•CپiƒRƒ}ƒ“ƒhپ•ƒRƒ“ƒgƒچپ[ƒ‹پjƒTپ[ƒoپ[‚ئ‚ج’تگMژ‚ةپAƒVƒXƒeƒ€‚ة‚و‚éŒں’m‚ً“¦‚ê‚邽‚ك‚ةDNS‚جچ\گ¬‚ً•دچX‚·‚éژè–@‚ھژg‚ي‚ê‚邱‚ئ‚ھ‚ ‚éپB‚»‚¤‚µ‚½چUŒ‚‚جŒں’m‚ة‚à—LŒّ‚¾پB

پ@پuADManager Plusپv‚حActive Directory‚جƒAƒJƒEƒ“ƒg‚ًٹا—‚·‚éگ»•i‚إپA•sگ³ƒAƒNƒZƒX‚ج‰·ڈ°‚ئ‚ب‚è‚â‚·‚¢’·ٹْٹش–¢ژg—p‚ة‚ب‚ء‚ؤ‚¢‚郆پ[ƒUپ[ƒAƒJƒEƒ“ƒg‚ًگ”ƒNƒٹƒbƒN‚إ’ٹڈo‚µ‚ؤ–³Œّ‰»‚µ‚½‚èپA–¢ژg—pIDگê—p‚جOUپiOrganizational UnitپF‘gگD’Pˆتپj‚ةˆêٹ‡‚إˆع“®‚µ‚½‚è‚·‚é‹@”\‚ب‚ا‚ً”ُ‚¦‚éپi‰و–ت4پjپB‚ـ‚½پAActive Directory‚جƒAƒJƒEƒ“ƒgچىگ¬‚⌠Œہ•t—^پAٹا—‚ھ“Kگط‚بژ葱‚«‚ًŒo‚ؤچs‚ي‚ê‚ؤ‚¢‚é‚©‚ا‚¤‚©‚ًŒںڈط‚·‚邽‚ك‚جپAگ\گ؟ڈ³”Fƒڈپ[ƒNƒtƒچپ[‹@”\‚à’ٌ‹ں‚·‚éپB

پ@‘]چھژپ‚حپAپuFirewall AnalyzerپvپuADAudit PlusپvپuADManager Plusپv‚ج3گ»•i‚ً‘g‚فچ‡‚ي‚¹‚ؤ—ک—p‚·‚邱‚ئ‚إ“¾‚ç‚ê‚éƒپƒٹƒbƒg‚ة‚آ‚¢‚ؤپAژں‚ج‚و‚¤‚ةگà–¾‚·‚éپB

پ@پu•W“IŒ^ƒTƒCƒoپ[چUŒ‚‚حپA’P‚ةƒچƒO‚ًŒ©‚ؤ‚¢‚邾‚¯‚إ‚ح”Œ©‚·‚邱‚ئ‚ھ‚إ‚«‚ـ‚¹‚ٌپBٹé‹ئ‚ھژں‚جƒAƒNƒVƒ‡ƒ“‚ً‹N‚±‚¹‚é‚و‚¤‚ةپAچUŒ‚‚ًگ³‚µ‚Œں’m‚µ‚ؤ“Kگط‚بƒ^ƒCƒ~ƒ“ƒO‚إ•ھ‚©‚è‚â‚·‚¢ƒAƒ‰پ[ƒg‚âƒٹƒ|پ[ƒg‚ًڈم‚°‚é•K—v‚ھ‚ ‚è‚ـ‚·پB‚ـ‚½پAƒچƒO‚¾‚¯‚إ‚ب‚پAƒAƒJƒEƒ“ƒg‚ً’D‚ء‚ؤگ³‹Kƒ†پ[ƒUپ[‚ةگ¬‚è‚·‚ـ‚·چUŒ‚‚ة‚à‘خ‰‚µ‚ب‚¯‚ê‚خ‚ب‚è‚ـ‚¹‚ٌپB‚»‚ج‚½‚ك‚ة‚حپAژg—p‚³‚ê‚ؤ‚¢‚ب‚¢ƒ†پ[ƒUپ[‚âƒ|ƒٹƒVپ[‚ً’èٹْ“I‚ةƒ`ƒFƒbƒN‚µ‚½‚èپAActive DirectoryƒAƒJƒEƒ“ƒg‚ج•sگ³—ک—p‚ً”Œ©‚µ‚½‚è‚·‚邱‚ئ‚à•K—v‚إ‚·پB‚»‚ê‚ç‚ة‘چچ‡“I‚ة‘خ‰‚إ‚«‚é‚ج‚ھپAManageEngine‚إ‚·پvپi‘]چھژپپj

ManageEngine‚إپuƒvƒچƒZƒXپvپuگlپi‘gگDپE‘جگ§پjپvپuƒcپ[ƒ‹پv‚جƒoƒ‰ƒ“ƒX‚ً‚ئ‚é

پ@ƒچƒOٹؤچ¸‚âگN“üŒں’m‚حپASIEMپiSecurity Information & Event Managementپj‚ئ‚µ‚ؤٹْ‘ز‚³‚ê‚ؤ‚¢‚é•ھ–ى‚إ‚à‚ ‚éپBƒrƒbƒOƒfپ[ƒ^‚â‹@ٹBٹwڈK‚جگ¬‰ت‚ًٹˆ—p‚·‚邱‚ئ‚إپAŒں’m—¦‚âŒں’m‘¬“x‚ًچ‚‚ك‚ؤ‚¢‚éگ»•i‚à‚ ‚é‚ھپA‘هژèƒxƒ“ƒ_پ[‚ھ’ٌ‹ں‚·‚éSIEMƒcپ[ƒ‹‚حپAگ”گç–œ‰~‹K–ح‚ج“ٹژ‘‚ھ•K—v‚ة‚ب‚邱‚ئ‚ھ‘½‚¢پBˆê•ûپA‘]چھژپ‚ة‚و‚é‚ئپAManageEngine‚ح—ک—p‹K–ح‚â—ک—pگlگ”‚ة‚و‚ء‚ؤ”ï—p‚حˆظ‚ب‚é‚à‚ج‚جپA‘S‚ؤ‚ً“±“ü‚µ‚ؤ‚àƒTƒ|پ[ƒg”ï—p‚àٹـ‚كگ”•S–œ‰~’ِ“x‚إ“±“ü‰آ”\‚¾‚ئ‚¢‚¤پB

پ@پuƒvƒچƒZƒXپAگlپi‘gگDپE‘جگ§پjپAƒcپ[ƒ‹‚ة‘خ‚·‚é“Kگط‚بƒٹƒ\پ[ƒX‚حپA–عˆہ‚ئ‚µ‚ؤ40پ“پA40پ“پA20پ“‚جٹ„چ‡‚ھ—ا‚ئڈq‚ׂ³‚¹‚ؤ‚¢‚½‚¾‚«‚ـ‚µ‚½پB•¾ژذ‚ئ‚µ‚ؤ‚جژہٹ´‚إ‚حپAŒ»ڈَ‚جٹé‹ئ‚جژو‚è‘g‚ف‚إ‚حپAƒcپ[ƒ‹‚ة‘خ‚·‚éٹ„چ‡‚ھ‘ه‚«‚پAƒvƒچƒZƒX‚ئگlپi‘gگDپE‘جگ§پj‚ض‚ج“ٹژ‘‚ھ•s‘«‚µ‚ؤ‚¢‚é‚ئژv‚¢‚ـ‚·پBƒcپ[ƒ‹‚ةƒRƒXƒgƒpƒtƒHپ[ƒ}ƒ“ƒX‚جچ‚‚¢ManageEngine‚ً‘I‘ً‚·‚邱‚ئ‚إپAƒٹƒ\پ[ƒX‚ج”z•ھ‚ًƒvƒچƒZƒX‚ئگl‚ة‚و‚葽‚ٹ„‚è“–‚ؤ‚邱‚ئ‚ھ‚إ‚«‚é‚و‚¤‚ة‚ب‚é‚ح‚¸‚إ‚·پB‚»‚ê‚ة‚و‚ء‚ؤپAٹé‹ئ‚جƒZƒLƒ…ƒٹƒeƒB‘خچô‚ج‘S‘جچإ“K‰»‚ًگ}‚ء‚ؤ‚¢‚‚±‚ئ‚ھ‰آ”\‚ب‚é‚ئچl‚¦‚ؤ‚¢‚ـ‚·پvپi‘]چھژپپj

پ@ژہچغپAƒcپ[ƒ‹‚خ‚©‚è‚ة’چ–ع‚µپAƒvƒچƒZƒX‚âگl‚ض‚جƒٹƒ\پ[ƒX‚ھ•sڈ\•ھ‚ة‚ب‚é‚ئپA‚½‚ئ‚¦چ‚“x‚بSIEMƒcپ[ƒ‹‚إ‚ ‚ء‚ؤ‚à“ٹژ‘‚ھƒ€ƒ_‚ة‚ب‚ء‚ؤ‚µ‚ـ‚¤پBچ‚‰؟‚إ‚ ‚ê‚خ‚ ‚é‚ظ‚اپAژ¸”s‚جƒ_ƒپپ[ƒW‚à‘ه‚«‚‚ب‚éپB‚»‚¤‚¢‚ء‚½ˆس–،‚إ‚حپAƒZƒLƒ…ƒٹƒeƒB‘خچô‚ة•K—v‚ب‹@”\‚ً’N‚إ‚àژg‚¢‚â‚·‚¢Œ`‚إ’ٌ‹ں‚·‚éManageEngine‚حپAƒZƒLƒ…ƒٹƒeƒB‚جٹî–{‹@”\‚ًچ‚‚ك‚邾‚¯‚إ‚ب‚پAƒRƒXƒg“Kگ³‰»‚ة‚àچvŒ£‚·‚éگ»•i‚ئ‚¢‚¦‚éپB

پ@ٹé‹ئ‚â‘gگD‚ة‚و‚èپAˆµ‚¤ڈî•ٌ‚ج‰؟’l‚âپA“ٹژ‘—\ژZ‚ج‹K–ح‚حˆظ‚ب‚èپA‘خچô‚جگ[‚³‚âچL‚³‚àˆظ‚ب‚éپB‚¾‚ھپAچ،‚â“à•”‘خچô‚ة‚¨‚¯‚éƒچƒOٹا—‚ح‚ا‚جٹé‹ئپA‘gگD‚ة‚ئ‚ء‚ؤ‚à•Kگ{‚ج‘خچô‚ئ‚ب‚ء‚ؤ‚¢‚éپB‚ـ‚¸‚حپAڈ\•ھ‚ةژg‚¢‚±‚ب‚¹‚éƒcپ[ƒ‹‚ً“±“ü‚µپA’èٹْ“I‚بٹؤچ¸‚ًچs‚¤‘جگ§‚ئƒvƒچƒZƒX‚ًچ\’z‚·‚邽‚ك‚جƒXƒLƒ‹‚ئƒmƒEƒnƒE‚جŒüڈم‚ًگ}‚邱‚ئ‚ھڈd—v‚¾‚낤پBManageEngine‚ًژg‚ء‚ؤپA‚»‚جژو‚è‘g‚ف‚ة’…ژ肵‚ؤ‚ظ‚µ‚¢پB

ٹضکAƒٹƒ“ƒN

- •W“IŒ^ƒTƒCƒoپ[چUŒ‚پiAPTپj‚ج“à•”‘خچôƒ\ƒٹƒ…پ[ƒVƒ‡ƒ“پbManageEngine

- ƒtƒ@ƒCƒAƒEƒHپ[ƒ‹پEƒvƒچƒLƒVƒچƒOٹؤچ¸ƒ\ƒtƒgپuFirewall Analyzerپiƒtƒ@ƒCƒAƒEƒHپ[ƒ‹پEƒAƒiƒ‰ƒCƒUپ[پjپv

- Active DirectoryƒچƒOٹؤچ¸ƒ\ƒtƒgپuADAudit PlusپiƒGپ[ƒfƒBپ[ƒIپ[ƒfƒBƒbƒgپEƒvƒ‰ƒXپjپv

- Active Directory IDٹا—ƒ\ƒtƒgپuADManager PlusپiƒGپ[ƒfƒBپ[ƒ}ƒlپ[ƒWƒƒپ[پEƒvƒ‰ƒXپjپv

- ManageEngineپiƒ}ƒlپ[ƒWƒGƒ“ƒWƒ“پj

- پwچ‚“x•W“IŒ^چUŒ‚پx‘خچô‚ةŒü‚¯‚½ƒVƒXƒeƒ€گفŒvƒKƒCƒhپiIPAپj

- Framework for Improving Critical Infrastructure Cybersecurityپm‰pŒêپAPDFƒtƒ@ƒCƒ‹پnپiNISTپj

- ƒvƒچƒAƒNƒVƒ‡ƒ“

Copyright © ITmedia, Inc. All Rights Reserved.

’ٌ‹ںپFƒ]پ[ƒzپ[ƒWƒƒƒpƒ“ٹ”ژ®‰ïژذ

ƒAƒCƒeƒBƒپƒfƒBƒA‰c‹ئٹé‰وپ^گ§چىپFپ—IT •زڈW•”پ^Œfچع“à—e—LŒّٹْŒہپF2016”N2Œژ6“ْ

ٹضکAƒٹƒ“ƒN

ٹضکA‹Lژ–

- ƒ]پ[ƒzپ[پAپuManageEngine ADManager Plusپv‚ً’ٌ‹ںٹJژn

- پuManageEngine OpManagerپv‚ً•زڈW•”‚ھ“O’êŒںڈط

- Active Directoryٹا—‚جژèٹش‚ئƒRƒXƒg‚ً’لŒ¸‚·‚éپgگV‚µ‚¢ƒAƒvƒچپ[ƒ`پh‚ئ‚حپH

- پgƒAƒJƒEƒ“ƒgƒچƒbƒN‰ًڈœپh‚ض‚ج‘خ‰‚ة‚ح‚à‚¤”Y‚ـ‚ب‚¢

- ’ل‰؟ٹi‚إ‚ ‚è‚ب‚ھ‚çپAWindows‚àMac‚àLinux‚à‚±‚ê‚ذ‚ئ‚آ‚إ“چ‡ٹا—پAƒNƒ‰ƒCƒAƒ“ƒgٹا—ƒcپ[ƒ‹پuManageEngine Desktop Centralپv

ƒvƒچƒAƒNƒVƒ‡ƒ“ ‘م•\ژو’÷–ً CISAپiŒِ”Fڈî•ٌƒVƒXƒeƒ€ٹؤچ¸گlپj ‹{چèŒ[ژپ

ƒvƒچƒAƒNƒVƒ‡ƒ“ ‘م•\ژو’÷–ً CISAپiŒِ”Fڈî•ٌƒVƒXƒeƒ€ٹؤچ¸گlپj ‹{چèŒ[ژپ ƒ]پ[ƒzپ[ƒWƒƒƒpƒ“ ManageEngine & WebNMSژ–‹ئ•” ƒ}پ[ƒPƒeƒBƒ“ƒOƒ`پ[ƒ€ ƒ}ƒlپ[ƒWƒƒ ‘]چھ’ُچsژپ

ƒ]پ[ƒzپ[ƒWƒƒƒpƒ“ ManageEngine & WebNMSژ–‹ئ•” ƒ}پ[ƒPƒeƒBƒ“ƒOƒ`پ[ƒ€ ƒ}ƒlپ[ƒWƒƒ ‘]چھ’ُچsژپ