Windows 10の「ワークプレース参加」はどうなる?[後編]:vNextに備えよ! 次期Windows Serverのココに注目(44)(1/2 ページ)

Windows 10におけるデバイス認証の仕組みや導入方法は、Windows 8.1の「ワークプレース参加」から大きく変更されています。前回に続き、今回もWindows 10におけるワークプレース参加について説明します。

Azure ADのディレクトリへのAzure AD参加とワークプレース参加

今回もWindows 10の「ワークプレース参加(Workplace Join)」を説明しますが、ワークプレース参加をよく理解できていない方は、まず前回の記事をお読みください。

- Windows 10の「ワークプレース参加」はどうなる?[前編](本連載 第43回)

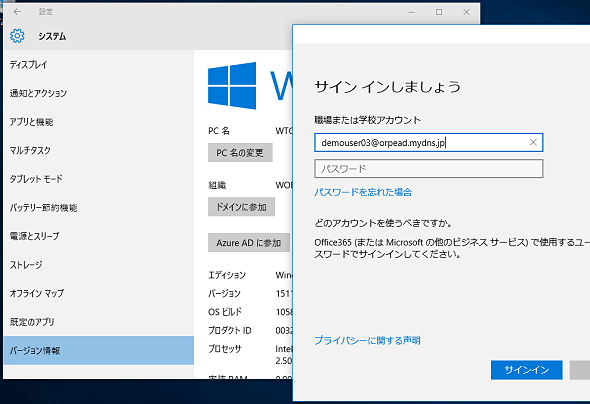

Windows 10の「Azure AD参加(Azure AD Join)」は、Windows 10 Pro/Education/Enterpriseのインストール時、または「設定」→「システム」→「バージョン情報」にある「Azure ADに参加」からセットアップできます。Azure AD参加をセットアップすると、Microsoft Azureの「Azure Active Directory(Azure AD)」のIDによるWindowsへのサインインや「Microsoft Passport for Work」によるクラウドアプリへのSSO(シングルサインオン)アクセスが可能になります(画面1)。

Azure AD参加をセットアップすると、Windows 8.1のAzure ADへのワークプレース参加と同じように、Azure ADにデバイスが登録されます。ただし、ワークプレース参加がAzure AD参加に置き換わったというわけではありません。

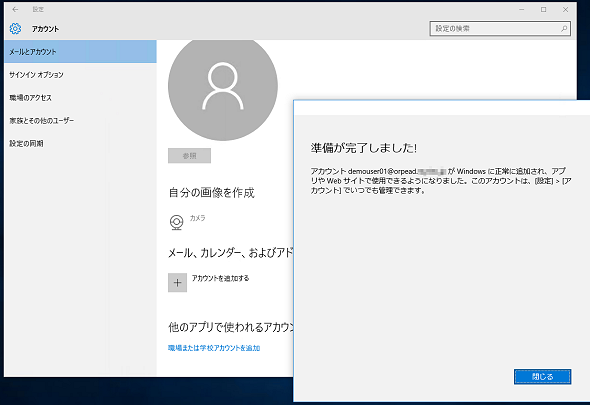

ローカルアカウントでセットアップしたWindows 10であっても、「設定」→「アカウント」→「メールとアカウント」から「職場または学校アカウントを追加」をクリックしてAzure ADのIDを追加することで、Azure ADにデバイス登録することができます(画面2)。Windows 10では、こちらがWindows 8.1のワークプレース参加に相当するAzure ADへのデバイス登録になります(画面3)。

どちらの方法でセットアップしても、Azure ADの「アクセスパネル」や「Office 365ポータル」にSSOアクセスできますし、デバイス登録に基づいたOffice 365の条件付アクセスに対応できます。

Azure ADのディレクトリとオンプレミスのActive Directoryをディレクトリ同期することで、オンプレミスのIDでAzure AD参加やワークプレース参加をセットアップすることも可能です。オンプレミスのIDでセットアップした場合でも、クラウドアプリのSSOアクセスは可能です。しかし、オンプレミスのアプリケーションやリソースにSSOアクセスするとなると、これだけではできません。

また、「職場または学校のアカウントを追加」を利用して、オンプレミスの「Active Directoryフェデレーションサービス(AD FS)」の「デバイス登録サービス」にワークプレース参加することもできません。前回説明したように、Windows 8.1スタイルのワークプレース参加機能は、Windows 10には搭載されていません。ユーザーがセルフでワークプレース参加をセットアップできるのは、Azure ADに対してだけなのです。

オンプレミスでのWindows 10のデバイス認証にはハイブリッド環境が必要らしい

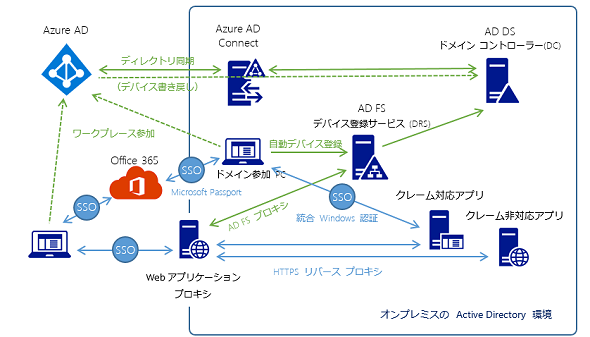

これまで公開されているWindows 10やWindows Server 2016のドキュメントを筆者が調べた限り、デバイス認証に基づいてオンプレミスのアプリケーションやリソースのアクセス制御を行うには、次のいずれかの方法でオンプレミスのワークプレース参加およびデバイス認証の環境を展開する必要があるようです。

- Azure ADにワークプレース参加したデバイスを、オンプレミスのActive Directoryに同期する(デバイスを書き戻す)

- オンプレミスのAD FSのデバイス登録サービスに対して、Active Directoryドメインに参加するPCを自動でデバイス登録する

この他にも「System Center Configuration Manager」の最新バージョンのモバイルデバイス管理(MDM)機能を用いる方法もあるようですが、それについては話が複雑になるため、今回は省略します。

どちらも、Azure ADとオンプレミスのActive Directoryとをディレクトリ同期したハイブリッドなID環境、それもWindows Server 2016ベースのActive Directoryドメイン環境とAD FSの環境が前提になります。つまり、現行バージョンのWindows Server 2012 R2ベースのドメイン環境では、現状、これらの環境を準備することができないということです。

既に、Windows Server 2012 R2ベースで個人のWindows 8.1デバイス向けにワークプレース参加環境を構築し、運用している場合は、個人のWindows 10デバイスを同じ方法で参加させることができないことに注意が必要です(図1)。

Azure ADに登録されたデバイスをオンプレミスに書き戻すには、「Azure AD Premiumサブスクリプションライセンス」が必要です。また、ドメインに参加するPCの自動登録のためには、クライアントが「Windows 10 バージョン1511(November Update)」である必要があります。

前提条件や具体的な手順については、以下のドキュメントで説明されています。

- Windows 10 Sign on − enabling device authentication with AD FS[英語](Microsoft TechNet)

- Connect domain-joined devices to Azure AD for Windows 10 experiences[英語](Microsoft Azure)

Copyright © ITmedia, Inc. All Rights Reserved.