トラブルシューター泣かせのイベントログメッセージ(その2)──「システム時刻の変更」に脆弱性あり?:山市良のうぃんどうず日記(85)(1/3 ページ)

前回に続き、今回もWindowsの「イベントログ」に記録された不可思議なイベントを紹介します。今回は不可思議というよりも、本当だったらちょっと怖いお話です。

システムログに何だかヤバそうなイベントを発見!

先日、Windows 10 Anniversary Update(バージョン1607)のWindows PowerShellのシェル環境でイベントログを調査していたところ、背筋が冷たくなるようなイベントをシステムログの中に発見しました。

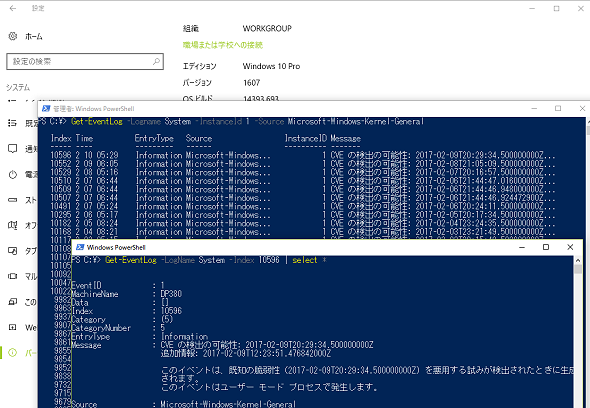

それは、次のようなイベントです。そのとき使用していたのは、Windows PowerShellのバージョン1.0からある「Get-EventLog」コマンドレットです。フィルターをかけて検索してみると、膨大な数が見つかりました(画面1)。

CVEの検出の可能性:XXX

追加情報:XXX

このイベントは、既知の脆弱性(XXX)を悪用する試みが検出されたときに生成されます。

このイベントはユーザーモードプロセスで発生します。

- [参考]Get-EventLogコマンドレット――Windowsのイベントログを取得する(連載:Windows PowerShell基本Tips 第7回)

急いでPCからLANケーブルを抜き、Windows Sysinternalsの「Process Explorer(Procexp)」や「Process Monitor(Procmon)」「Autoruns」などを使って調査しようと思いましたが、そこでふと違和感を覚え、対応を全て止めました。

その違和感とは、今まで「イベントビューアー」では目にしたことがなかったのに、Get-EventLogコマンドレットでは結構前から定期的に記録されていること、「XXX」の部分が“日時”であること、そしてイベントIDが「1」であることです。

Windows 10 Anniversary Update(バージョン1607)、あるいはより新しいWindows 10 Insider Previewビルドの環境をお持ちであれば、Windows PowerShellを起動して以下のコマンドラインを実行してみてください。皆さんのPCにも、同じイベントが大量に記録されていると思います。Windows Server 2016の場合も同様です。

Get-EventLog -Logname System -InstanceId 1 -Source Microsoft-Windows-Kernel-General

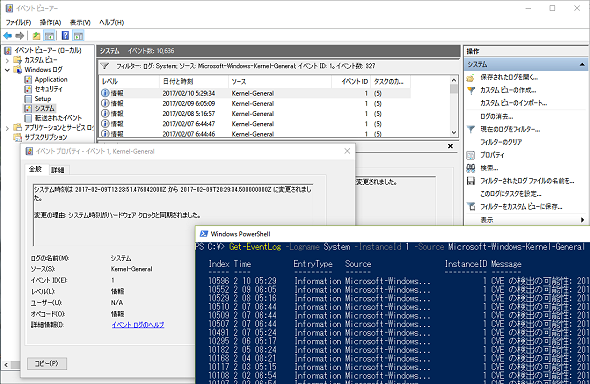

これは何かの間違いであると確信し、イベントビューアーを開いて、同じイベントを探してみました。すると、ソース「Microsoft-Kernel-General」からのイベントID「1」として記録される“システム時刻をハードウェアクロックと同期した”ことを示す、単なるシステム時刻の変更イベントであることが分かりました(画面2)。

関連記事

2015年、私的Windows&マイクロソフト10大ニュース

2015年、私的Windows&マイクロソフト10大ニュース

本連載の2015年の締めくくりとして、2015年のWindowsおよびマイクロソフトに関連する10個の重大ニュースをピックアップしてみました。あくまでも筆者個人の見解です。 厳選! 人に教えたくなる、Windows 10の七不思議

厳選! 人に教えたくなる、Windows 10の七不思議

今回は、Windows 10の新しい仕様や既知の不具合について、ちょっと気になるもの、思わず目を疑いたくなるものなど、“七不思議”を紹介します。![厳選! 人に教えたくなる、Windows 10の七不思議[第2弾]](https://image.itmedia.co.jp/ait/articles/1606/06/news023.png) 厳選! 人に教えたくなる、Windows 10の七不思議[第2弾]

厳選! 人に教えたくなる、Windows 10の七不思議[第2弾]

本連載第48回では、Windows 10のちょっと気になるもの、思わず目を疑いたくなるものなどを紹介しました。今回はその第2弾です。役に立つ、立たないWindows 10の“不思議”をまた集めてみました。 Windows 10でしれっと削除、変更された機能

Windows 10でしれっと削除、変更された機能

以前のWindowsにはあったのに、Windows 10で削除/変更された機能は、マイクロソフトのWebサイトでも説明されています。ですが、そこに記載されていない変更点も多々あります。また、Windows 10の更新やアップグレードでひっそりと変更されていることも……。

Copyright © ITmedia, Inc. All Rights Reserved.