Ciscoが提唱する“セキュアインターネットゲートウェイ”とは?:通信時の「ファーストレイヤー」、DNSを防御に活用せよ

自宅や出張先、ブランチオフィスからのダイレクトなインターネットアクセス、クラウドアプリの利用が増える中、ユーザーの居場所に関わらず、セキュアなインターネットアクセスを確保するセキュリティ対策が求められている。そこでシスコが打ち出しているのが“セキュアインターネットゲートウェイ”の考え方に基づいたセキュリティソリューション「Cisco Umbrella」だ。DNS通信に着目することで安全なインターネットアクセスを実現する同ソリューションの特徴を解説しよう。

意外な盲点? 「DNSレイヤー」で安全なインターネットアクセスを実現

リモートワークやクラウドアプリ利用の拡大に伴い、従業員がダイレクトにインターネットにアクセスする機会が増えている。そのため、企業内ネットワークと外部ネットワークの境界に“壁”を築く従来型のセキュリティ対策だけでは、企業の重要なデータを守り切れなくなりつつある。米Gartnerの予測によれば、2018年までに企業のデータトラフィックの25%が従来の境界型セキュリティを回避するという。

いまだ被害の絶えない標的型攻撃においても、今後はこうしたインターネット利用形態の変化を突かれ、従業員の端末にマルウェアを送り込まれるなどの被害が発生する危険性がある。これまでとは違う、何らかの新しいセキュリティ対策のアプローチが求められていることは確かだ。

だが、どうすれば次世代ファイアウォールや、IDS/IPSなど、従来の境界型セキュリティ対策にとっていわば“管轄外”だった、ダイレクトなインターネットアクセスを保護することができるのだろうか?

これに対する答えとして、「セキュアインターネットゲートウェイ(SIG)」という考え方を提唱するのがシスコシステムズ(以下、シスコ)だ。シスコは、「DNS通信」に着目し、セキュアなインターネットアクセスを実現するというユニークなアプローチを採っている。これは一体どういうことなのか。

例えば、多くのマルウェアは指令サーバ(C2サーバ)と通信するとき、通常のインターネットアクセスと同様、DNSで名前解決を行ってアクセス先のIPアドレスを知ってから、遠隔操作を待ち受けることが多い。事実、シスコの調査によれば、マルウェアのうち実に91.3%はバックエンドでDNSによる名前解決を行っているという。例えば、最近猛威を振るっているランサムウェアも一例だ。

だが、それにもかかわらず、従業員の端末がインターネットにアクセスするときのDNS問い合わせ、具体的には再帰的(Recursive)な問い合わせを見張っている企業は、まだ一部にとどまっている。シスコシステムズ セキュリティ事業 コンサルティングシステムズエンジニアの國分直晃氏は、「DNSの運用はセキュリティチームではなくインフラチームが見ていることが多く、セキュリティ対策の必要性を感じてもチーム間の壁が障害となるケースは少なくない。そこが攻撃者が付け入る『盲点』になっている」と指摘する。

ポートやプロトコルに依存しない、高速な防御が可能に

シスコが提供する「Cisco Umbrella」は、まさにこうした盲点に着目し、DNSレイヤーでの防御を実現するクラウド型のセキュリティソリューションだ。もともとはOpenDNSが開発してきたクラウドベースのサービスで、2015年7月、買収に伴ってシスコのセキュリティポートフォリオに加わった。

Cisco Umbrellaの仕組みはシンプルだ。各所の端末やネットワーク機器がDNSサーバに送信する名前解決の問い合わせ内容を解析し、不正なホストや疑わしいホストへのアクセスをブロックしたり、内容を詳しく調査したりする。名前解決の時点で検査を行うため、ポートやプロトコルに依存しないところが、従来のSWG(Secure Web Gateway)などとの大きな違いだ。

「DNSは通信時のファーストレイヤー。そこで守ることによって、マルウェアによる不審な通信やフィッシングサイトへのアクセスを最初のところで止められる。アプリケーションレイヤーの対策と比べて、高速である点も強みだ」(國分氏)

さらに、Cisco Umbrellaの特徴の1つは、名前解決に関する膨大なインテリジェンスを活用できるところにもある。旧OpenDNSが1日に1000億件ものDNSクエリを処理する中で蓄積してきたデータに加え、シスコのセキュリティリサーチチーム「Talos」が提供する脅威インテリジェンス情報も活用し、さまざまな角度からスコアリングを行って不審なドメイン名やIPアドレスを特定する。このプロセスは、自然言語処理や統計学などの知見も活用した複数のエンジンによって実現されており、エンジン自体も、最新のクエリ情報やデータセットに基づいて改善が続けられている。

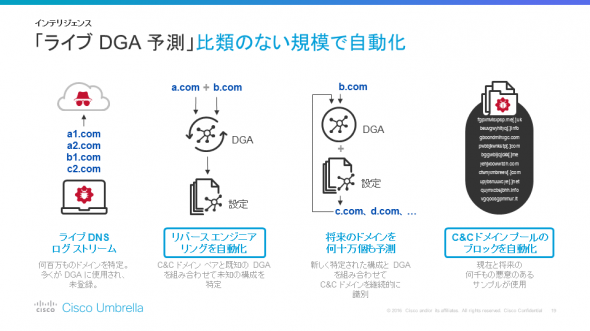

中でもユニークな技術が「Live DGA」だ。この仕組みでは、既知の不審なドメインを検知するだけでなく、インターネット上のドメインに関する動きを観測し、疑わしいドメインを“予測”して監視対象に追加する。そして実際に攻撃に悪用され始めたら即座にブロックを行う。「攻撃者は大抵、攻撃を実行に移す前に大量にドメイン名を登録するなど、何がしかの準備作業を行うものだが、Cisco Umbrellaはそうした怪しい動き、対策をかいくぐろうとする動きを予測し、必要に応じて保護できる。いわゆるレピュテーションでは検知に数時間から十数時間かかるところを、Cisco Umbrellaは数分単位で対処可能だ」(國分氏)。

さらに、顧客がそれぞれカスタムドメインリストを持ち、ホワイトリスト的に例外を設けたり、ブラックリスト的に防御対象を追加したりすることもできる。このとき、ファイア・アイやチェック・ポイント・ソフトウェア・テクノロジーズといったサードパーティーが提供する脅威情報のフィードをAPIを介して取り込み、連携させることも可能だ。また、「IPを直打ちしてアクセスを試みる動きを検知するため、カスタムIPリストもサポートする計画で、現時点でも端末にUmbrella Roaming Clientを導入すれば対応可能」(國分氏)だという。

Cisco AMPやCloudlockなど、シスコ製品との連携で一層強固な防御を

Cisco Umbrellaのさらなるメリットは、脅威インテリジェンスだけでなく、シスコのさまざまな製品と統合し、連携して脅威に対処できることにもある。DNSというファーストレイヤーでの防御に加え、既存のレピュテーションやTalosの脅威インテリジェンス、エンドポイントやゲートウェイでの保護を組み合わせることで、より強固な多層防御を実現できる。

その一例が、「Cisco AMP」との連携だ。Cisco Umbrellaでは、あるクライアントからのクエリが「白」ならばそのまま許可し、「黒」ならばブロックするが、ここで問題となるのは、白とも黒とも付かない「グレー」のクエリだ。残念ながら、現実にはこうしたクエリが見つかることは珍しくない。

このとき、Cisco AMPが備えるサンドボックス機能を組み合わせれば、ダウンロードされるファイルの内容を解析し、マルウェアかどうかを判別することも可能だ。また、その結果はCisco UmbrellaやTalosのインテリジェンスにフィードされ、他のユーザーの保護にも活用される。

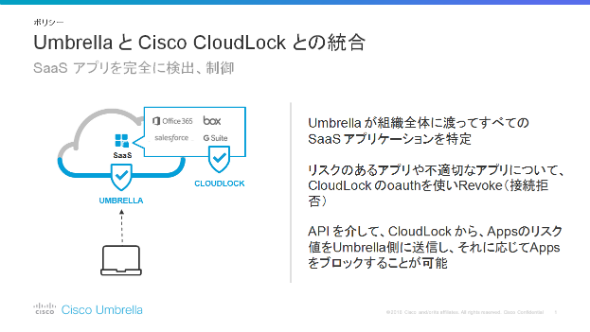

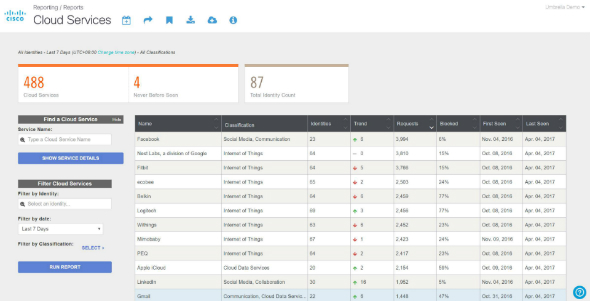

また将来的には、クラウドサービス利用時のコントロールを支援するCloud Access Security Broker(CASB)製品、「Cloudlock」との連携も予定している。「Cloudlockではユーザーが利用するクラウドアプリケーションを可視化し、シャドーITを検出できる。このCloudlockとCisco UmbrellaがAPIで連携すれば、Cloudlockが持っているアプリのリスク値をUmbrella側に送ることが可能で、必要に応じて、管理者はUmbrella側でそのアプリケーションをブロックすることができる。なお、リスク値の情報は連携後になるが、現状のUmbrellaでもおおよそ1800のアプリの可視化とブロックが可能」と國分氏は説明する。

このように、Cisco Umbrellaを中心にさまざまなソリューションを組み合わせることで、従来のセキュリティ対策をバイパスするインターネットアクセスに対するセキュリティ制御をさらに強固なものにできる。

導入の容易さも魅力、インテリジェンスに基づく継続的な改善にも期待

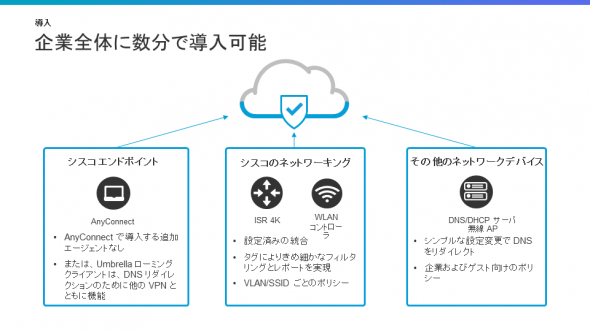

このように、DNSというファーストレイヤーで多様な防御を可能にするCisco Umbrellaだが、導入が容易なことも管理者にとっては大きな魅力だ。

導入方法は複数あり、1つはDNSサーバのフォワーダー設定を変更すること。「既存のDNSサーバを置き換える必要はない。再帰検索の向け先をCisco Umbrellaにするだけ」と國分氏は説明する。

また、シスコのVPNクライアント「Cisco AnyConnect」に統合された「Umbrella Roaming Client」をインストールする方法もある。この設定は「Cisco Adaptive Security Appliance(ASA)」からVPNポリシーとともに配布することもできるため、自宅や外出先など、企業が用意した境界セキュリティをバイパスしてしまう環境でも防御の網を掛けることができる。

さらに、シスコのルーター「ISR」や無線LANコントローラーに統合できるバーチャルアプライアンスを導入するというやり方も可能だ。この場合、Active Directoryと連携し、どのクライアント、どのユーザーから不正なホストへの通信が発生しているかまで把握できる。「収集したログはAmazon S3と連携して保存することもできる。そこからログをプッシュし、企業自身の解析システムで分析するといったことが可能だ」(國分氏)。

Cisco Umbrellaには5種類のライセンスがあるが、家庭で利用できるパーソナル版も用意されている。無料のトライアル版も用意されているから、試してみていただきたい。バックエンドの仕組みは企業向けと全く同じものを用いているため、DNSに関するインテリジェンスの威力を体感できるだろう。

参考リンク:14 Day Free Trial of Cisco Umbrella(米シスコ)

シスコでは既に、1日当たり300万件以上登録されているというドメイン情報を把握し、6万の悪意ある通信先を特定し、700万件のアクセスをブロックしているという。こうした膨大な情報を活用してファーストレイヤーで攻撃に立ち向かうとともに、DNSトンネリング対策など、さらなる改善などに取り組んでいく。

Copyright © ITmedia, Inc. All Rights Reserved.

提供:シスコシステムズ合同会社

アイティメディア営業企画/制作:@IT 編集部/掲載内容有効期限:2017年5月9日