HPEが提案する新時代のコンピュートエクスペリエンス【Vol.2】

2017年7月20日、企業のITインフラやクラウド基盤の在り方を変える「新たな指針」が示された。顕在化しつつあるハードウェアレベルまで深化したセキュリティリスクを、「ハードウェア主導のセキュリティ技術で未然に防ぐ」という革新的なアプローチだ。ついに登場したHPE Gen10 サーバー プラットフォームが打ち出したコンセプトは、『世界標準の安心サーバー』である。HPEのキーパーソンに聞いた。

ファームウェアが、ハッキングの対象になる

―― HPE Gen10 サーバー プラットフォームの開発コンセプトをお聞かせください。

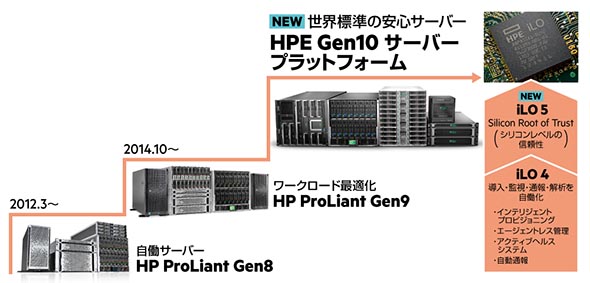

日本ヒューレット・パッカード データセンター・ハイブリッドクラウド製品統括本部 サーバー製品本部 カテゴリーマネージャーの阿部敬則氏(以下、阿部氏) 業界標準のx86サーバを「発明」したHPEが、お客さまの声を聞き、時代のリアルな要求を捉えて「再発明」したのがHPE Gen10 サーバー プラットフォーム(以下、HPE Gen10 サーバー)です。開発のコンセプトであり、お客さまに提供できる最大の価値は、 HPE Gen10 サーバーが『世界標準の安心サーバー』(*1)として完成されたことにあります。

HPEは、これからのITインフラやクラウド基盤は、「Silicon Root of Trust (シリコンレベルの信頼性)」が不可欠になると考えています。HPE Gen10 サーバーは、ハードウェアレベルまで深化したセキュリティリスクを、ハードウェア主導のセキュリティ技術で未然に防ぐ能力を備えています。

―― 「ハードウェアレベルまで深化したセキュリティリスク」とは、どのようなリスクですか。

阿部氏 サーバのBIOS/UEFIやコンポーネントのファームウェアには、ハッキングのリスクが存在します。これらのソフトウェアはOSが起動する前に動くため、OSでセキュリティを制御したり、感染したマルウェアをセキュリティソフトで駆除したりすることはできません。だからこそ、「ハードウェア主導のセキュリティ技術」で問題の顕在化を未然に防ぐ必要があるのです。

ファームウェアを改変し、永続的なサービス拒否を引き起こす新たな脅威である「PDoS(Permanent Denial of Service)」は、すでに現実のものです。事実、National Institute of Standards and Technology(アメリカ国立標準技術研究所)が発行する「Special Publication 800-147B(Draft)」では、「従来のサイバー攻撃に加えてハードウェアのファームウェアレベルに対するアタックがますます拡大する」(*2)と報告されています。FBIのコンピュータサイエンティストやアンチウイルスソフトを提供するベンダーも、BIOS/UEFIや各種デバイスのファームウェアへの攻撃のリスクを警告しています。

ランサムウェアが知られてからわずか数年で、世界中がその脅威を実感しました。さまざまな企業とビジネスが被った実害は計り知れない規模に及びます。これから顕在化する脅威に、今こそ、いち早く先手を打たなければなりません。

日本ヒューレット・パッカード プリセールス統括本部 データセンター・ハイブリッドクラウド技術本部 シニアソリューションアーキテクトの辻寛之氏(以下、辻氏) 実際に、米大手IT企業が脆弱(ぜいじゃく)性のあるファームウェア更新プログラムを適用して、新サービス開発用の社内サーバをリスクにさらしてしまった事件がありました。ファームウェアが改ざんされるリスクは、外部からのアタックに限らないことを示した例です。また、IoTの進展とともにデバイスやファームウェアが攻撃の対象になっており、ビジネスのリスクとして無視できない状況になっています。

x86サーバが、CPU、メモリ、SSDやHDD、I/Oといった業界標準コンポーネントを高度に集積した製品であることも、潜在的なリスクを高めています。製造工程や移送・流通工程のリスクも見逃してはなりません。HPEは、HPE Gen10 サーバーの開発に当たって、この大きな問題の抜本的な解決に取り組みました。

―― HPE Gen10 サーバーでは、どのようにその問題を解決しているのでしょうか。

阿部氏 HPE Gen10 サーバーは、世界に先駆けて「Silicon Root of Trust(シリコンレベルの信頼性)」を実装したIndustry Standard Server(業界標準サーバ)です。具体的には、マネジメントプロセッサ「Integrated Lights-Out 5(iLO 5)」を中心に、ハードウェア主導のセキュリティ技術を実装しました。「iLO 5」は、HPEが独自に設計したASIC(特定用途向け集積回路)であり、必要な機能を論理回路として1つのシリコンチップ上に焼き込んでいます。

HPEはiLOを自社のコアテクノロジーの1つと位置付け、第1世代のiLOから15年以上にわたり開発投資を続けています。HPE Gen10 サーバーに搭載される「iLO 5」は、第5世代に進化しており数多くの特許技術を実装しました。設計から開発までHPEが完全に管理していること、物理的に改ざん不可能なことが、「Silicon Root of Trust(シリコンレベルの信頼性)」の根本を支えています。

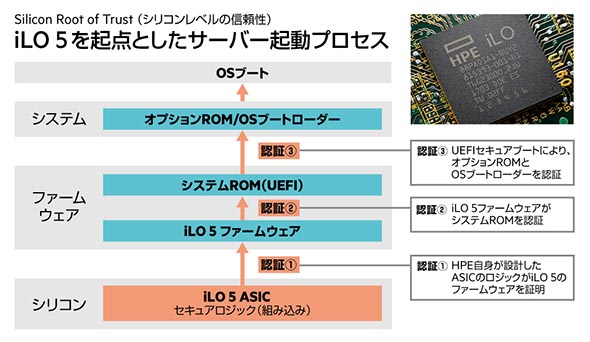

辻氏 「iLO 5」は、ファームウェアのセキュリティ問題を解決する最も確実な方法を実現しました。サーバ起動プロセスを例にお話しましょう。

(1)まず、iLO 5に焼き込まれたセキュリティロジックに基づき、iLO 5自身のファームウェアのデジタル署名を参照し、改ざんがないことを確認して次のプロセスに進みます。(2)次に、iLO 5のファームウェアがシステムROM(UEFI)を認証します。(3)そして、UEFIセキュアブートによりOSブートローダーやオプションROMを認証します。このように、デジタル署名を利用して、正しいファームウェアによる安全なプロセスでサーバが起動するわけです。

阿部氏 もちろん、マルウェアの感染や改ざんが確認された場合にはサーバは起動しません。また、ファームウェアの改ざんをオンラインで検知できることも重要です。稼働中のHPE Gen10 サーバーで任意のタイミングで改ざん検知を実行することも、スケジュールを設定して定期的に自動検知を行うこともできます。ファームウェアの正常・異常などのステータスは「iLO 5」の管理画面から確認でき、異常が検知されたときは直前の正常なファームウェアに自動または手動で戻すことが可能です。

このように、「システム稼働中にファームウェアの問題をオンラインで検知・復旧する」ことは、従来の常識では考えられませんでした。HPE Gen10 サーバーのイノベーションが不可能を可能にし、お客さまの安心と利便性を大きく高めたのです。

No.1(*3)サーバーブランドとしての使命と責任

*3:IDC, Worldwide Quarterly Server Tracker 2017Q1

―― 製造工程や移送中のセキュリティリスクには、どのように対処するのでしょうか。

辻氏 事実として、サーバがお客さまの手元に届く前に、悪意ある何者かによってファームウェアを改ざんされるリスクは否定できません。でもご安心ください。たとえ製造工程、移送・流通工程でファームウェアが意図的に改ざんされたとしても、iLO 5に焼き込まれたセキュリティロジックを改ざんすることは不可能です。サーバセキュリティの起点に「iLO 5」がある限り、不正なファームウェアでHPE Gen10 サーバーが起動することはありません。

阿部氏 HPE Gen10 サーバーでは、RAIDコントローラーやHDD/SSD、NICといったコンポーネントについても、HPE独自の厳格な検証を経てデジタル署名されたファームウェアだけが搭載されます。これらも、「iLO 5」を起点とした認証プロセスを経て初めて利用可能になります。

―― HPE Gen10 サーバーの「iLO 5」によるセキュリティが他の製品とどのように違うのかを教えてください。

阿部氏 システムファームウェアの改ざんのリスクを排除し、さらにオンラインでファームウェア改ざんの検知・復旧まで可能な「Silicon Root of Trust(シリコンレベルの信頼性)」を備えたサーバ製品は、HPE Gen10 サーバーだけです。Trust、つまり信頼性のレベルが違います。

例えばTPM(Trusted Platform Module)を使ってハードウェアでのセキュリティを実装している製品はありますが、それらはBIOS以上の動作やOS起動時のチェックに限られていることに注意が必要です。深いレベルのシステムファームウェアや、サーバ起動後・運用段階の改ざんに対してはリスクが残るソリューションです。

ハードウェアレベルまで深化したセキュリティリスクを排除するテクノロジーが、今後、全ての企業にとって必須になることは間違いありません。これを実現するために膨大な時間とコストを投じた「iLO 5」の設計・開発はHPEにとっても大きなチャレンジでしたが、自社のコアテクノロジーへの開発投資を継続させてきたHPEだからこそ、完成させることができたのだと思っています。常に他社に先駆けて業界標準を築いてきたx86サーバ市場のリーダーとして、最新のHPE Gen10 サーバーでは、セキュリティの新しい標準となる機能をお客さまへお届けします。

辻氏 HPE Gen10 サーバーでは、商業用として利用可能な最高レベルの暗号規格「CNSA(Commercial National Security Algorithm Suite)」もサポートしています。CNSAは、米国国家安全保障局が米国政府と機密情報を安全にやりとりするために使われる暗号アルゴリズムです。サーバセキュリティを強固なものにするために、ファームウェアを常に最新の状態にしておくことができます。

また、HPE Gen10 サーバーを中心とするHPEインフラ製品は、世界標準であるNIST(米国国立標準技術研究所)が発行する「Special Publication 800-53」に準拠したセキュアなITインフラの構築を可能にします。日本でも、セキュリティガイドラインとして「NIST SP 800シリーズ」を利用されているお客さまは数多くいらっしゃいますので、大きな安心をご提供できると考えています。

HPE Gen10 サーバーが提供する新たな価値

―― 最新世代のHPE Gen10 サーバーは、他にどのような特長を備えていますか。

辻氏 HPE Gen10 サーバーでは、ワークロードごとに最適なハードウェア設定を容易に行える「Intelligent System Tuning(ワークロード自働設定機能)」を新たに備えました。代表的な2つの機能「Workload Matching(ワークロード最適設定機能)」と「Jitter Smoothing(CPU安定化機能)」をご紹介しましょう。

仮想化基盤として性能を最大化したい、省電力を優先させたい、HPCクラスタを構築したいというようにサーバへの要求は多様です。「Workload Matching」を使えば、CPUのHyper-Threadingや仮想化支援機能、電力管理などの設定を1つ1つ行うことなく、10パターン以上用意されている「推奨設定テンプレート」から選ぶだけで目的や用途に応じた最適化が可能です。

サーバの設定を間違うと十分な性能が発揮されなかったり、想定以上の電力を消費したりするなどさまざまな問題が起こることはご存じの通りです。これまでは、特定のシステムに最適なハードウェア設定を導き出すために技術者が試行錯誤しなければなりませんでしたが、「Workload Matching」を利用すれば簡単に最適化できるようになります。x86サーバの登場以来、業界をリードし続けてきたHPEの最良のノウハウを誰でも手軽に使えるのです。

また、インテルとの緊密な協力により実現した「Jitter Smoothing」では、インテルCPUのターボ・ブースト機能を活用しながら、特定のワークロードに合わせた最適なクロック数に固定することができます。これにより、ターボ・ブーストでクロック数を変動させる時のパフォーマンスへの影響を回避しながら、高い性能を安定的に確保することができるのです。

―― 新しいメモリデバイスも使えるようになりました。

辻氏 HPEは、不揮発性メモリである8GBのNVDIMMをいち早く市場に投入しましたが、HPE Gen10 サーバーではより大容量の16GBのNVDIMMをお使いいただけるようになりました。電源を供給しなくても記憶を保持するため、高速なメモリデバイスをストレージ領域として利用でき、オンライントランザクションや分析処理の高速化に大きな威力を発揮します。

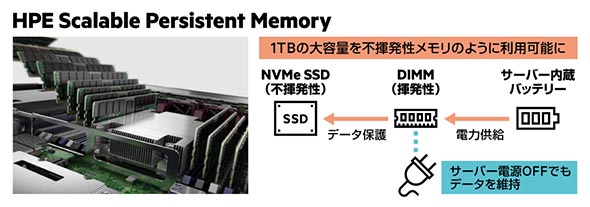

また、HPE独自の製品として、1TBの大容量を利用可能にする「HPE Scalable Persistent Memory」を発表しました。これは、汎用的なDRAMにバッテリーを組み合わせて、不揮発性メモリのように利用できるパッケージ製品です。NVMe接続のSSDでデータを保護する仕組みを備えるなど、データベースのパフォーマンス問題を解決する製品として大きな注目を集めています。データベースやアプリケーションのチューニングよりも、ハードウェアによる高速化の方がはるかに効果的だからです。

オンプレミスとクラウドの「いいとこ取り」

―― HPEの「ハイブリッドIT戦略」の中で、HPE Gen10 サーバーはどのように位置付けられますか。

阿部氏 大半の企業が、従来型IT、プライベートクラウド、パブリッククラウドなどを使い分けています。パブリッククラウドへ移行したシステムを、オンプレミスに戻す例も珍しくありません。HPEの「ハイブリッドIT戦略」には、オンプレミスならではの良さに気が付いたお客さまをはじめ、多くの共感と支持を表明していただいています。アジリティ(俊敏性)、セキュリティ、経済性、全ての面でメリットが明らかだからです。

例えば、「HPE フレキシブルキャパシティ」を利用すれば、オンプレミスのサーバでも従量制・月額料金で使えます。予備のリソースを無償で用意しておき、必要になった時点で即座にこれを利用開始することも可能です。優れたサーバセキュリティを備えたHPE Gen10 サーバーをクラウドライクに使えるのですから、まさにオンプレミスとクラウドの「いいとこ取り」といえるでしょう。さらに、日本ヒューレット・パッカードでは、製造業が多い日本市場ならではの長期間保守の要望に応え、標準保証のアップグレードとして最大7年の長期保守パッケージを発表しました。このことにより、お客さまの最適な投資計画および経済性の向上に貢献できるのです。

HPE Gen10 サーバーは、あらゆるニーズに応える本当の意味での「汎用サーバ」です。その適用領域は、オフィスのファイルサーバから、ビジネスを支える業務サーバ、HPC向けシステムまで実に多様で幅広いものです。だからこそ私たちは、お客さまが安心してビジネスに注力でき、お客さまの期待に応えることができるサーバとして、「世界標準の安心サーバー」としてHPE Gen10 サーバープラットフォームを完成させました。

HPEは、「新世代 HPE Gen10 サーバー プラットフォーム」の発表を兼ねて『HPE サーバーフォーラム 2017〜新時代のコンピュート エクスペリエンス〜』を開催。世界最先端のテクノロジーとソリューションを体感できるイベントの様子を、連載第3回目(2017年8月下旬公開予定)にてお伝えします。

関連ホワイトペーパー

狙われ始めたファームウェアをどう守る? 次世代サーバセキュリティの重要事項

セキュリティに関する議論は、これまでソフトウェアを中心に考えられることが普通だった。しかし、増え続ける脅威やリスクへの対応は、ソフトウェアだけでは不十分となりつつある。そこで注目される新たなサーバセキュリティ標準とは?

Copyright © ITmedia, Inc. All Rights Reserved.

提供:日本ヒューレット・パッカード株式会社

アイティメディア営業企画/制作:@IT 編集部/掲載内容有効期限:2017年8月23日

関連ホワイトペーパー

セキュリティに関する議論は、これまでソフトウェアを中心に考えられることが普通だった。しかし、増え続ける脅威やリスクへの対応は、ソフトウェアだけでは不十分となりつつある。そこで注目される新たなサーバセキュリティ標準とは?

日本ヒューレット・パッカード データセンター・ハイブリッドクラウド製品統括本部 サーバー製品本部 カテゴリーマネージャーの阿部敬則氏

日本ヒューレット・パッカード データセンター・ハイブリッドクラウド製品統括本部 サーバー製品本部 カテゴリーマネージャーの阿部敬則氏

日本ヒューレット・パッカード プリセールス統括本部 データセンター・ハイブリッドクラウド技術本部 シニアソリューションアーキテクトの辻寛之氏

日本ヒューレット・パッカード プリセールス統括本部 データセンター・ハイブリッドクラウド技術本部 シニアソリューションアーキテクトの辻寛之氏