Marketplace内のWindows仮想マシンイメージのSMB v1が「既定で無効」に:Microsoft Azure最新機能フォローアップ(40)

Azure Marketplaceで利用可能なWindows Serverイメージで「SMB v1」が既定で無効化される措置が行われました。SMB v1の無効化は、2017年8月以降にMarketplaceのイメージを使用して作成されたWindows Server仮想マシンに適用されます。

以前から指摘されていたSMB v1の脆弱性

「サーバメッセージブロック(Server Message Block:SMB)」のバージョン1.0(SMB v1)は、Windowsのレガシーなファイル共有プロトコルであり、「SMB 1.0/CIFS」と呼ばれることもあります。SMB v1の脆弱(ぜいじゃく)性については、US-CERT(United States Computer Emergency Readiness Team)やJPCERT/CC(JPCERTコーディネーションセンター)といった公的なセキュリティ機関やMicrosoft自身により、以前から指摘されていました。

そして、2017年5月、SMB v1の脆弱性などを利用して世界規模で感染を広げたランサムウェア「WannaCry」(WanaCrypt、Wanna Cryptor、Wcrypt、Wcryなどの別称があります)によって、SMB v1の脆弱性対策は緊急を要するものとして広く知られるようになりました。筆者の別連載でも、SMB v1の脆弱性対策を何度も取り上げています。

- 再チェック! ファイル共有プロトコル「SMB」のためのセキュリティ対策(山市良のうぃんどうず日記:第83回)

- ランサムウェア「WannaCry」対策で安心してはいけない――いま一度、見直すべきWindowsの脆弱性対策(山市良のうぃんどうず日記:第95回)

Microsoftは、Microsoft Azureの「Marketplace(およびクラシックポータルのギャラリー)」で公開しているWindows仮想マシン用のほぼ全てのWindows Serverイメージを更新し、「既定でSMB v1を無効化」する措置を講じました(本稿執筆時点では一部更新が完了していないイメージもありました)。2017年8月以降にMarketplaceイメージからデプロイされたWindows Server仮想マシンは、デプロイ直後の状態でSMB v1が無効になります。

- Disabling Server Message Block Version 1(SMB v1)in Azure[英語](Microsoft Azure Security and Compliance)

Marketplaceでは以下に示すWindows Serverイメージ(Windows Server 2008 R2 Service Pack(SP)1以降)が利用可能です。各バージョンがサポートしているSMBのバージョンは、以下の通りです。

| Windows Serverイメージ | サポートされるSMB |

|---|---|

| Windows Server 2008 R2 SP1(注1) | SMB 1.0/SMB 2.0/SMB 2.1 |

| Windows Server 2012 | SMB 1.0/SMB 2.0/SMB 2.1/SMB 3.0 |

| Windows Server 2012 R2 | SMB 1.0/SMB 2.0/SMB 2.1/SMB 3.0/SMB 3.0.2 |

| Windows Server 2016(注2) | SMB 1.0/SMB 2.0/SMB 2.1/SMB 3.0/SMB 3.0.2/SMB 3.1.1 |

【注1】筆者が確認した限り、2017年8月29日にデプロイしたWindows Server 2008 R2 SP1仮想マシンでは、SMB 1.0の無効化措置を確認できませんでした。レジストリ設定や「SC」コマンドでSMB v1の無効化状況を確認の上、無効化されていない場合は、マニュアルで無効化することをお勧めします。

【注2】Microsoftのアナウンスによると、Windows Server 2016 Server Coreイメージについては、SMB v1の無効化は行われていません。

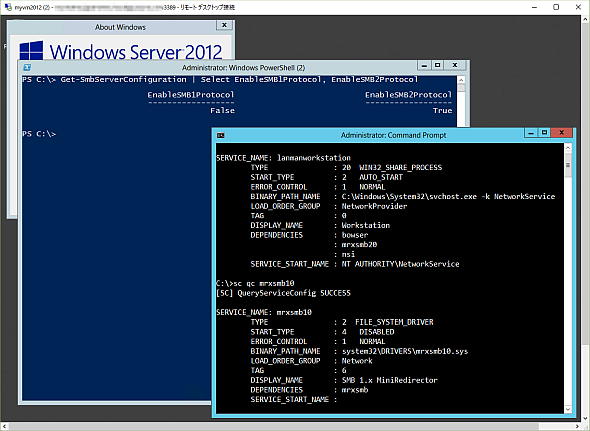

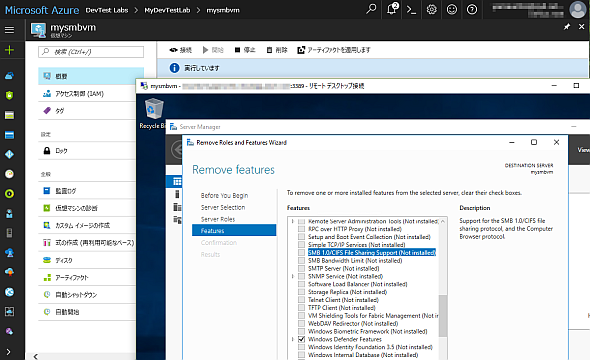

SMB 2.0以上のプロトコルは、SMB 2.xとSMB 3.x(SMB v3)の両方を含めて「SMB v2」と呼ばれることもあります。Marketplaceの更新されたWindows Serverイメージ(イメージ作成日が2017年7月12日以降のイメージ)は、このうちSMB v1(SMB 1.0)について既定で無効化されます(画面1、画面2)。

画面1 2017年8月以降にデプロイしたWindows Server 2016の仮想マシン。「SMB 1.0/CIFSファイル共有のサポート」(SMB 1.0/CIFS File Sharing Support)の機能が既定で削除されている

画面1 2017年8月以降にデプロイしたWindows Server 2016の仮想マシン。「SMB 1.0/CIFSファイル共有のサポート」(SMB 1.0/CIFS File Sharing Support)の機能が既定で削除されているSMB v1の無効化措置は、2017年7月以前にMarketplaceイメージから作成されたWindows仮想マシン、およびオンプレミスで準備してアップロードしたカスタムイメージには影響しません。また、筆者が確認した限りでは、MSDN(Microsoft Developer Network)サブスクリプション契約者が利用可能なWindows 7/8.1/10 Enterpriseイメージ、およびボリュームライセンス契約の「Windows 10マルチテナントホスティング」の権利に基づいて提供されるWindows 10 RS2 Proイメージについては、SMB v1の無効化措置は行われていないようです。これらの仮想マシンでは、手動でSMB v1を無効化することを強くお勧めします。

SMB v1の無効化は、SMBのTCPポートをインターネットとの境界のエンドポイントとして公開していない場合でも重要です(SMBのTCPポートのインターネットへの公開は、暗号化を有効にしたSMB v3を除き、本来行うべきではありません)。SMBクライアントが意図せず、あるいは悪意のあるプログラムによって、SMB v1を使用してインターネットと通信する可能性があるからです。

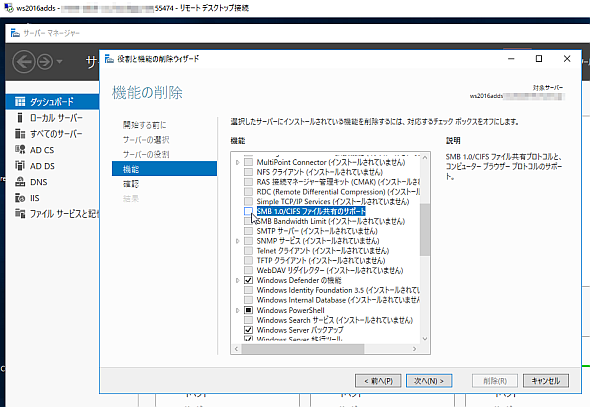

Windows Server 2012 R2、Windows Server 2016、Windows 8.1、Windows 10については、「SMB 1.0/CIFSファイル共有のサポート」(英語環境では「SMB 1.0/CIFS File Sharing Support」、DISMコマンドやWindows PowerShellで指定する場合の機能名は「FS-SMB1」または「SMB1Protocol」)の機能を削除することで、SMBサーバ/SMBクライアントからSMB v1のサポートを無効化できます(画面3)。

画面3 Windows Server 2012 R2以降およびWindows 8.1以降は、「SMB 1.0/CIFSファイル共有のサポート」(SMB 1.0/CIFS File Sharing Support)の機能を削除することで、SMB v1のサポートを簡単に無効化できる

画面3 Windows Server 2012 R2以降およびWindows 8.1以降は、「SMB 1.0/CIFSファイル共有のサポート」(SMB 1.0/CIFS File Sharing Support)の機能を削除することで、SMB v1のサポートを簡単に無効化できるそれ以外のWindowsにおけるSMB v1の無効化および有効化の手順は、以下のMicrosoftのサポート技術情報で説明されています。

- WindowsとWindows ServerでSMBv1、SMBv2、SMBv3を有効または無効にする方法(Microsoftサポート)

Windows Server 2012以前およびWindows 8以前は、Windowsのバージョンによって、SMB v1の無効化手順が異なることに注意してください。また、SMBサーバとSMBクライアントの両方で、SMB v1の無効化が必要です。

なお、このサポート技術情報では、SMB v2やSMB v3を無効化する方法とその影響についても説明されていますが、Windowsのコア機能に大きく影響するため、SMB v2/SMB v3は無効化しないことをお勧めします。Windows Server 2003 R2以前(サポートライフサイクルは既に終了)およびWindows 7以前は、SMB v1のみを搭載しているため、SMB v1の無効化は事実上できません(Windowsの多くの機能に影響します)。

筆者紹介

山市 良(やまいち りょう)

岩手県花巻市在住。Microsoft MVP:Cloud and Datacenter Management(Oct 2008 - Sep 2016)。SIer、IT出版社、中堅企業のシステム管理者を経て、フリーのテクニカルライターに。マイクロソフト製品、テクノロジーを中心に、IT雑誌、Webサイトへの記事の寄稿、ドキュメント作成、事例取材などを手掛ける。個人ブログは『山市良のえぬなんとかわーるど』。

関連記事

再チェック! ファイル共有プロトコル「SMB」のためのセキュリティ対策

再チェック! ファイル共有プロトコル「SMB」のためのセキュリティ対策

2017年1月、SMBの脆弱性に関するニュースが取り上げられました。そのニュースは、米国のセキュリティ機関の情報を日本語化して伝えているだけのようですが、何だか裏がありそうで、なさそうで……。 ファイル共有プロトコル、SMBとCIFSの違いを正しく理解できていますか?(前編)

ファイル共有プロトコル、SMBとCIFSの違いを正しく理解できていますか?(前編)

Windowsのファイル共有サービスの主要プロトコルである「SMB」と「CIFS」の二つの用語は、さまざまな使われ方をされてきました。CIFSという用語が使われ始めた1990年代後半と、SMB 2.x/3.xがある現在では、これらの用語の解釈が変わっていることにご注意ください。 ランサムウェア「Wanna Cryptor」に対し、異例のセキュリティパッチをWindows XPに提供する意味

ランサムウェア「Wanna Cryptor」に対し、異例のセキュリティパッチをWindows XPに提供する意味

世界的に猛威を振るっているランサムウェア「Wanna Cryptor」に対し、マイクロソフトはサポートが既に終了しているWindows XP、Windows Server 2003、Windows 8(8.1ではない)向けに緊急のセキュリティ更新プログラムの提供を開始しました。 ランサムウェア「WannaCry」対策で安心してはいけない――いま一度、見直すべきWindowsの脆弱性対策

ランサムウェア「WannaCry」対策で安心してはいけない――いま一度、見直すべきWindowsの脆弱性対策

ランサムウェア「WannaCry」の世界的な感染や、日本国内での感染報告を聞いて、慌ててWindows Updateを実行したユーザーやIT部門の方は多いのではないでしょうか。“セキュリティパッチを当てたからこれで安心”なんて思ってはいけませんよ。

Copyright © ITmedia, Inc. All Rights Reserved.