ハードウェアによるデータ暗号化は、どれだけ堅牢なのか? 企業のビジネス拡大に貢献できるのか?:「数億円単位のコスト削減も期待できる」

ビジネスにおける「データ」の重要性が増す一方で、データ暗号化を含め、セキュリティ対策にかけるコストの増加、対処の複雑化に頭を悩ます企業は多い。ソフトウェアによる暗号化やセキュリティ対策では、改修コストがかさみ、システムのパフォーマンスにも影響があるからだ。本稿では、「CTFチャレンジジャパン」の優勝者であり、「Winny」の暗号解読を行うなど、セキュリティ分野の特殊技術を得意とする杉浦隆幸氏と強固な暗号化ソリューションを提案するIBM担当者の座談会の模様をお届けする。ビジネス視点から「真に有効な暗号化ソリューションとは何か」を明らかにしたい。

ビジネスにおける「データ」の重要性が増す昨今、2018年5月25日にEUで施行される一般データ保護規則(GDPR)や日本の改正個人情報保護法、ランサムウェア、ブロックチェーンなどにより、「データ暗号化」に注目が集まっている。その一方で、データ暗号化を含め、セキュリティ対策にかけるコストの増加、対処の複雑化に頭を悩ます企業も多い。例えば、ソフトウェアによる暗号化やセキュリティ対策では、システムの改修コストがかさみ、システムのパフォーマンスにも影響があるからだ。さらに、その暗号化技術自体が破られるようなものであれば本末転倒なのはいうまでもない。ところが、IBMが新しく発表したメインフレーム「IBM z14」における暗号化ソリューションは、ハードウェアをベースにしているため、企業が持つ、多くの課題を解決できるという。

本稿では、「CTFチャレンジジャパン」の優勝者であり、P2Pソフトウェア「Winny」の暗号解読を行うなど、セキュリティ分野の特殊技術を得意とする杉浦隆幸氏(現在、セキュリティ企業ラックにフェローとして在籍)、日本IBMのセキュリティ・エキスパートである小幡学氏、日本IBMのエグゼクティブ IT スペシャリストである小島正行氏、3者の座談会の模様をお届けする。IBM z14を例に、ビジネス視点から「真に有効な暗号化ソリューションとは何か」を明らかにしたい。

侵入を前提としたセキュリティ対策の必要性

──近年の企業ITにおけるセキュリティトレンドについて教えてください。

杉浦氏 最近の企業ITに対するサイバー攻撃として顕著なものは2つあります。

1つは「標的型攻撃」です。個々のターゲットに合わせた手法を用い、マルウェアも専用に作られたものが使われるため、従来型のセキュリティツールでは検出しにくいという問題があります。

もう1つは「ランサムウェア」です。個人の感染例でも話題になりましたが、重要なファイルを勝手に暗号化して、身代金を要求するマルウェアです。企業が狙われるケースも増えています。

──こうした攻撃に共通する特徴には、どんなものがあるのでしょうか。

杉浦氏 金銭目的のサイバー犯罪者は、費用対効果の高い手法を好みます。昨今の企業ITは、何らかのセキュリティデバイス/ツールを用いているのが当たり前であるため、真正面から攻撃を仕掛けるのは難しくなっています。そのため、セキュリティ対策の“隙”を狙います。

では、どのような隙を狙うのかというと、「ヒト」です。標的型攻撃もランサムウェアも、まず人間を狙って、そこから崩しにかかります。人間が、企業セキュリティの弱点になっているのです。

──企業のセキュリティ担当者は、どのような心構えで対策を講じるべきなのでしょうか。

小幡氏 攻撃者の技術レベルは急速に伸びています。個々に活動していたクラッカーは組織だった犯罪者集団となり、ビジネスとしてサイバー攻撃を行うようになりました。国家の諜報機関が、高度なサイバー攻撃を仕掛けているという研究結果もあります。

最新型の攻撃は、従来型の境界防御では防ぎきることはできません。攻撃者は、境界型防御システムがあることを前提で活動しているからです。従来型のセキュリティがムダだとは言いませんが、侵入されることを前提とした新しい対策が必要です。こうした考え方に対して、抵抗感を覚える組織もあるでしょう。しかし、それが現実なのです。

個人的には、ユーザーのセキュリティ意識は高まりつつあると感じています。世界的にデータ保護に対する法規制が強化されたり、データ漏えいの影響度の高さが知れ渡ったりしているためです。例えばEUでは、2018年にGDPR(General Data Protection Regulation)が施行されます。これに違反すると、前会計期間の全世界売上高の4%、あるいは、2000万ユーロ(約26億円:1ユーロ=130円換算)のうち、高額な方が制裁金として課せられます。また、個人情報の漏えいを起こすことで、顧客が離れてしまう話はよく聞くところでしょう。

しかし、全ての企業の意識が高まっているわけではありません。情報セキュリティの不備によって多大な損害を被る危険性があることを、認識していただきたいと考えています。

サイバーキルチェーンを意識したセキュリティ対策

──IBMが考える最新のセキュリティ対策とは、どのようなものですか。

小幡氏 サイバー攻撃は、事前調査から誘導、リダイレクト、エクスプロイトキット、ドロッパファイル、C&C通信、情報窃取まで7段階の「サイバーキルチェーン」から成り、これを“切断”することが重視されます。

IBMでは、これら全ての段階に対してソリューションを提供し、包括的な多層防御を講じるための支援を行っています。包括的な対策には、インテリジェンスをどう活用すべきかが重要です。IBM Watsonで高度な分析を行うことによって、ノイズの小さいインテリジェンスを活用できます。「IBM セキュリティー・ソリューション」は、ログ管理やSIEMなどをつかさどる「IBM Security QRadar」を中核に高品質なインテリジェンスを活用して、自動的なアクションを取る“免疫システム”として機能します。

──ネットワーク境界で多層的な対策を行っていても、100%の防御は実現できないのでしょうか。

杉浦氏 過去に漏えいしたID/パスワードを入手して、これを基に正規アクセスの“ふり”をすれば、セキュリティシステムを回避できます。多層防御が機能しないコーポレートサイトを経由して、情報を窃取する手法もあります。完璧な対策というものは、あり得ないのです。

最後の砦はデータの暗号化

──企業セキュリティに打つ手はないのでしょうか。

杉浦氏 キルチェーンの最後、「情報窃取」を防ぐところがポイントです。仮にファイルが盗まれても、中のデータを見られることがない状況を作ることは可能です。その最後の砦となるのが「暗号化」です。

最近は暗号化も簡単に利用できるようになりました。メールの添付ファイルを暗号化ZIPにすることをルール化している企業もありますね。しかし、こうしたものはあまり安全とはいえません。暗号化ZIPのパスワードを同じメールアドレスから送ったり、古いツールで強度の低い暗号化ファイルを作ったりしていることも多いのです。ただ業務ルールとして実行しているだけで、安全性は二の次。これでは簡単に破られてしまいます。

機密情報を保護したいのであれば、こうしたユーザーツールではなく、基幹システムを保護することのできる、強力で安全性の高い暗号化ソリューションが必要です。

小島氏 この数年、業務アプリケーションの基盤となるメインフレームで、セキュリティ対策の強化に対するニーズが高まっています。企業内のさまざまなシステムのうち、最も重要なデータは基幹システムに収められているためです。セキュリティ対策強化の1つとして、データの暗号化が挙げられます。

しかし、暗号化処理というものは非常に処理負荷が高いもので、ただでさえ利用頻度の高い基幹システムに余計な負荷をかけてしまうものとして捉えられています。そのため、既存の暗号化システムの多くは、一部の最重要データのみを暗号化するのにとどまっていました。

そこでIBMメインフレームであるIBM Zシリーズの最新モデル「IBM z14」では、セキュリティ専用のハードウェアを搭載し、メインフレーム内の全てのデータを強力に暗号化する仕組みを設けました。

IBM z14にハードウェアによる暗号化を実装したのも、お客さまからのニーズが高まっていたからです。「基幹システムを強力に保護したいがアプリケーション開発などの負荷で実現できなかった」という組織が多かったのです。

暗号化専用のハードウェアで“全てのデータ”を保護する

──IBM z14に搭載された暗号化機能の特長について教えてください。

小島氏 一般的なシステムは、ソフトウェアによる暗号化を行うため処理負荷が高く、業務アプリケーション側の変更も必要でした。こうした理由から、最重要なデータベースの特定のフィールドのみを対象とするケースがほとんどです。暗号化を有効にすると、パフォーマンスが劣化してしまうシステムもあります。

IBM z14は、暗号化のためのハードウェア、CPアシスト暗号化処理機構(CPACF)をプロセッサのコアに搭載しており、業務アプリケーションの変更を必要としません。また、アプリケーションのパフォーマンスに影響を与えることなく、全ての基幹データを自動的に暗号化します。暗号化アルゴリズム専用の回路を4倍にすることで暗号化の処理性能は毎秒12GBに達し、前モデルと比べて6倍以上高速化しています。

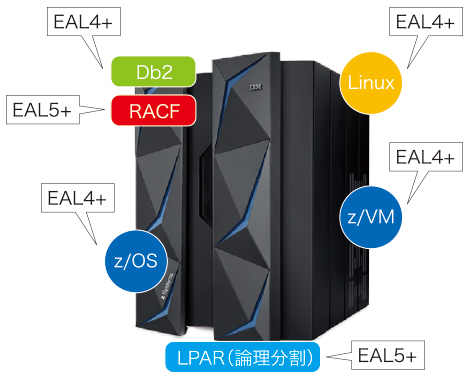

暗号アルゴリズムとしては、世界的にも評価の高いAES 128/192/256のいずれにも対応しており、非常に強度の高い暗号化を実現できます。IBM Zはもともと、ISO/IEC 15408コモンクライテリアに基づくセキュリティ認証を積極的に取得しており、ハードウェア、OS、データベースまでEAL4+〜5+という高いレベルのセキュリティを実現しています。

杉浦氏 IBM z14は、鍵管理に特長がありますよね。

公開鍵暗号方式は非常に強力ですが、暗号鍵さえ手に入れてしまえば何の役にも立ちません。鍵管理がずさんだと、そこがセキュリティホールになってしまいます。一般的なシステムは、秘密鍵をファイルやメインメモリに保持する方式を採っているため、そこから漏れてしまう可能性が残ります。

小島氏 IBM z14のキー管理システムは連邦情報処理標準(FIPS)140-2の最も高いレベル4標準に準拠しており、耐タンパーハードウェアの内部で暗号鍵を保管、管理しています。ハードウェアを物理的に開封したり、電気的に内部解析を行ったりしようものなら、暗号鍵を自動的に消去するような仕組みを設けていますので、もしデータを盗まれたとしても、暗号鍵を奪われることはなく、データを復号することができません。

杉浦氏 アプリケーションに影響しないというのは、非常に導入しやすいですね。

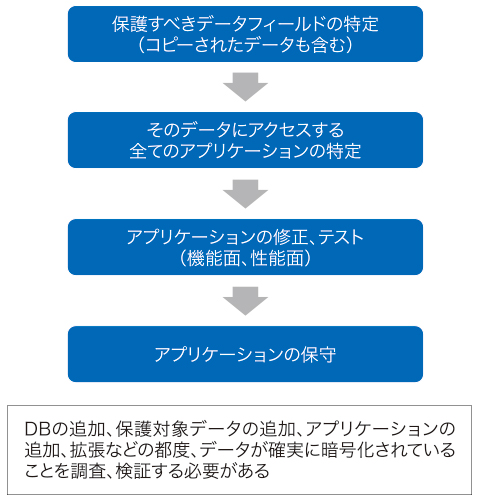

小島氏 もしアプリケーションで暗号化を試みようとすれば、保護すべきデータフィールドを特定し、そのデータにアクセスする全てのアプリケーションを特定し、それらの全てを修正し、機能と性能の両面で完璧なテストを行わなければなりません。

暗号化をIBM z14に任せることで、大幅な工数削減を実現できます。システムの規模にもよりますが、数億円単位の削減も期待できるとの試算もあります。

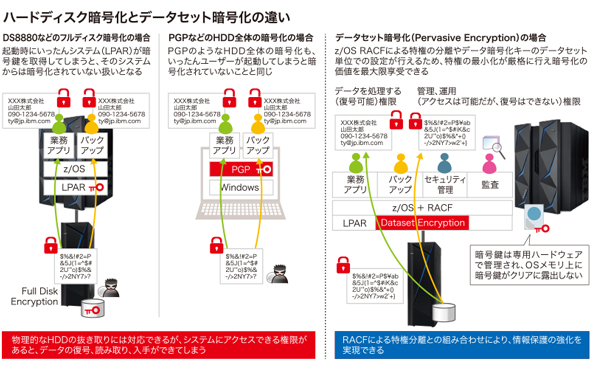

──IBM z14の暗号化システム「データセット暗号化」は、いわゆる「ハードディスク暗号化」よりも安全性が高いのでしょうか。

小島氏 ソフトウェアやディスク装置の機能によってディスク全体を暗号化する仕組みは、HDDの持ち出しや盗難に耐えることができます。しかし、システムにアクセスできる権限があるとデータの復号、読み取り、入手ができてしまいます。

IBM z14では、z/OSとアクセス管理機能を提供するRACFによってアクセス権限を厳格に制御しています。例えば、「業務アプリケーションのユーザーは復号権限を持ち、バックアップを取得するユーザーは復号権限を持たない」といったきめ細かい設定が可能です。暗号化とアクセス制御の組み合わせによって、セキュリティレベルを最大限に保つことができるのです。

杉浦氏 私が注目しているのは、乱数のサポートです。簡易的な仕組みで利用されている「PRNG(疑似乱数生成器)」や「DRNG(決定論的乱数生成器)」だけではなく、「TRNG(真性乱数生成器)」を実装しているのは大きな特長ですね。

──IBM z14の暗号化は安全であることに加えて、システムの実装のしやすさ、使いやすさにも特長があるそうですね。

小島氏 IBM Zは、Linuxが動作するメインフレームとしても注目されており、IBMのブロックチェーンサービスの基盤としても活用されています。IBM z14の強力な暗号化ハードウェアを、Linuxアプリケーションから容易に利用できるので、開発の負荷は非常に小さいと考えています。

最近はIBM Z上のLinuxをデータ集約の基盤として使用するケースが増えているため、データ暗号化のニーズは高いと考えています。

データを保護しながらビジネスにも最大限に活用できるIBM z14

──暗号化システムの選定において、重視すべきポイントは何でしょうか。

杉浦氏 暗号化した後でちゃんと戻せること、復号できることです。

暗号化したデータが数年後に必要になったとき、ちゃんとシステムとして稼働しているかどうかまで検討する必要があります。つまり、システムとしての信頼性はもちろん、ベンダーの信頼性も重要ということです。

小島氏 IBM z14は、既に日本生命保険さまでの採用が決まっています。極めて機密性の高いデータを扱う保険・金融事業者から、安心して利用できるシステムとして認められたということです。やはり、IBM z14の妥協のない“全方位的暗号化”が決め手になりました。

──最後の砦たる暗号化は、企業セキュリティにおいて必須のポイントなのでしょうか。

小幡氏 セキュリティ対策は、まず自分が守るべきものは何か、どのような脅威があるのかというリスク分析から行い、投資対象を決定していきます。理想的な多層防御を実現するためにも、非常に重要な取り組みです。その中でもデータの暗号化は、セキュリティレベルを底上げする仕組みとして、優先的に検討すべきだと考えています。

小島氏 また、IBM z14では膨大な量のデータ処理を効率化し、機械学習によるリアルタイムの洞察が可能になったことも企業のビジネス拡大に貢献できるでしょう。

杉浦氏 データは容易にコピーできるものです。元のデータは暗号化していたのに、復号してコピーした平文データが流出したという事例もあります。

昨今流行しているビッグデータ分析などでは、重要なデータをパブリッククラウドにコピーさせるケースもありますね。1つ間違えれば、大変な情報漏えいにつながる可能性があります。IBM z14で全ての基幹データを暗号化し、強力に守りつつ、そのままデータ分析を行うという方法は、理にかなった仕組みなのではないでしょうか。

関連記事

「LinuxONEならサーバ導入/買い換え時のトータルコストは下げられる」その大きな4つの技術的理由

「LinuxONEならサーバ導入/買い換え時のトータルコストは下げられる」その大きな4つの技術的理由

通常、サーバの導入/買い換えに当たっては、ハードウェアからソフトウェア、ネットワーク、ストレージ、さらには人件費まで含めて、非常に大きなトータルコストが発生し、IT管理者にとって悩みの種となっている。だが、メインフレームとオープンシステムのメリットを“いいとこどり”しているLinuxサーバ「LinuxONE」を活用することで、サーバ導入/買い換えに伴うトータルコストを大幅に削減できるという。その技術的根拠についてTCO試算のスペシャリストに聞いた。 IBM、新世代メインフレーム「IBM z14」を発表 データ保護機能を大幅強化

IBM、新世代メインフレーム「IBM z14」を発表 データ保護機能を大幅強化

IBMが新世代メインフレーム「IBM Z」の最新モデル「IBM z14」を発表。性能向上とともに、アプリケーション、クラウド、データベースにおける全データを「常時暗号化」する機能を備えた。 LibertyベースのSUSE OpenStack Cloud 6がIBM z/VMにも対応

LibertyベースのSUSE OpenStack Cloud 6がIBM z/VMにも対応

ノベルは、クラウドシステム構築ソフトウェアの最新版「SUSE OpenStack Cloud 6」の提供を開始する。 メインフレームにも「API連携」「ビッグデータ分析」「クラウド」を――IBM z Systemsの新製品

メインフレームにも「API連携」「ビッグデータ分析」「クラウド」を――IBM z Systemsの新製品

IBMがミッドレンジメインフレームサーバの新製品を発表。API連携やデータ分析、ハイブリッドクラウドなどに対応する。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

提供:日本アイ・ビー・エム株式会社

アイティメディア営業企画/制作:@IT 編集部/掲載内容有効期限:2018年2月28日

ラック フェロー 杉浦隆幸氏

ラック フェロー 杉浦隆幸氏 日本アイ・ビー・エム セキュリティー事業本部 クロス・ソリューションズ 課長 テクニカル・セールス 小幡学氏

日本アイ・ビー・エム セキュリティー事業本部 クロス・ソリューションズ 課長 テクニカル・セールス 小幡学氏 日本アイ・ビー・エム IBM Z テクニカル・セールス エグゼクティブ IT スペシャリスト 小島正行氏

日本アイ・ビー・エム IBM Z テクニカル・セールス エグゼクティブ IT スペシャリスト 小島正行氏 IBM z14のセキュリティレベル

IBM z14のセキュリティレベル アプリケーションによる暗号化

アプリケーションによる暗号化