増え続けるネットワーク/セキュリティ機器、「この手があったか」とプロが唸る手法とは:マルチテナント環境に最適

「ネットワーク/セキュリティ機器が増えすぎて、運用が思うようにできなくなった」と話すネットワークやセキュリティのプロもうなずくソリューションが、存在しているのをご存じだろうか? 単なる仮想化の話ではない。それを超えるソリューションだ。

運用しなければならないネットワーク/セキュリティ機器が増えすぎて、もう限界――。こうした悲鳴を上げる企業が増えてきた。データセンター事業者だけではない。一般の中堅・大規模企業などでも同様な状況はある。だが、こうした組織にとって適切な解決策と呼べるようなものは、なかなか見つからないのが現実だ。

適切な解決策が見つからない理由は、運用負荷と処理性能のジレンマを解消できる選択肢が、これまで存在しなかったからだ。

企業でも事業者でも、年々インターネットとの境界でやるべきことが増えてきた。セキュリティだけでもファイアウォールに始まり、Webアプリケーションファイアウォール(WAF)、DDoS対策製品、VPNゲートウェイなどを動かさなければならなくなっているところが多い。多くの組織では、新たな機能が必要となるたびに、その機能に特化したボックス型機器を買い足してきた。

また、各機能についても、特にある程度以上の規模のマルチテナント環境では、単一の機器では処理性能が追いつかず、複数の機器を並列で使うケースが増えている。複数の機器間にトラフィックを分割するため、さらにロードバランサを必要とする場合もある。元々必要であるWANルータやローカルルータを数え合わせると、ある程度以上の規模の組織であれば、一連のシステムに必要な機器の数は多数に上る。

こうして運用する機器が増えるほど、設置スペースやケーブリング、消費電力、空調などに多くのコストが掛かる。しかも、処理ニーズに応じた柔軟なスケーリングがしにくい。

例えば中小企業向けには、上記のような問題の解消をうたって「UTM(総合脅威管理)」と呼ばれる、複数のセキュリティ機能を果たすボックス機器型製品が登場し、一定の支持を獲得してきた。

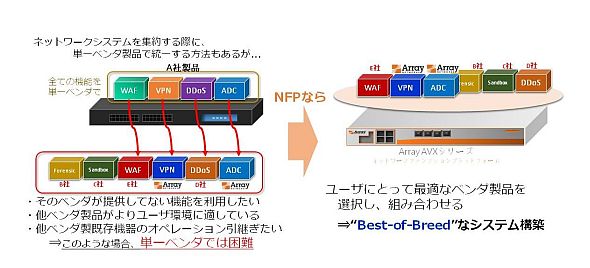

だが、ある程度以上の規模の組織になると、UTMでも性能を考えて上位機種を検討せねばならなくなってくる。また、このような組織の間では、ファイアウォールやWAFなど、機能によって信頼するベンダーがあり、「UTMだと単一ベンダーでそろえることになるので嫌だ」という考えも広く見られる。いわゆる「ベスト・オブ・ブリード」を生かしたいということだ。

また、このような単一OS上に多機能が集約される機器では、各機能は「ベスト・エフォート」とならざるを得ない場合が多く、結果的にシステムとしてのスループット予測が難しいという点も指摘されている。

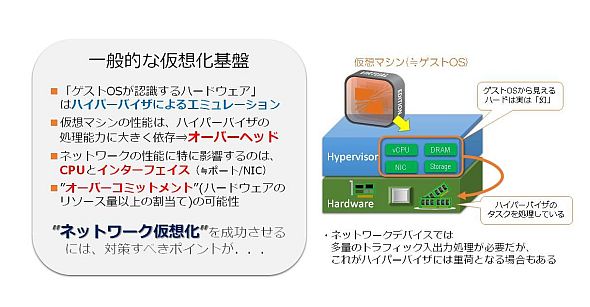

仮想化が用いられる場合が増えたが……

ベスト・オブ・ブリードを生かしながら、運用コストを節約し、柔軟な拡張を実現するために、一部の企業が検討や導入を進めてきたのが仮想化基盤の利用だ。

ネットワーク/セキュリティ製品は、ボックス型機器として始まったものがほとんどだが、現在では主要製品のほとんどがソフトウェア、つまり仮想アプライアンス(仮想マシン)としても提供されている。そこでこれらを、サーバ仮想化基盤(ハイパーバイザ)上で動かすことを考える組織が増えている。だが、これが新たな課題を生む。

サーバ仮想化基盤上に、これまでボックス型機器の形で稼働してきた各種のネットワーク/セキュリティ機能をソフトウェアとしてまとめて動かせば、CPUやメモリといったハードウェアリソースを柔軟に割り当てられ、システム構築期間が短縮できる。さらに、処理ニーズが増大した場合にも、効率的かつ機動的に対応できる可能性が生まれる。

問題は、仮想化基盤では性能を制御しにくいことにある。CPUリソースは仮想マシン間で競合が発生しがちであり、このことが他の機能のパフォーマンスに悪影響を与えかねない。また、仮想マシンのネットワークI/Oは、全てハイパーバイザの処理を経ることになるため、ネットワーク/セキュリティソフトウェアのようにI/O負荷の高い仮想マシンが、単一ハイパーバイザ上で複数動作する場合、安定した高性能を期待しにくくなってくる。

企業では各グループ会社や事業部門、事業者では各顧客に対し、何らかの形でSLAを示さなければならないケースも多い。こうした場合に、「他のユーザー用のネットワーク/セキュリティ機能と統合的な運用をしているため、性能が低下しても我慢してください」とは言えない。

逆に、従来のボックス型機器では、こうした性能の見積もりがしやすい点が、プロにとっては捨てがたい。

ボックス型機器と仮想化環境の良いところ取りを可能にした製品とは

そこで注目していただきたいのが、ボックス型機器と仮想化環境の良いところ取りをした、アレイ・ネットワークス(Array Networks)の「AVXシリーズ」だ。

アレイ・ネットワークスという企業をご存じない読者のために説明すると、同社は2000年にシリコンバレーで創業した企業。以来、アプリケーションデリバリコントローラ(ADC)の「APVシリーズ」、SSL-VPNによる企業やデータセンター内部へのリモートアクセス機能を実現するSSL VPNゲートウェイの「AGシリーズ」、そしてWAN最適化の「aCelera」(※日本国内未発売)で、実績を積んできた。

社員の約半数が開発に従事しているというユニークな企業で、テクニカルサポートには定評がある。日本における顧客の要望や指摘についても、必要に応じて即座に米国本社へのエスカレーションが行われ、要望については反映されるケースが比較的多い。このため、リピート率は非常に高いという。

AVXは、こうした実績を基に、アレイ・ネットワークスが中堅企業/大企業や事業者のマルチテナント環境を対象として開発した製品。「NFV(Network Function Virtualization)」を実現する基盤の役割を果たすことができ、「ネットワークファンクションプラットフォーム(NFP)」と称される。

AVXは、つまり「ボックス型機器ではあるが、ハイパーバイザ上でソフトウェアを仮想マシンとして動かす製品」だ。このため、ボックス型機器と仮想化の良いところ取りができる。

1台の機器上で、複数の仮想マシン形式のネットワーク/セキュリティソフトウェアを動かすことができる。すなわち単一のボックス上に複数の機能を集約することで、従来のボックス型機器に比べて効率化が図れる。また、仮想マシンとして動かすネットワーク/セキュリティ機能については、アレイ・ネットワークス純正製品はもちろん、動作確認されたサードパーティー製品もリストアップしている。また、サードパーティー製品には認定プログラムも準備され、今後も他ベンダーとの連携を強化していくという。

AVXでは、64ビットの汎用マルチコアCPUを搭載したハードウェアプラットフォーム製品を複数モデル用意している。本記事の執筆時点では、2Uサイズの一筐体(きょうたい)で最大32基の仮想マシン稼働に対応している。最下位機種のAVX3600は、日本市場の要望に応えて生まれた製品だ。1Uで最大8つの仮想マシンに対応。大企業でも、スモールスタートでAVXの効果・メリットを確認しながら、段階的に展開していきやすくなっている。

各機能を仮想マシンとして動かすため、各機能について、処理ニーズに応じ、CPUコアやメモリのリソースを柔軟に活用した構成ができる。また、いったん稼働した後に必要な処理能力が変化した場合、この仮想マシンに割り当てるCPUやメモリを増減させるだけで対応可能だ。

筐体上の仮想マシン間の接続トポロジーは、仮想スイッチを併用しボックス型機器による構成をそのまま反映した形で設計すればよい。この点でもボックス型機器を利用した場合のメリットを、そのまま享受することができる。ルータやロードバランサを、仮想ネットワーク上に配置し、トラフィックを分散することも可能だ。

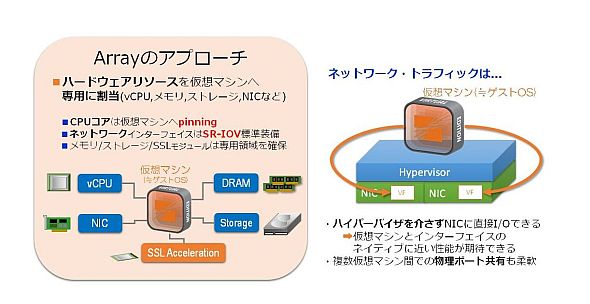

ではAVXの場合、仮想化環境における課題として指摘した、性能担保についてはどう対処しているのか。

仮想マシン間のCPUコアリソースに関する競合については、「CPU Pinning」と呼ばれる、物理リソースの個々のCPUコアを各仮想マシンに専用に割り当てる手法で対応している。すなわち、各仮想マシンは特定のCPUリソースを占用する。他の仮想マシンとシェアすることはない。

ネットワークI/O性能については、SR-IOVをデフォルトで利用することにより、懸念を解消している、SR-IOVは、仮想化のプロには広く知られている技術。各仮装想マシンからNICに直接アクセスする。このため、ネットワークI/Oはハイパーバイザにおける処理の影響を受けることがない。

こうしてAVXでは、いわゆる“迷惑な隣人”問題の存在しない仮想環境を提供でき、仮想化の敏捷性、柔軟性および効率と、ボックス型機器の性能保証およびサービス分割機能を両立できるようになっている。

こうしたユニークな製品をどう使えるか。

例えば大規模な企業では、2基のAVXを導入し、それぞれにファイアウォール、WAFなど一連のネットワークセキュリティ機能を稼働することができる。2基で正・副2系統を構成。正システムに万が一、何らかの障害が発生した場合、副システムに切り替えるといったことができる。

商用データセンターサービス事業者では、筐体こそ統合されているものの、ソフトウェアプロセスとしては各テナント専用で、ネットワークセキュリティサービスを提供することもできる。

例えば、サーバへの管理用リモートアクセスをユーザー毎に確実な管理下で提供したい場合にも、AVXを生かせる。

AVXはこのように、新しいサービス形態の発想を助ける製品だともいえる。アレイ・ネットワークスではADCである「vAPV」と、SSL VPNリモートアクセスゲートウェイ「vxAG」の2種を純正仮想マシンとして提供。OpenSSLの脆弱性で業界が揺れる中、両製品ともリーズナブルな価格ながら安全性が高いことで評価されている。また、これら純正仮想マシンは、AVXが搭載するSSLアクセラレータと連携可能であり、SSL暗号化/平文化もハードウェア処理により高速に行うことが可能である。例えば、最初にSSL可視化ソリューションの仕組みをAVXで導入しておき、ボックス型の既存セキュリティ機器を継続使用。その後セキュリティ機器を仮想化しAVXに集約する、といった段階的な「常時SSLトラフィック対策」も計画できる。

さらに任意のサードパーティーセキュリティソフトウェアが、ライセンス持ち込みでも使えるとなれば、これは検討せざるをえないだろう。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

提供:アレイ・ネットワークス株式会社

アイティメディア営業企画/制作:@IT 編集部/掲載内容有効期限:2018年6月27日