人工知能をセキュリティオペレーションセンター担当者に――SOCをDockerでパッケージ化したらどうか?:脅威の分析、判断、拡大防止を自動化して人材不足を解消

サイバー攻撃が巧妙化および複雑化する現在、企業側の対策も複雑化の一途を辿っている。しかし、導入する製品の種類や数が増えるほど、コストや運用負担は大きくなる。特に課題となるのが、技術的なハードルだ。こうした課題を解決するためには、SOC運用をAI技術・機械学習で自動化する必要がある。

攻撃成功までの時間は短縮の一途、アラートの見落としは致命傷に

サイバー攻撃が巧妙化および複雑化する現在、企業側の対策も複雑化の一途をたどっている。社会的影響の大きい情報セキュリティインシデントをランキング形式で紹介する情報処理推進機構(IPA)の「情報セキュリティ10大脅威 2017」を見ると、1位の「標的型攻撃による情報流出」から始まり、「ランサムウェアによる被害」「Webサービスからの個人情報の摂取」「Webサイトの改ざん」「IoT機器の脆弱(ぜいじゃく)性の顕在化」まで、攻撃対象は広範で多岐にわたる。これらを防ぐには、未知のマルウェアや脆弱性を狙った攻撃、不正ログイン、ルールを逸脱した通信などを検出、対処する必要があり、IPS/IDS、サンドボックス、SIEM、DLPなど複数のセキュリティ製品を多層的に導入しなければならない。

しかし、導入する製品の種類や数が増えるほど、コストや運用負担は大きくなる。特に課題となるのが、技術的なハードルだ。

インフォメーション・ディベロプメント サイバー・セキュリティ・ソリューション部 次長 iD-SIRTの櫻木康喜氏は、現場が直面する課題をこう明かす。「ある顧客を訪問したところ、機能も豊富で十分なセキュリティ製品を導入していたが、適切な設定が行われていないために、重要なイベントが検出できずにいた。また、日々通知されるアラートが膨大過ぎて追い切れず、深刻な警告を見落としかねない状況だった」。

侵入の92.9%は数分以下で成功し、データ流出の98.6%は侵入から数日間以内に発生する(ベライゾン「2016年度データ漏洩/侵害調査報告書」)現状において、個別に導入したセキュリティ製品をそれぞれの管理コンソールで監視し、早急に対応すべき脅威を見極めて対処するのはもはや現実的ではない。各製品の連携を高め、相関分析に基づき脅威を高速で発見および対処すること、さらにこれらがシンプルに実現できる仕組みを構築することは、企業にとっての重要事項の1つと同氏は指摘する。

SOC運用をAI技術・機械学習で自動化

こうした課題に1つの解決策を提示するのが、米国セキュリティベンチャー企業Seceon(セキオン)の「Seceon Open Threat Management」(Seceon OTM)だ。日本における独占販売契約を締結するインフォメーション・ディベロプメントによって2017年4月から販売が開始されたばかり。同社が導入などをサポートする。

Seceon OTMは、企業ネットワーク内を流れる通信を監視して通常の通信パターンを学習し、異常な通信が検出された場合は「動的脅威モデル」「ユーザー行動分析」「高速ビッグデータ」を参照して脅威を自動判定、セキュリティ製品やネットワーク機器にポート閉塞やユーザー権限の変更などを適用して脅威の拡大を防止。その後、ルールのカスタマイズや最適化を自動実行して、今後の脅威に備える。これらをほぼリアルタイムに脅威をシャットアウトできる。

動的脅威モデル

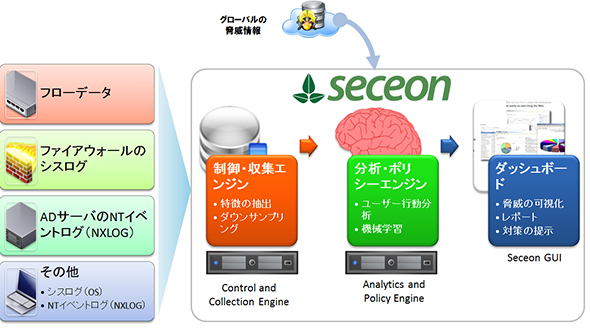

Seceon OTMが脅威分析で取り込むデータは、大きく2つある。1つは、約50の信頼できる脅威情報ソースから毎日取得する最新脅威データ。もう1つは、ネットワーク機器などのログデータ、フローデータなど、企業ネットワーク内で発生する多様なデータだ。

脅威情報ソースのデータはデータベースとして実装されているので、導入した瞬間から高度な脅威検出力を発揮する。一方のネットワーク内のデータは、LDAPやActive Directoryの認証情報まで広範に収集可能で、エージェントが不要なため、IoTデバイスの攻撃対策にも活用できる。

「ネットワークカメラや家庭用ルーターなどのIoTデバイスをボット化し、DDoS攻撃に利用したMiraiマルウェアは記憶に新しいが、こうした攻撃もSeceon OTMで初期段階で検知し、被害を最小化できる」(櫻木氏)

ユーザー行動分析

収集したデータは、人工知能技術の1つである機械学習を用いてユーザー行動分析に掛けられ、正常なユーザー行動モデルが作成される。このモデルと異なるふるまいが検知された場合、Seceon OTMは収集データとモデルを相関分析して不正なイベントを特定、アラートを出す。

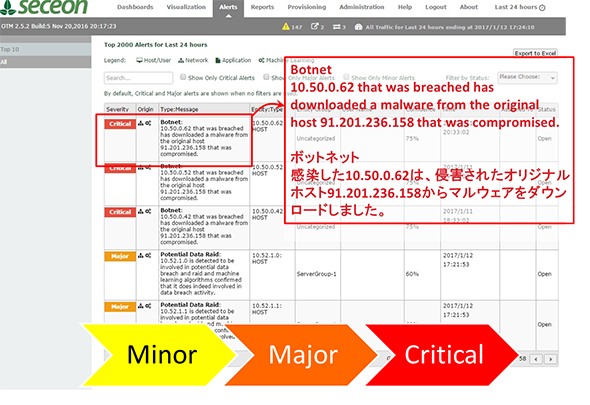

モデルは日々更新される他、「Minor」判定が見つかった端末やアプリを追跡して、さらに脅威に直結する“ふるまい”を検知すると、「Major」→「Critical」にアラートの段階が進んでいくので、最終的には本当に対応が必要な深刻な脅威に絞って対応できるようになる。

高速ビッグデータ

データ解析から重要なアラートの通知までにかかる時間は、ほぼリアルタイムという。もっとも、これだけの膨大なデータを解析するのだから、ハイスペックで高価なハードウェアが必要と考えるかもしれない。しかも、元のデータは非構造化データで、それを分析可能な構造化データに変換する必要もある。

その点について、Seceonは一般企業でも購入可能なハードウェア上でビッグデータ解析できる並列処理アーキテクチャに関する特許を複数取得している。

「高速処理するHadoopを使ったビッグデータ解析と比べたら、要求されるハードウェアリソースは低い」と述べる櫻木氏は、機械学習と並列処理アーキテクチャの特許技術の組み合わせによって、コスト効果の高い“使える”セキュリティソリューションが実現すると太鼓判を押す。

対応が必要な警告も簡潔な情報提示で迅速な判断を補助

なお、Seceon OTMは推奨の対処方法を通知して人の判断を仰ぐことになるが、シンプルで直感的なユーザーインタフェースの管理画面により、特別な専門知識を有しない担当者でも対応を可能にしている。

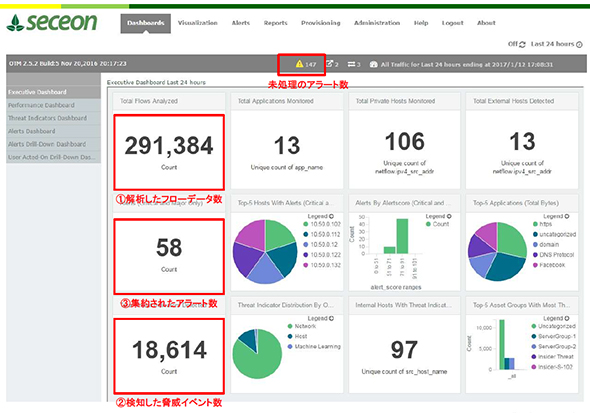

ダッシュボード画面には、解析したフローデータ数やアラート対象のホストのトップ5などがグリッド表示され、未処理の深刻なアラート数も黄色の三角マークとともに表示、全体を俯瞰できる。

アラート画面では、アラートの危険度に応じて順番に上から一覧表示される。例えばボット感染したPCがマルウェアをダウンロードしたというアラートをダブルクリックすると、なぜそう判断したかを示す一連の通信の詳細が表示され、併せて推奨される対策方法も確認できる。

ユーザーインタフェースの日本語化はほぼ完了しているが、不正な通信の詳細や推奨事項などは英語だ。もっとも、「ブラックリスト登録されたWebサーバへのアクセス」「ネットワークへのシングルポートスキャン」「アンチウイルスソフトを実行して不正なソフトウェアを削除」といった簡潔な文章で書かれているので、迷うことはあまりないと櫻木氏は述べる。

Interop Tokyoに出展、海外事例も多い製品の実力を確かめるチャンス

Seceon OTMは、海外では既にテレビオンデマンドの大手であるSeaChange、セキュリティプロバイダーのSecure Designs、カリフォルニア大学デービス校、ニューヨーク州立大学など、多くの企業や教育機関で導入されており、評価は高い。

国内では2017年4月から販売開始されており、日本での導入事例はまだ先となるが、現在インフォメーション・ディベロプメントがファーストユーザーとして自社導入し、その実力を検証中だ。

Seceon OTMはDockerの仮想化イメージで提供されるので、Linuxが動作するプラットフォームであれば環境に左右されず利用できる。同社はこれを「SoC-in-a-Box」と呼んでおり、人工知能化されたSOC(セキュリティオペレーションセンター)機能を丸ごと配備できる。

この他、ハードウェアリソースや費用対効果の観点に基づく収集データの選定、収集エンジンと分析エンジンを別ハードウェアに実装してさらなる高速化を図る構成の採用、米国では、Microsoft AzureやAmazon Web Servicesなどのクラウドへの実装など、拡張性は非常に高い。

導入などのインテグレーションは、IT業界で45年以上の豊富な導入実績を誇るインフォメーション・ディベロプメントが支援に入るので、安心だ。同社では、まずは試験的に導入して自社に最適な要件を決め、必要なハードウェアの仕様確定と本格導入を進める2段階の導入を推奨している。

課金体系は、サブスクリプションで、ユーザー単位かデバイス単位(いずれもサポート費用は別途見積もり)としている。

なおインフォメーション・ディベロプメントは、2017年6月7〜9日に開催される「Interop Tokyo 2017」でSeceon OTMを出展予定だ(ブース:6M12)。直接製品に触れ、自社で抱える課題や解決方法を同社エンジニアにぶつける良い機会となるので、足を運んでみてはいかがだろうか。

提供:株式会社インフォメーション・ディベロプメント

アイティメディア営業企画/制作:@IT 編集部/掲載内容有効期限:2017年6月7日

Copyright © ITmedia, Inc. All Rights Reserved.