シマンテックがMPACK取り引きの生々しい現状を説明

攻撃ツールでも「違法コピー版」が流通

2007/07/20

シマンテック セキュリティレスポンスオペレーションズ ケビン・ホーガン氏

シマンテック セキュリティレスポンスオペレーションズ ケビン・ホーガン氏シマンテックは7月19日、記者向けの説明会を行い、セキュリティレスポンスオペレーションズのケビン・ホーガン氏がセキュリティのトレンドについて説明を行った。ホーガン氏によると、セキュリティ動向としては昨年末より大きな変化は見られないものの、攻撃の発端がスパムメールからWebへと移行する傾向が見られ、中でもトロイの木馬などをダウンロードさせる目的で、正規のWebサイトに対して不正にiframeを混入させる手法が目立っているという。現在全世界で猛威をふるっている攻撃ツール「MPACK」も、この手法を用いている。

クラック版登場で闇市場での価格が暴落したMPACK

MPACKは多数の脆弱性を利用することができる攻撃ツールで、Webブラウザの脆弱性を利用し、PCをマルウェアなどに感染させる機能を持つ。しかしWebブラウザ以外にも、QuickTimeやWinZIPなど、比較的メジャーなアプリケーションの脆弱性も利用するため、Webブラウザのアップデートが行われていたとしてもほかのアプリケーションに脆弱性が残っていた場合には感染を防ぐことができない。

MPACKをはじめとする攻撃ツールは、IRCチャットを通じて取り引きが行われていることが多い。一般のアプリケーションのように簡単に購入できるわけはなく、IRCでの取り引きも、やりとりのための特殊な手順があるとのことで、一般のユーザーが手に入れることは難しい。

ホーガン氏によると、このIRC上の「ハッキングツール取引市場」において、MPACは当初700〜1000ドルで取り引きされていたが、作者以外のサイトから流出した「クラック版」が登場したことで価格が暴落。今では100ドル以下で取り引きされているという。

さらにはより多くの脆弱性に対応したプロフェッショナル版ともいうべきバージョンの存在も確認できており、日本でもJPCERT/CCが注意を喚起している。

ホーガン氏は対策として、OSとWebブラウザだけではなく、フリーソフトウェアを含めて、利用しているアプリケーションのセキュリティパッチを常に適用し続けることが重要であると述べた。

脅威レベルを表示する“ThreatCon”のコンテンツを拡充

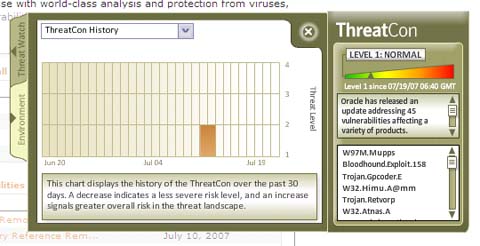

また同社は、脅威レベルを数値化してインターネットでの不正攻撃情報を提供するサービス“ThreatCon”に新機能を追加したことを発表した。現在は英語版のみで、Security Responseのサイトで18日から公開されている。

従来のThreatConでは、1から4の脅威レベルを表示するにとどまっていたが、セキュリティレスポンスブログの情報や、同社の早期警告サービスである「DeepSight Threat Management System」と連動したコンテンツをFlashの形式で提供している。タブでは、Webやスパムメールなどカテゴリ別に状況を把握できる「Threat Watch」、アウトブレイクしたワームなどについて、その攻撃の詳細情報や分析内容を表示する「Attacker Explorer」、過去30日間の脅威レベルの推移をグラフ化した「ThreatCon History」などのコンテンツが追加された。

シマンテック セキュリティレスポンスマネージャの浜田氏によると、将来的にThreatConの情報をWindows Vistaなどのガジェットとして提供する予定もあるという。

脅威レベルの履歴が確認できる「ThreatCon History」。7月10日前後にレベル2へと上がっているのはマイクロソフトの月例セキュリティ更新プログラムリリースによるもの

脅威レベルの履歴が確認できる「ThreatCon History」。7月10日前後にレベル2へと上がっているのはマイクロソフトの月例セキュリティ更新プログラムリリースによるもの関連記事

情報をお寄せください:

最新記事

|

|