DNSSECの役割と動作の概要:DNSSEC再入門(2)(2/2 ページ)

「信頼の連鎖」の構築

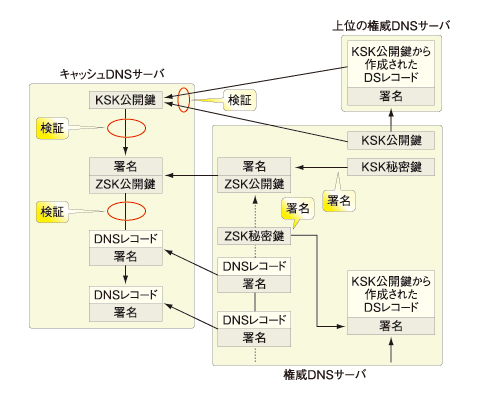

DNSSECでは、署名に用いられた鍵が正当なものであることを、DNSの階層構造に対応した形で証明する。この概念を「信頼の連鎖(Chain of Trust)」と呼ぶ。

2005年に標準化された現在のDNSSEC(注2)では、前述したゾーン署名用の鍵(ZSK:Zone Signing Key)のほかに、信頼の連鎖を構築するための鍵(KSK:Key Siging Key)がある。

上位ゾーンでは、下位のゾーンに対応するKSK公開鍵のハッシュ値から作成したDSレコードを登録しておく。検証の際には、上位ゾーンのDSレコードと下位のゾーンのKSK(DNSKEYレコード)を照合することで、信頼の連鎖を実現できるようになっている(図4)。

信頼の連鎖を構築する際の起点となる情報は、トラストアンカーと呼ぶ。通常のDNSSEC運用ではトラストアンカーとして、ルートサーバのKSK公開鍵、またはDSレコードをあらかじめキャッシュDNSサーバに組み入れておく。

注2:RFC 4033: DNS Security Introduction and Requirements(http://www.ietf.org/rfc/rfc4033.txt)

日本語訳(http://jprs.jp/tech/material/rfc/RFC4033-ja.txt)

RFC 4034: Resource Records for the DNS Security Extensions(http://www.ietf.org/rfc/rfc4034.txt)

日本語訳(http://jprs.jp/tech/material/rfc/RFC4034-ja.txt)

RFC 4035: Protocol Modifications for the DNS Security Extensions(http://www.ietf.org/rfc/rfc4035.txt)

日本語訳(http://jprs.jp/tech/material/rfc/RFC4035-ja.txt)

DNSSEC対応後、運用の手間は増える?

DNSSECの運用には、DNS情報を管理する側と検索を行う側、双方の対応が必要不可欠である。権威DNSサーバやキャッシュDNSサーバでのDNSSEC対応はもちろん、信頼の連鎖を構築するには、上位から下位まですべての権威DNSサーバがDNSSECに対応する必要がある。またDNSサーバだけでなく、レジストリやレジストラなど、DNSに関係する各事業者でもDNSSECを扱えるよう対応が求められる。

またDNSSECでは、セキュリティ強度を維持するために、ZSK/KSKの更新、ゾーンの再署名を定期的に実施する必要がある。つまりDNSSECを導入すると、これまでのDNSサーバ運用に加えて、さらにいくつかの運用業務が発生することになる。詳細は、第3回、第4回で紹介するが、権威DNSサーバでは、ZSK/KSKの生成、ゾーンの再署名、上位へのDSレコードの登録・更新などの定期的な作業が発生するだろう。一方のキャッシュDNSサーバにおいても、トラストアンカーの更新などが定期的に必要になってくる。

このようにDNSSECの運用を開始すると、従来のDNS運用にはなかった新たな業務が必要となるし、しかも慎重に行う必要がある。そこで現在、DNSSECの運用を補助するツールがいくつか登場してきており、運用を容易にする仕組みも整備され始めた。

例えば、署名に必要ないくつかのプロセスを自動化するツールとして、OpenDNSSEC(注3)がある。また、DNSサーバソフトウェアBINDにおいても、スマート署名(Smart Signing)(注4、注5)というZSK/KSKの運用を補助する仕組みが実装されている。

さらにプロトコルという面でも、トラストアンカーの自動更新を実現するためのプロトコルとしてRFC 5011(注6)が公開されている。BINDやUnboundなどのDNSサーバソフトウェアの最新版はすでにRFC5011を実装しており、キャッシュDNSサーバの運用の手間を軽減することができる。

次回は、DNSサーバソフトウェアのBINDを例にして、キャッシュDNSサーバの構築と運用について説明する。

注3:OpenDNSSEC (http://www.opendnssec.org/)

注4:New Features in BIND 9.7 - 'DNSSEC for Humans'

(http://www.isc.org/software/bind/new-features/9.7)

注5:BIND 9.7の新機能を利用した権威DNSサーバの運用

(http://jprs.jp/dnssec/doc/smart-sign.pdf)

注6:RFC 5011: Automated Updates of DNS Security (DNSSEC) Trust Anchors

(http://www.ietf.org/rfc/rfc5011.txt)

(http://jprs.jp/tech/material/rfc/RFC5011-ja.txt) 日本語訳

コラム DNSSEC 2011 スプリングフォーラム開催のご案内

DNSSECの導入ならびに普及のために、DNSを取り巻く各関係者が集う国内コミュニティとして「DNSSEC ジャパン」(DNSSEC.jp)があります。このたびDNSSECジャパンでは、「DNSSEC 2011 スプリングフォーラム」と題して、DNSSECジャパンの活動を紹介するとともにDNSSECに関する最新の情報を交換するためのイベントを開催します。

2011年1月に.jpでDNSSEC運用を開始し、また3月には、ついに.comでDNSSECが実装されるなど、世界的にも本格的な導入、そして運用が始まっています。本イベントでは、こういった世の中の最新動向について紹介するだけでなく、技術検証を通して得られた知見や、現場ですぐに使えるノウハウなども紹介していきます。

これからDNSSECの運用方針を策定していきたい、実際に運用を始めているけれどもっと楽に運用したい、といった悩みを解決するためのヒントを得る絶好の機会となるのではないでしょうか。皆さまの参加をお待ちしております。

|

Copyright © ITmedia, Inc. All Rights Reserved.

図4 信頼の連鎖

図4 信頼の連鎖