ネットワークからだけじゃない情報漏えい:「セキュリティ心理学」入門(6)(2/2 ページ)

トラッシング/スキャベジング

廃棄した資料にも注意が必要です。ゴミ箱などに廃棄された資料から情報を盗み取る行為は「トラッシング(Trashing)」あるいは「スキャベジング(Scavenging)」と呼ばれます。

近年では、情報セキュリティ意識の高まりとともに、多くの組織で資料の処分にも注意が払われるようになりました。しかしそれでも、重要なメモや議事録、マニュアルなど、「情報の宝庫」ともいえる書類の数々が無防備な場所に廃棄されてしまうことがあります。特に、日本では、退職や人事異動が集中する3、4月などには大量の資料が廃棄されがちであるため、注意が必要です。

今、「うちは必ずシュレッダーに書類をかけているから大丈夫だ」と思った方も油断はできません。シュレッダーによるカットには、“おそば”のように細断する「ストレートカット」や縦横に細断する「クロスカット」などの種類がありますが、いずれの方法でカットされた断片からも、元資料が“復元”された例があります。

ストレートカットの復元

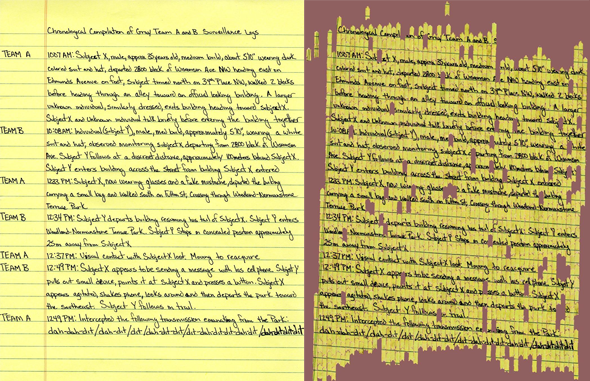

1979年に発生した「イラン革命」で発生した米国大使館人質事件では、ストレートカットされたシュレッダー細片が手作業で復元されています。この人質事件を基に映画も制作されていますが、映画とは異なり、実際には図に示すように文書が手作業で復元されました。

クロスカット復元コンテスト

2011年10月、米国の国防高等研究計画局(DARPA: Defense Advanced Research Projects Agency)が、クロスカットされたシュレッダー細片の復元コンテストを行いました。

その結果、細断された複数の紙片を復元し、それらに関する5つの問題に見事に正解したチームがあり、賞金5万ドルを獲得しました。 紙片の復元は完全ではありませんでしたが、同チームはクロスカット細片がプログラムによって復元可能であることを示しました。「本当に重要な書類は、シュレッダーで細片してもなおリスクは完全には消えない」ということを教えてくれたコンテストでした。

溶解であれば安全?

廃棄資料を細断ではなく“溶解処理”している企業もあるでしょう。確かに溶解してしまえば、資料を復元することは不可能です。ただし、溶解までの過程には注意する必要があります。多くの企業では、処分する資料を所定の場所に保管しておき、委託業者などに頼んで、一定の間隔で溶解処理を行っているのではないでしょうか? その場合、溶解が完了するまで、以下のような点に気を付ける必要があります。

- 搬送時の問題

廃棄資料を保管場所に運んでいるときに、紛失や飛散などにより、重要情報が漏えいするリスクがあります。最低限廃棄資料は段ボールなどの箱に入れるなど、確実に運ぶための工夫をしましょう。 - 保管場所の問題

保管場所に誰でも入ることができるのであれば、機密性は保持できません。保管場所が施錠してあっても、前述した「建物への侵入」のようなリスクが残っていないか確認しましょう。 - 溶解時の問題

非常に重要な書類などを溶解する場合には、溶解場所で確実に処理が行われることを確認するため、搬送業者に同伴しましょう。溶解量が少なくても、溶解場所が遠方であっても、確実に確かめることが重要です。

誰かが見ている

ここで、筆者が過去に勤めていた会社(以下、A社)で実際に発生した事例を紹介しましょう。この事例は、筆者が在籍していたころには、新入社員研修でも必ず触れられていたものです。

A社では、いつもある印刷業者に印刷物を発注していました。毎日担当者が訪問してくれ、緊急の要求にも快く応じてくれる非常に好印象な業者だったそうです。ところが、(もちろん、当初はその理由には気付いていなかったのですが)A社の営業活動の中で、「受注できるかどうか」というタイミングで競合他社が現れ、受注に失敗するということがしばしばありました。多くの見込み客で同じようなことが発生するため、次第に営業部門の会議でも問題になり、調査が始まりました。その結果、なんと「営業社員が外出時にホワイトボードに書いていた訪問先を、印刷業者が他社に漏らしていた」ことが判明したそうです。

誰でも見ることができる「ホワイトボード」などが危険であることを教えてくれる例ですが、ノートやPCも例外ではありません。例えば、オフィスに入室できる関係者であれば、「○○さん、外出ですか?」などと社員に聞くことで、情報を得ることができますし、その際にノートやPCの画面をのぞくことができれば、さらに多くの情報を取得できる可能性もあります。これも先に挙げた「ショルダーハッキング」の1つです。

部外者とのやりとりは「面談コーナー」や専用の会議室など、社員が勤務する場所とは別のところで行う仕組みを採用することが大切です。

著者プロフィール

内田 勝也(うちだ かつや)

情報セキュリティ大学院大学 名誉教授 博士(工学)。

オフコン企業でのCOBOL開発、ユーザー支援、ユーザー/社員教育や、

米系銀行におけるデータセンター管理、システム監査/業務監査、

損害保険会社でのコンピュータ保険作成支援、事故データベース作成などに従事後、

中央大学研究開発機構での「21世COEプログラム『電子社会の信頼性向上と情報セキュリティ』」事業推進担当、「情報セキュリティ・情報保証人材育成拠点」推進担当を経て、

情報セキュリティ大学院大学にて「情報セキュリティマネジメントシステム」「リスクマネジメント」講座を担当。

「セキュリティ心理学」「セキュリティマネジメント」「リスクマネジメント」などの調査研究を行う。

「情報セキュリティ心理学研究会」(日本心理学会 研究助成研究会)代表。

「フィッシング対策協議会 ガイドライン策定ワーキング」主査。

「ISMS/ITSMS認証審査機関 審査判定委員会」委員長。

Webサイト(http://www.uchidak.com/)

Copyright © ITmedia, Inc. All Rights Reserved.

「誘導質問術」の恐怖――あなたにもある“六つの脆弱性”

「誘導質問術」の恐怖――あなたにもある“六つの脆弱性”  知らないほうがいいのかもね? 人の脆弱性にハラハラ

知らないほうがいいのかもね? 人の脆弱性にハラハラ  人や社会の“脆弱性”を突く「ソーシャルエンジニアリング」から身を守るためには

人や社会の“脆弱性”を突く「ソーシャルエンジニアリング」から身を守るためには