サンドボックス/アンチウイルス――マルウェアを「検知」「防御」する技術の基礎(2/2 ページ)

「サンドボックス型セキュリティ」と「マルウェア対策」機能の連携

サンドボックス型セキュリティ機能は、設置場所がネットワーク上であるため、ネットワークを通過するマルウェアは判断することができますが、端末での感染を検知するのは困難です。

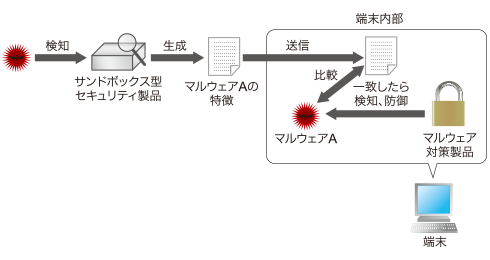

そのため、下図のようにサンドボックス型セキュリティ機能で検知したマルウェアの特徴を、「IOC(Indicators of Compromise)」という共通形式でデータ化し、IOCを基に端末内部を検索することにより、端末がマルウェアに感染していないかどうかを判断するような仕組みも登場しています。

対象を特化した検知・防御が防ぐ脅威

最後に、今回説明した対象を特化した検知・防御の仕組みが、具体的にどのように攻撃を防ぐのかを見ていきましょう。

例えば、不正なWebサイトを閲覧した際に、知らないうちにマルウェアをダウンロードさせられたとします。このとき、このマルウェアがネットワークを通過する段階で、仮想環境上での動的解析により、検知、防御できる可能性があります(サンドボックス型セキュリティ機能)。

では、サンドボックス型セキュリティ機能をすり抜けてしまった場合はどうでしょうか。検知されなかったマルウェアは、端末上にダウンロードされてしまうかもしれません。この場合は、端末上の「アンチウイルス」「エンドポイントセキュリティ」製品などが検知を行い、マルウェアを隔離/削除することで、防御に成功する可能性があります(マルウェア対策機能)。

また、サンドボックス型セキュリティ機能でマルウェアが検知された場合には、前述したIOC形式で情報を共有することにより、 他の端末でも同様に感染が発生していないかを判断することができます。

さて、本稿では、サンドボックス型セキュリティ機能やマルウェア対策機能について解説しました。具体的にどの製品を導入するのがよいのかは、企業の立場やセキュリティに対する考え方によります。製品の導入に当たっては、それぞれのメリット・デメリットを考えるようにしてください。また、サンドボックス型セキュリティ機能もマルウェア対策機能も一長一短です。片方だけを導入すればいいのか、両方とも導入すべきかといった点についても、企業ごとのセキュリティポリシーに従って判断するようにしてください。

著者プロフィール

▼長田 怜士(ながた りょうじ)

大学時代に情報セキュリティと機械学習に興味を持ち、サンドボックスと機械学習を用いたマルウェア検出についての卒業論文を記す。

ラック入社後は、マルウェアに関する知識を生かして診断業務に従事。日々、診断ツールの導入支援や脆弱性の検証など、顧客環境に存在する脆弱性を最小にすることを目指して戦っている。

関連記事

Copyright © ITmedia, Inc. All Rights Reserved.

合法マルウェアで実感「リアルとサンドボックスの違い」

合法マルウェアで実感「リアルとサンドボックスの違い」 多様化する「エンドポイントセキュリティ」、正解はどこにあるのか

多様化する「エンドポイントセキュリティ」、正解はどこにあるのか パロアルト、攻撃コードの手法に着目してエンドポイントを保護するソフトウエア

パロアルト、攻撃コードの手法に着目してエンドポイントを保護するソフトウエア