内外の攻撃事例を基に考える、金融機関を巡るサイバーリスク――金融庁:@ITセキュリティセミナー2018.6-7

@ITは、2018年6月22日、東京で「@ITセキュリティセミナー」を開催した。本稿では、金融庁の講演「金融機関に対するサイバー攻撃事例」の内容をお伝えする。

@ITは、2018年6月22日、東京で「@ITセキュリティセミナー」を開催した。本稿では、金融庁の講演「金融機関に対するサイバー攻撃事例」の内容をお伝えする。

金融機関は常に、サイバー攻撃の最前線にある。金融庁 監督局 総務課 監督管理官(当時)の稲田拓司氏は講演で、2017年から2018年にかけて発生したサイバー攻撃の事例を幾つか挙げつつ、どこが「盲点」だったのかを解説。「こうした事例を参考に残存リスクを明らかにして、しっかり対策を進めてほしい」と呼び掛けた。

1つ目は、2017年に猛威を振るったWannaCryをはじめとする「ランサムウェア」だ。当時、日本の金融機関における被害は報告されていないが、パッチが適用されていなかった電子機器が感染し、業務に支障を来した企業もあった。稲田氏はさらに、開発ベンダーが持ち込んだPCやUSBメモリが契機となって金融機関がWannaCryの亜種に感染する事例が最近になっても報告されていることに触れ、「外向けはしっかり対策していても、内部はおろそかになりがち。内部もしっかり対策していないと、重大な被害に遭う恐れがある」と指摘した。

2つ目は「DDoS攻撃」。ホスティングサービスなどを利用している場合、相乗りしている組織、企業がDDoS攻撃を受けた際に巻き添えになる恐れも想定する必要がある。また、攻撃をちらつかせて金銭を要求する手口もある。「2〜3年前は大手金融機関が狙われていたが、最近は明らかに中小の金融機関が狙われている。『うちは小さいから狙われない』という思い込みは捨ててほしい」(稲田氏)

関連して、問い合わせ用のフォームに大量の投稿を行って業務に支障を来す攻撃もあるという。「人間が操作することが必要な仕組みを介することも一案だ」(稲田氏)

また、よく見られるのが「リスト型攻撃」やフィッシングによる「なりすまし」だ。二要素認証による厳格な本人確認に加え、モニタリングや限度額設定など、さまざまな手段を組み合わせて対処する必要がある。「最近では、職員が利用するクラウドサービスに対する攻撃も報告されている。フィッシングメールで偽サイトに誘導され、アカウントを盗まれると、そのアカウント(職員)になりすまし、社内の他の職員に向けてフィッシングメールがばらまかれ、より重要なデータを取り扱う社員のアカウントが盗まれ、社内の重要なシステムに侵入される恐れがある」と稲田氏は注意を呼び掛けた。

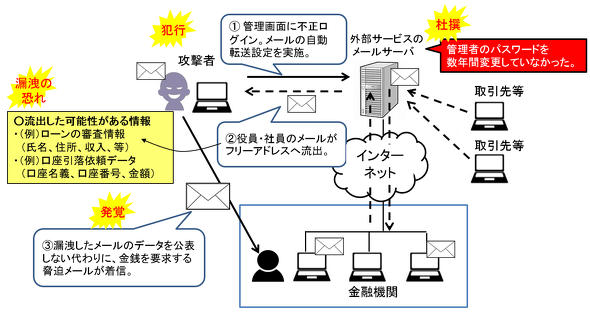

関連して、管理者のアカウントが乗っ取られ、職員の送受信するメールが全て外部に転送されるよう設定されたケースもあった。「あらためて管理の徹底や教育、点検が必要だ」(稲田氏)

「自社サイトに対する不正アクセス」も横行している。例えばSQLインジェクションだ。情報漏えいを起こした、ある企業では、通常のサイトのコンテンツはしっかり管理し、定期的に脆弱(ぜいじゃく)性診断も受けていたが、「情報資産として管理されていない古いガラケー用のWebサイトコンテンツが本番環境に存在することに気付いておらず、そこを足掛かりに不正アクセスを受けた。当時の担当者が退職しているなどにより、情報資産の管理が適切にできていなかった」(稲田氏)

海外の金融機関でたびたび発生しているのが、国際金融銀行間通信サービス(システム)の「SWIFT」を利用した不正送金だ。バングラデシュ中央銀行で発生した事件を踏まえ、SWIFTが「職員PCとSWIFT業務端末の分離」「権限管理」といった対策を求めた後も、残念ながら対策が不十分で同様の事件が発生している。稲田氏によると、「発覚を遅らせるために銀行の休日の直前に送金を行う手口も共通だ」という。

一連の手口では、職員のPCを足掛かりに業務端末をマルウェアに感染させて不正送金が行われる。つまり、この仕組みでは、SWIFTに限らず、外為円決済の支払指図や電子記録債権の割引指示を行うといった金融機関の内部システムの不正操作もできてしまう恐れがある。「こうしたことも想定し、リスクを評価していく必要がある。また攻撃者は、長い時間をかけて分析して攻撃していることから、金融機関が、どこかで検知、防御できていれば攻撃が成功しなかった可能性がある。サイバーキルチェーンの考え方に沿って対処を考えることが大事だ」(稲田氏)

さらに、「自社サイトを改ざん」されて利用者が不審なサイトに誘導されると、金融機関が加害者になることになる。自社の本サイトはしっかり管理していても、一時的なキャンペーンサイトなど、業務所管部門がIT管理部門を介さずに外部に委託した結果、外部委託業者が使用するCMSの脆弱性を突かれて改ざん、漏えいにつながることがある。「外部委託の管理や情報資産の管理をしっかり行うことが重要だ」(稲田氏)

その他、標的型攻撃も、「やりとり型」でマルウェアに感染させる手口など、高度化、巧妙化してきており、技術的な対策だけではなく、職員のサイバー攻撃に関する意識、知識の向上も金融機関にとって欠かせない取り組みになってきているといえるだろう。

Copyright © ITmedia, Inc. All Rights Reserved.

金融庁 監督局 総務課 監督管理官 稲田拓司氏

金融庁 監督局 総務課 監督管理官 稲田拓司氏