日常化するWebサイトの脆弱性を突く攻撃――“すぐそこにある脅威”に企業がとる最善の方法とは?:これからは継続的な脆弱性チェックが必須に

FinTechやIoTなど、デジタル変革の取り組みが進む中、Webサイトの更新サイクルはますます速まっている。同時に、攻撃者が新しいサービスに潜む脆弱性を見つけ出し、それを悪用する動きも加速している。これまでの手動の脆弱性検査では追随できなくなっているのが現状だ。そうしたWebサイトの現状にいま、求められるセキュリティサービスとはどのようなものなのか。

脆弱性を悪用するサイバー攻撃は、企業にとって「日常的な脅威」に

Webサイトの脆弱(ぜいじゃく)性を狙ったサイバー攻撃がとどまるところを知らない――。こうした攻撃は、Webサイトがビジネス活動に欠かせなくなった10年以上前から存在し続けてきたものだ。Webサーバやミドルウェアに潜む脆弱性を悪用し、SQLインジェクションやクロスサイトスクリプティング(XSS)、クロスサイトリクエストフォージェリ(CSRF)といった攻撃でWebサイトを改ざんしたり、個人情報を窃取したりする。

また、IPA(情報処理推進機構)が毎年発表している「情報セキュリティ10大脅威」を見ると、2010年ごろには「WordPress」や「Joomla!」、「Drupal」といったオープンソースのコンテンツ管理システム(CMS)の脆弱性を狙った攻撃が脅威になり始めている。Webアプリが特殊なものでなくなり、一般ユーザーが日常的に使うものとなる中、脅威もより身近になってきたといえるだろう。

ここ数年の10大脅威では、脆弱性を高度に悪用する「標的型攻撃」や「ランサムウェア」による被害が常に上位を占めている。「WordPress」や「Apache Struts」などの脆弱性を突く攻撃の報告は依然として途絶える様子もなく、2018年ごろからは「脆弱性対策情報の公開に伴う悪用増加」「犯罪のビジネス化(アンダーグラウンドサービス)」なども目立つようになった。

- 情報セキュリティ10大脅威 2019(IPA)

公開された脆弱性情報を使って攻撃を仕掛けたり、攻撃を容易に行うための情報を闇市場で売買したりするなど、もはやWebサイトの脆弱性は、Web利用で“すぐそこにある脅威”になっているといってもいい。

脅威の動向はグローバルでも同様だ。2011年に設立されたWebアプリのセキュリティ情報の共有や啓発を行うオープンソースソフトウェア(OSS)コミュニティー「Open Web Application Security Project(OWASP、オワスプ)」では、「OWASP Top 10」という脅威動向を発表している。

最新版のOWASP Top10 2017では、インジェクションやXSSを引き起こす脆弱性の脅威はもちろん、それらを放置することの危険性や体制の不備、設定ミスなどによって、脅威が日常化していることが読み取れる。

こうした脅威動向を受け、セキュリティ企業セキュアブレインの深谷亮輔氏(事業推進本部 プログラムマネージメント ディレクター)は「今や、脆弱性を突く攻撃の脅威は日常化しており、脆弱性の有無や設定の不備、ミスなどを定期的にチェックする必要性が高まっています。実際、当社もここ数年でそうした問い合わせを数多く受けるようになっています」と述べる。

サービス開発時に脆弱性をチェックしてもリリース時には新たな脆弱性が

セキュアブレインは、不正送金・フィッシング対策ソリューション「PhishWall」や、Web改ざん検知ソリューション「GRED Web改ざんチェック」などを展開するセキュリティベンダーだ。PhishWallは、三井住友銀行やゆうちょ銀行、横浜銀行といった多くのネットバンキングサービスで採用されているので、目にしたことのある方も多いだろう。

特に、GRED Web改ざんチェックは、脆弱性を悪用した攻撃Webサイトへの改ざんや、ドライブバイダウンロード攻撃の踏み台に利用するための改ざんなど、さまざまなWeb改ざんに対応するソリューションだ。

こうしたソリューションの提供を通じ、企業のセキュリティ対策の取り組みを支援してきたセキュアブレインでは、企業から「脆弱性診断をより頻繁に実施したい」というニーズが強まってきていることを実感していたという。

「脆弱性診断というと、これまではサービス提供時に1回、重要なシステムについては年1回といった頻度で行われることが多かったと思います。ところが、近年は脆弱性を悪用した攻撃が日常化しており、公開された脆弱性情報を使ってすぐに攻撃を仕掛けてくるケースが増えています。継続的に診断し、その都度対策を施すような仕組みを整備しておかないと、いつ被害に遭ってもおかしくない状況になってきたのです」と深谷氏は説明する。

例えば、金融機関では、FinTechとして知られるように、Webアプリや社内システムにアクセスするAPIを外部に公開し、さまざまなシステムやサービスと連携するような取り組みが活発化している。また、製造業や小売業でも、インターネットに接続する自動車やスマート機器、IoTデバイスへの取り組みの中で、新しいWebアプリやWebサイトと連動したスマートフォンアプリを開発、提供する機会が増えている。

そうしたときに、サービス開発時に診断を行ったとしても、リリースして数カ月後には脆弱性を巡る状況が変わってしまい、当初の診断の有効性が薄れてしまうケースも増えてきているという。

ビジネスのデジタル化が進み、あらゆるものがインターネットにつながる中で、Webサイトに脆弱性が存在しないかどうかを継続的にチェックすることは、企業にとって必須になりつつあるのだ。

とはいえ、ニーズが強くても、それを実践するには課題もある。

なぜ、定期的な脆弱性診断を実施することができないのか?

定期的な脆弱性診断の実施について、まず課題になるのが「コスト」だ。外部のセキュリティ専門機関に依頼し、年に1回行うような脆弱性診断は、少なく見積もっても1回当たり100万円を超えるのが一般的。診断対象のシステムが増えれば増えるほど、調査項目や調査手法も増え、金額は増加していく。同じ規模の診断を月1回実施しようとすれば、金額は1000万円を軽く超えてしまうだろう。こうなると、月に1回実施したくてもできないのだ。

実施する「手間」も大きな課題だ。脆弱性診断では、OS、ミドルウェア、アプリケーション、ネットワークなどを網羅的に実施する必要がある。一口に脆弱性といっても、OSやソフトウェアそれ自体に起因するものから、アプリケーションの実装ミスや設定ミス、ネットワーク負荷などによって特定の状況で発生するものなどさまざまだ。これらの状況を診断するためには、専門家が手動でチェックする必要があり、相当な時間と手間がかかる。相談から報告書提出まで数カ月を要する規模になることも珍しくないそうだ。

また「緊急度や対応の優先度が分らない」ことも課題になりやすい。つまり、何について、どこまで実施すればよいか判断しにくいということだ。場合によっては、外部に公開されている部分だけをチェックすればよいケースもある。しかし、アプリケーションサーバやデータベースサーバ、OSといった内部に脆弱性があるかどうかのチェックが必要になる場合もある。コストをかけるにしても、何にどれくらいコストをかけ、避けられたリスクが何かをきちんと可視化しなければならない。

セキュアブレインでは、顧客から寄せられるこうした課題を解消しようと、2019年3月に新たなサービスをリリースした。それが「GRED Webセキュリティ診断 Cloud」だ。

「Webサイトの定期的な脆弱性診断の必要性は感じていても、人的、金銭的な理由で実施できていない企業の現状があります。『GRED Webセキュリティ診断 Cloud』は、Webサイトに関する脆弱性診断を定期的に自動で行うことで、Webサイトの継続的なセキュリティ対策を実現します」(深谷氏)

GRED Webセキュリティ診断 Cloudの特徴は大きく以下の5つ。

- 従来手動で行っていた診断を自動化したこと

- 短期間でサービスが開始できること

- クラウドサービスとして提供することで継続的に定期診断が実施できること

- 診断結果を可視化できること

- 日本企業の実情に合ったサービス品質を提供できること

以降では、GRED Webセキュリティ診断 Cloudの特徴を簡単に紹介していこう。

定期的な脆弱性自動診断サービスがもたらすメリット

[特徴その1]脆弱性診断を自動化

1つ目の特徴である「従来手動で行っていた診断を自動化したこと」は、コスト面で大きなメリットになる。手動での診断は、専門家のリソースやスキルに依存し、それがサービスの提供価格に転嫁されやすかった。

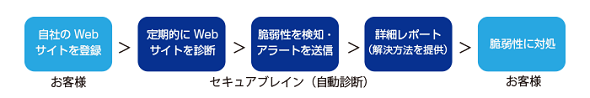

GRED Webセキュリティ診断 Cloudでは、セキュアブレインのシステムが毎日または診断項目に応じ、最適な頻度で自動で診断し、脆弱性の有無を報告。もし脆弱性を発見した場合は、管理者にアラートメールが届き、メールのリンクをクリックすることで、発見された脆弱性の項目、詳細情報、解決方法がダッシュボード上に分かりやすく表示される。

このような仕組みで、手動でのコストや手間を大幅に省き、継続的な診断を低コストで提供することができるようになった。

[特徴その2]短期間でサービスが開始可能

2つ目の特徴「短期間でサービスが開始可能」については、通常の脆弱性診断では、事前のヒアリングから診断まで2〜3週間の時間が必要だが、GRED Webセキュリティ診断 Cloudは、事前のヒアリングも不要で、診断するURLの登録をするだけで、簡単に短期間でサービスを開始することができる。

[特徴その3]クラウドサービスとして提供

3つ目の特徴となる「クラウドサービスとして提供することで継続的に定期診断が実施できること」については、その場限りの診断ではなく、新しい脅威にその都度対応できるというメリットを生む。定期的な検査でタイムリーな脆弱性が把握できれば、それに基づいた迅速な対処が可能になる。

[特徴その4]診断結果を可視化

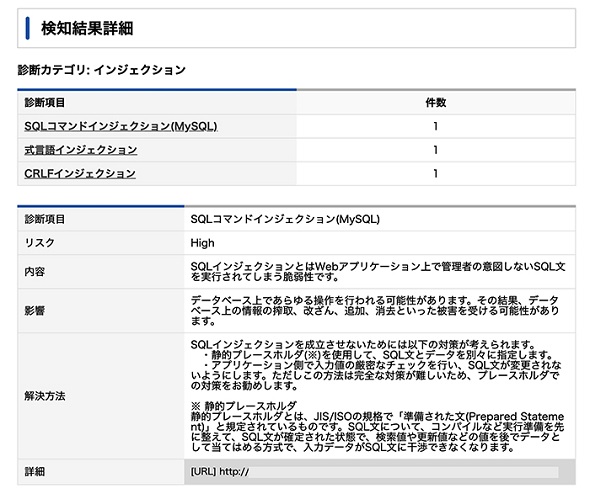

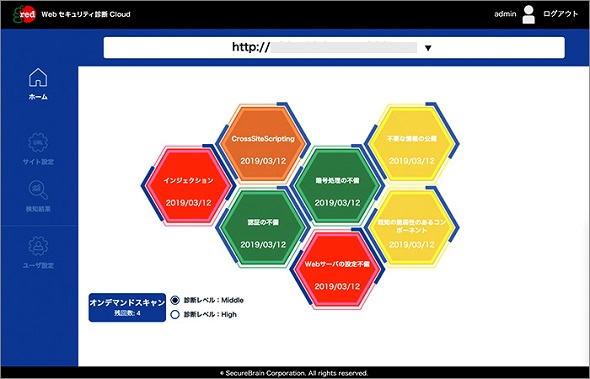

4つ目の特徴「診断結果を可視化できること」については、セキュリティベンダーとしてのセキュアブレインの知見に基づく、診断項目による網羅的な診断が大きな特徴。この診断項目は、IPAが発表しているような「安全なウェブサイトの運用管理に向けての20ヶ条 〜セキュリティ対策のチェックポイント〜」に挙げられる脆弱性や、OWASP Top 10が提示する脆弱性をカバーするものだ。つまり、業界のデファクトスタンダードな基準による診断が可能になっているのだ。

[特徴その5]日本に合ったサービス品質

5つ目の特徴「日本企業の実情にあったサービス品質を提供できること」も重要だ。脆弱性診断では、セキュリティの専門家による技術的な指摘やアドバイスが得られることが企業にとってのメリットだ。しかし、あまりに専門的すぎたり、英語ベースの分かりにくかったりするアドバイスはかえって混乱の元になる。その点、GRED Webセキュリティ診断 Cloudは、国産サービスとしてのこれまでの提供実績を生かし、分かりやすく、意思決定しやすい画面設計や操作性を提供する。

例えば、ダッシュボードは、グリーン(検出なし)、イエロー(すぐに攻撃にはつながらないローリスクの脆弱性)、オレンジ(単体では問題ないが複数組み合わさると脅威になるミディアムリスクの脆弱性)、レッド(すぐに対処が必要なハイリスクな脆弱性)として、判断しやすいように表示する。また詳細レポートでは、診断カテゴリーごとに見つかった脆弱性の項目、リスク、内容、解決方法を提供する。

「セキュアブレインでは、専門家による手動の脆弱性診断も行っています。複雑で対処に時間のかかる脅威などは、より深く詳細な診断が必要になります。GRED Webセキュリティ診断 Cloudは、手動の脆弱性診断を補完するサービスであり、手動、自動の両方をうまく組み合わせることで、脆弱性にきめ細かく対処できると考えています」(深谷氏)

新製品やサービスのリリースサイクルはどんどん速まっている。その一方で、攻撃者が新しい製品やサービスに潜む脆弱性を見つけ出し、それを悪用する動きも加速している。GRED Webセキュリティ診断 Cloudのような脆弱性診断の自動サービスを活用しながら、安全性を継続的に担保していきたいところだ。

なお、セキュアブレインでは、GRED Webセキュリティ診断 Cloudのリリースを機に、無料トライアルも実施している。下記リンクから、ぜひアクセスしてほしい。

Copyright © ITmedia, Inc. All Rights Reserved.

提供:株式会社セキュアブレイン

アイティメディア営業企画/制作:@IT 編集部/掲載内容有効期限:2019年4月26日

セキュアブレイン 事業推進本部 プログラムマネージメント ディレクター 深谷亮輔氏

セキュアブレイン 事業推進本部 プログラムマネージメント ディレクター 深谷亮輔氏