ブラウザオンリー、パブリックIPなしで安全に仮想マシンに接続できる「Azure Bastion」プレビュー開始:Microsoft Azure最新機能フォローアップ(83)

Azure仮想マシンのパブリックIPアドレスを使用せずに、Azureポータルから仮想マシンに直接RDPまたはSSH接続を可能にする新しいフルマネージドサービス「Azure Bastion」のプレビュー提供が開始されました。

この記事は会員限定です。会員登録(無料)すると全てご覧いただけます。

Azure Bastion、それはクローズドなネットワークを護る要塞ホスト

「Azure Bastion」は、Azure仮想マシンで利用する、プライベートIPアドレス空間の仮想ネットワークにプロビジョニングされるリモート管理用の一種のゲートウェイです。「Bastion」(バスティン、バスティオン)は「要塞(ようさい)」を意味する言葉です。

Azure Bastionは、クローズドな仮想ネットワークへの外部からのアクセスを遮断しながら、仮想ネットワーク上の任意のWindows仮想マシンに対するリモートデスクトッププロトコル(RDP)によるリモートデスクトップ接続と、Linux仮想マシンに対するSSH接続を可能にします。

- Azure Bastion - SSL経由のRDPおよびSSH - プレビューの提供開始(Microsoft Azure)

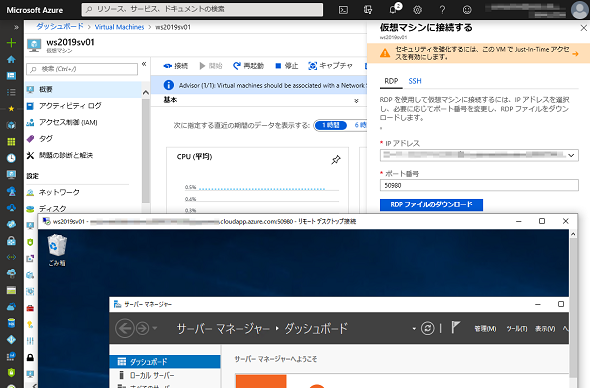

通常、AzureにWindowsまたはLinux仮想マシンをデプロイする場合は、リモート管理用にパブリックIPアドレスを割り当て、RDPまたはSSHのポートに対する外部からの受信を許可します。そして、ローカルPCのリモートデスクトップ接続クライアントやSSHクライアントを使用してコンソールやシェルに接続します(画面1)。

画面1 通常、Windows仮想マシンに接続するには、AzureポータルからRDPファイルをダウンロードして、リモートデスクトップ接続する。しかし、リモート管理用のポートの許可は、セキュリティ侵害のリスクを伴う

画面1 通常、Windows仮想マシンに接続するには、AzureポータルからRDPファイルをダウンロードして、リモートデスクトップ接続する。しかし、リモート管理用のポートの許可は、セキュリティ侵害のリスクを伴うこの仮想マシンのリモート管理用ポートは、ポートスキャンの対象となるため、セキュリティ侵害のリスクを伴います。そのため、攻撃面を縮小するために、仮想ネットワーク上の1台の仮想マシンにのみパブリックIPアドレスを割り当て、ゲートウェイ的に利用している場合もあるでしょう。

攻撃面を縮小するには「Azure Security Center」の「Just-In-Timeアクセス」を使用して、必要時にのみ受信を許可することも推奨されています(Azure Security Centerの有料のStandardプランが必要)。

この他、Azureポータルから仮想マシンの「シリアルコンソール」に接続し、WindowsのSAC(Serial Administrative Console)やLinuxのローカルコンソールと対話する「帯域外接続」機能を利用するという方法もあります。シリアルコンソール接続はパブリックIPアドレスを必要としませんが、RDPやSSH接続と比べると操作性や機能に制限があります。

Azure Bastionを使用すると、Azure仮想マシンをポートスキャンから完全に遮断できます。Azure仮想マシンをインターネットから完全に遮断されたクローズドなネットワーク環境で利用するのに便利な新しいリモート管理手段になるでしょう。

Azure Bastionを利用するには?

関連記事

開発者に朗報! Windows 10でWindows Serverコンテナが実行可能に

開発者に朗報! Windows 10でWindows Serverコンテナが実行可能に

Windows 10の開発者向け機能として、Dockerによる「Windowsコンテナ」のサポートがあります。これまでは、Hyper-Vで分離された「Hyper-Vコンテナ」だけがサポートされていましたが、最新の「Docker Desktop for Windows」では、「Windows Serverコンテナ」もサポートされました。 WindowsのDocker(コンテナ)対応、正しく理解できていますか?

WindowsのDocker(コンテナ)対応、正しく理解できていますか?

Windows Server 2016とWindows 10では「Docker」がサポートされます。一方、Docker社は「Docker for Windows」を提供しています。どちらも“Docker”ですが、両者は似て非なるもの。似たものがいろいろと出てきていますので、整理しておきましょう。 「Windows Serverコンテナ」「Hyper-Vコンテナ」「Linuxコンテナ」「Docker」の違いとは?

「Windows Serverコンテナ」「Hyper-Vコンテナ」「Linuxコンテナ」「Docker」の違いとは?

軽量なアプリケーション実行環境であるコンテナ機能がWindows OSでも使えるようになった。Windowsコンテナには2種類あるが、その違いは? Linuxコンテナとは何が違う? Kubernetes 1.14がリリース、Windowsコンテナサポートが安定版に到達

Kubernetes 1.14がリリース、Windowsコンテナサポートが安定版に到達

Kubernetesプロジェクトは2019年3月25日(米国時間)、Windowsノードの本番サポートなどを盛り込んだKubernetes 1.14をリリースしたと発表した。Kubernetes 1.14では、安定性に重点を置き、既にβ版などとして搭載している機能を成熟させることに力を注いだという。

Copyright © ITmedia, Inc. All Rights Reserved.