ここで使える Azure Sentinel――クラウド時代のセキュリティ管理のハブに!:シンプル&インテリジェントなセキュリティ運用を実現

間もなく一般提供が予定されている Microsoft の SIEM ソリューション「Azure Sentinel」。SaaS/PaaS/IaaS/オンプレミスと企業のシステムがハイブリッド/マルチクラウド化していく中、情報を統合しインテリジェントに分析・対処を自動化するためのプラットフォームを提供します。本稿では、Azure Sentinel の便利な使い方をご紹介します。

Microsoft が SIEM?

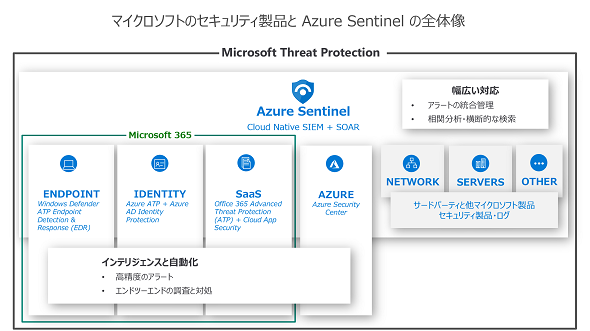

Microsoft は「Microsoft 365」の中で、エンドポイントやメールのセキュリティ、ID&アクセス管理やデータ保護に関して業界をリードする製品を提供しています。これらの製品は Microsoft が持つ膨大なデータの分析を基に構築され、AI による自動対処も含め、相互に連携し、統合的に管理できるようになっています。

一方、オンプレミスのファイアウォールやネットワークセキュリティ製品、他社パブリッククラウドの監査サービスなど、Microsoft 365 では直接提供できていないセキュリティ分野があることも事実です。

今回、Microsoft 365 と他社のセキュリティ製品の情報を統合的に管理・分析できる場所を「Azure Sentinel」で提供することで、Microsoftのプラットフォームでより幅広いセキュリティ問題に対応できるようになり、セキュリティ運用をより簡素かつインテリジェントにしていきます。

Microsoft では新しい SIEM(Security Information and Event Management:セキュリティ情報イベント管理)を構築する中で、既存のテクノロジーを最大限に活用しています。Azure Sentinel は、Microsoft Azure(以下、Azure)のスケーラブルなログ収集・分析基盤である「Azure Log Analytics」をベースにしており、サーバやストレージを管理する必要がなく、オンデマンドかつ従量課金で利用可能なサービス形態になっています。また、Azure Sentinel には Microsoft が過去にセキュリティ分野で培ってきた知見や機械学習のノウハウが随所に組み込まれています。

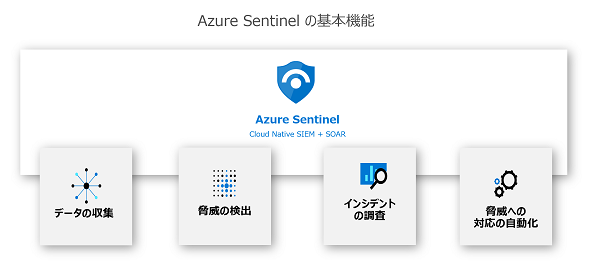

Azure Sentinel の基本機能

Azure Sentinel はクラウドネイティブな SIEM として、「データの収集」「脅威の検出」「インシデントの調査」「脅威への対応の自動化」の4つの基本機能を提供します。各機能の詳細についてはこちらの記事や公式ドキュメントも参照してください。

●「データの収集」

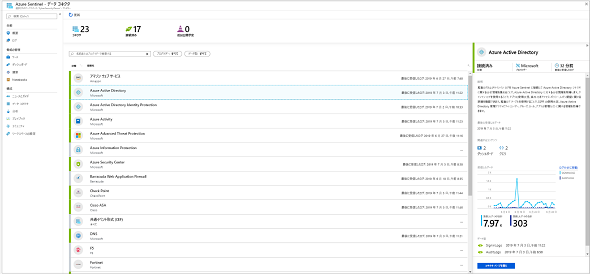

Azure Sentinel を開始するには、まずワークスペースを作成し、データソースを接続する必要があります。Azure Sentinel は、「Data Connector」という Microsoft 365 や Azure、他社ソリューションを数クリックで簡単に接続して、ログ収集を開始するための機能があります。

Data Connector 例

- Azure Active Directory

- Office 365

- Cloud App Security

- Azure アクティビティーログ

- Azure AD Identity Protection

- Azure Information Protection

- Azure Advanced Threat Protection(Azure ATP)

- Azure Security Center

- Windows Security Event/Windows Firewall

- Amazon Web Services

- Barracuda Networks

- CheckPoint Software Technologies

- Palo Alto Networks

- Fortinet

- F5 Networks

- Symantec ICDX

- Cisco Systems

- Syslog/CEF

Data Connector で取り込んだログは、組み込みのダッシュボードですぐに可視化されます。ダッシュボードはカスタマイズも可能で、必要な情報やグラフをリアルタイムで監視、共有することができます。

また、Data Connector がないソースからでも、「Azure Logic Apps」や「Microsoft Flow」を活用して Rest API 経由でログを取り込んだり、サーバからアプリケーションのテキストログをエージェント経由で取り込んだりすることも可能です。

●「脅威の検出」

Azure Sentinel では、格納した各種データから脅威の検出を行います。脅威の検出には、ログへのクエリから検知する「Analytics」と、組み込みのAI(ユーザーがカスタマイズしたAIの利用はロードマップ)が利用されます。

Analytics では、あらかじめセットしたクエリを自動的に実行させることにより、ルールベースで脅威を検知します。この脅威検知のためのルールセットは、Microsoft が GitHub で提供しているものを利用することができます。

また、組み込みの AI を利用し、よりインテリジェントに脅威検知を行うこともできます。例えば、各サーバへの RDP/SSH によるアクセスの中で異常なものを検知するといったことを、高度な機械学習モデルを使って行います。

加えて、Azure Sentinel の重要な機能が「ML Fusion」です。Azure Sentinel に統合した各製品の無数のアラートを機械学習で分析し、重要度の低いアラートを関連付けして、真にチェックすべき重要度の高いインシデントを検知します。これにより、False Negative の割合を小さくし、重要度低の無数のアラートを全て人力でチェックしていく作業を解消していきます。

今後は、UEBA(ユーザーエンティティ行動分析)による検知・分析機能も追加される予定です。「Azure Advanced Threat Protection(Azure ATP)」や「Cloud App Security」のアラート、Windows セキュリティログなどから、ユーザーエンティティベースで分析できる機能になる予定です。

●「インシデントの調査」

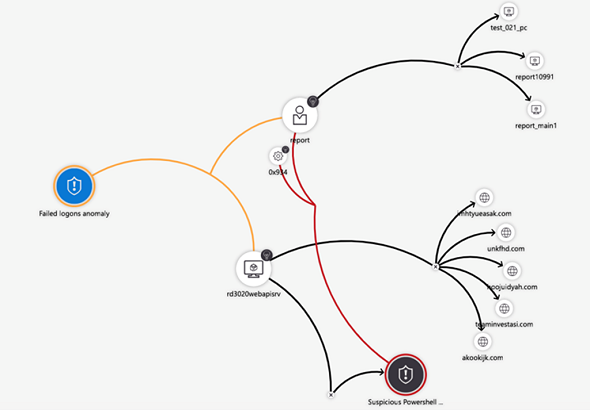

Azure Sentinel で検出されたアラートは、「インシデント(ケース)」として登録されます。ここで、各インシデントのオーナー、ステータス、重要度の管理を行います。

Azure Sentinel の調査機能で肝になるのが「相関分析」機能です。各アラートのエンティティ(ユーザー、IPアドレス、ホスト名など)の情報を利用し、関わるエンティティを可視化します。さらに、そのエンティティがひも付けられている別のアラート情報を一元的に確認することで、各アラートの一連の攻撃やサイバーキルチェーンでの立ち位置を見ることができます。

加えて、詳細な分析には、Azure Sentinel に組み込まれたログ検索機能(Azure Log Analytics)の他、Python や Jupyter Notebook を利用することも可能です。Log Analytics はシンプルなクエリ言語で高速にログ検索できるサービスで、格納された各テーブルのレコードを調べることができます。

また、データサイエンティストの方には、Python と Jupyter Notebook で Azure Sentinel のデータを分析・可視化できるツールを提供しています。サンプルの Notebook も GitHub で提供しており、クラウドサービスとして Jupyter Notebook を提供する「Azure Notebooks」を利用して、すぐに分析を開始できます。

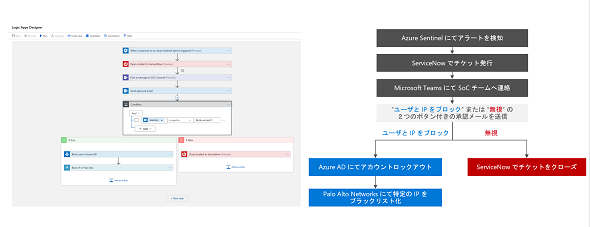

「脅威への対応の自動化」

Azure Sentinel は、SIEM の機能に加え、「SOAR(Security Orchestration, Automation, and Response)」の機能も内包しています。それを実現するのが、クラウドベースのワークフローソリューション「Azure Logic Apps」をベースにした「Security Playbook」です。これは、あらかじめアラートへのワークフローを定義しておくことで、特定のアラートが発生した後の対処を自動化する機能です。Playbookの中には、メールへの回答に応じた条件分岐や、Azure や Azure Active Directory の設定変更など、高度なフローや作業を記述することができます。

Azure Sentinel の利用シナリオ

Azure Sentinel は代表例として下記のようなシナリオで利用できます。ただし、Azure Sentinel は API を使ったログ収集や Python によるデータ分析をはじめ、カスタマイズ性が高いプラットフォームなので、下記のみならずさまざまな用途で利用可能です。

1. Office 365 のログ管理ソリューションとして

Azure Sentinel は Data Connector で簡単に Microsoft 365 のログを取り込むことができます。ここでまず思い付くのが、Office 365 の監査ログや Azure Active Directory のサインイン・監査ログの長期保管です。Office 365 の監査ログは最長1年(E5が必要)、Azure Active Directory のログは30日、それぞれ保管されていますが、Azure Sentinel では、「最長2年」まで保持することができます。

ただ保持されるだけでなく、Azure Sentinel では検索に最適化された状態で格納されるため、インシデント発生時にいち早くログを解析する環境としても適しています。

2. Microsoft 365 E5 とサードパーティーのセキュリティ製品の統合分析・可視化環境として

現在、Microsoft 365 製品のアラートは「Microsoft 365 Security Center」で統合的に見ることができます。しかし、サードパーティー製品のアラートも合わせて管理したい場合は、Azure Sentinel への統合がお勧めです。相関分析はもちろん、アラートへの対処や管理者への通知も一元化できます。

また、Azure Sentinel のベースである Log Analytics は、サーバのパッチ管理や Active Directory の診断サービスも提供できるため、それらも含めたトータル管理にも最適です。

Microsoft 365 Security Center と Azure Sentinel の使い分け

Microsoft 365 の各製品の詳細な設定、アラートの解析や製品内での自動対処には、Microsoft 365 Security Center および各製品のポータルの利用が必要です。一方、サードパーティー含めたアラートの統合管理やログの相関分析には Azure Sentinel が推奨です。

3. クラウド時代のSIEM/UEBAとして

Azure Sentinel は Palo Alto Networks や Fortinet など、オンプレミスのファイアウォール/ネットワークアプライアンスからSyslogサーバ経由でログを集約することができます。それ以外にも、Windows Server/Linux Server はじめ、多くのオンプレミス/IaaS リソースからもログ収集ができ、それぞれログ検索や相関分析を行えます。

そのため、オンプレミス/IaaS 管理用の SIEM として Azure Sentinel を利用でき、かつ SIEM 用サーバ/ストレージの管理が不要というクラウド型のメリットを享受できます。加えて、Azure Sentinel の大きな利点が Cloud App Security とのネイティブな連携です。これによりオンプレミス/IaaS だけでなく、Office 365、 G Suite、BOX、Salesforce など、多くの企業で利用されている SaaS も同じ環境でセキュリティ管理ができます。

今後登場予定の UEBA 機能では、企業内サーバから SaaS までを俯瞰したユーザーエンティティベースの分析ができます。

4. マルチクラウド環境の統合監査ログ基盤として

複数のパブリッククラウドへのリフト&シフトや新規システム構築が進む中、パブリッククラウド環境の監査ログの管理は忘れられがちです。Azure Sentinel は Azure や Azure Active Directory のアクティビティーログだけでなく、Amazon Web Services の CloudTrail イベント収集も可能です。パブリッククラウド上の仮想サーバのログもエージェント経由で集約できるため、パブリッククラウドの基盤側、サーバ側双方のログを一元管理できます。最長2年の保持により、予期せぬリソース設定や、Identity and Access Management(IAM)の変更を調査することも可能です。

Azure Sentinel を試してみるには?

Azure Sentinel を利用するには、Azure のサブスクリプションが必要です。Azure の契約方法は複数ありますが、2万2500円分のクレジットを1カ月間無償で利用できる無料アカウントも用意されています。

サブスクリプションが取得できれば、すぐに Azure Sentinel を利用できます。オンボーディング方法を解説したクイックスタートや、分析や対処を含むチュートリアルは公式ドキュメントとして既に用意されています。

まとめ

本稿では、Azure Sentinel の基本機能と利用シナリオを紹介しました。Azure Sentinel は間もなく一般提供が開始される予定ですが、一部の機能は既に全ての Azure 利用ユーザーが使用可能になっています。

1社当たり数十のセキュリティ製品が利用される中、そのログやアラートの管理をいかに統合、自動化していくかは、企業の大きな課題になると思われます。Microsoft はクラウドベンダーとして Microsoft 365 に豊富なセキュリティ機能を組み込むことで、メールやエンドポイント、IDやデータ保護に関して高度に統合されたプロダクトを提供しています。加えて、Azure Sentinel は、ネイティブに連携する Microsoft 365 製品の利点を生かしつつ、さらにファイアウォールなどのサードパーティー製品を統合することで、より幅広く対応できるプラットフォームを提供します。

関連記事

- Windows Information Protection を正しく知る 〜設定編〜

- Windows Information Protection を正しく知る

- 知っていましたか? Microsoft 365で簡単に実現できるブラウザでの安全なリモートワーク環境 〜応用編〜

- 社給端末制限の緩和でコストをかけずに、安全かつ柔軟性のあるリモートワーク環境の提供を

- 知っていましたか? Microsoft 365で簡単に実現できるブラウザでの安全なリモートワーク環境

- Windows 10のデータ管理 データ保護はMicrosoft 365の連携技におまかせ

- Windows 10のメンテナンス 更新プログラムの管理もMicrosoft 365におまかせ

- Windows 10の展開はMicrosoft 365におまかせ

- Desktop App Assure サービスが Windows 10 と Office 365 へのアプリ互換性問題を支援

- Windows 10への全面移行を後押しする「Desktop App Assureサービス」とは

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

提供:日本マイクロソフト株式会社

アイティメディア営業企画/制作:@IT 編集部/掲載内容有効期限:2019年9月30日

関連記事

- Windows Information Protection を正しく知る 〜設定編〜

- Windows Information Protection を正しく知る

- 知っていましたか? Microsoft 365で簡単に実現できるブラウザでの安全なリモートワーク環境 〜応用編〜

- 社給端末制限の緩和でコストをかけずに、安全かつ柔軟性のあるリモートワーク環境の提供を

- 知っていましたか? Microsoft 365で簡単に実現できるブラウザでの安全なリモートワーク環境

- Windows 10のデータ管理 データ保護はMicrosoft 365の連携技におまかせ

- Windows 10のメンテナンス 更新プログラムの管理もMicrosoft 365におまかせ

- Windows 10の展開はMicrosoft 365におまかせ

- Desktop App Assure サービスが Windows 10 と Office 365 へのアプリ互換性問題を支援

- Windows 10への全面移行を後押しする「Desktop App Assureサービス」とは