将来は世論操作にも悪用? パロアルトネットワークスがサイバー脅威の予測を発表:「画面の向こうにいるのは本当に本人か」

パロアルトネットワークスは2019年12月12日、サイバー脅威に関して2019年の振り返りと2020年の予測を、同社の公式ブログで発表した。

この記事は会員限定です。会員登録(無料)すると全てご覧いただけます。

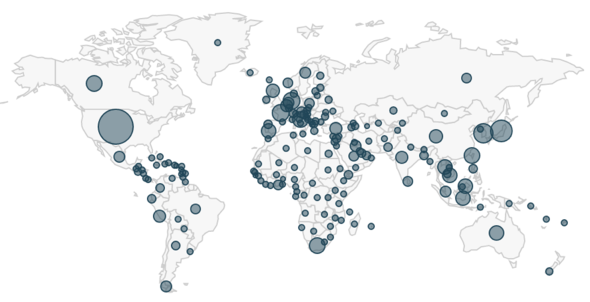

パロアルトネットワークスは、2018年12月1日から2019年11月30日までの1年間に、同社のマルウェア解析、防御サービス「WildFire」が、62億種類以上の未知のファイルを分析し、8300万以上の新しいマルウェアを発見したとしている。国・地域別では、米国、日本、韓国がマルウェアの検出が多いワースト3。業界別では、ハイテク、教育、卸・小売がワースト3だった。

特徴的な3つの脅威

2019年のサイバー脅威の特徴としてパロアルトネットワークスは、サイバー犯罪、標的型攻撃、クラウドに関する脅威の3つを挙げている。

サイバー犯罪

パロアルトネットワークスは「攻撃手法やツールがインターネットで容易に入手可能なため、参入障壁が低い」としている。その大半は金銭目的で、手口は年々多様化、巧妙化している。同社によると、サイバー犯罪は、スパイ活動を主な目的とする標的型攻撃に似てきているという。さらに、マルウェア作成やインフラ構築、マルウェア配布など、サイバー犯罪攻撃の各分野に特化した分業体制が整ってきており、「高度なサイバー攻撃を誰でもできるようになってきている」としている。

2019年に目立ったのは、不正送金を目的としたトロイの木馬「Emotet」による攻撃。2014年ごろから確認されており、2018年以降は認証情報を盗むマルウェアやランサムウェアを配布するためにEmotetが使われている。

Emotetは、感染した端末からメール本文やアドレス帳、メールサーバの認証情報を盗み出し、その情報を次のスパム活動に悪用する。Emotetに誘導する添付ファイルは正規の業務メールの本文と体裁が同じで、普段から取引のあるメールアドレスを詐称して送られてくるため、被害者は疑わずに開封してしまう。そこからさらに情報の窃取と悪用が広がるという悪循環が繰り返される。

パロアルトネットワークスが、2019年11月に観測した日本の企業を送信元と詐称して送られたEmotet添付のメール約1万4000通を分析したところ、サービス業や飲食、教育、公的機関など国内約300の企業のメールアドレスが詐称されたという。製造業のある大手企業では、40以上の個人アドレスが630通の攻撃メールに使われていた。これらのメールの送付先とメール件名は、同社と取引のある企業だった。

標的型攻撃

標的型攻撃は、ターゲットを絞り込んで行われる攻撃。広く情報の搾取を目的としたスパイ活動に使われてきたが、今では金銭目的にも使われる。パロアルトネットワークスによると、以前は米国や日本に対するものが多かったが、現在では世界中のどこでも標的型攻撃を受けるという。

最近の標的型攻撃では、フリーや商用のマルウェア、ペネトレーションテスト(侵入可能か確認するテスト)用のツールが悪用される例が増えてきた。同社は、こうした一般的なツールを攻撃者が利用するメリットとして、「攻撃にかけるリソースを増やせる」「攻撃者につながる手掛かりが少なくなる」などがあると分析している。攻撃ツールが発見されても、それがサイバー犯罪なのか、標的型攻撃なのか、自社で実施しているペネトレーションテストなのかは、簡単には分からなくなってきているという。

クラウド

関連記事

主人公/ラスボスの視点からRPGを題材にサイバーセキュリティを解説した人気連載を無料提供

主人公/ラスボスの視点からRPGを題材にサイバーセキュリティを解説した人気連載を無料提供

人気過去連載を電子書籍化し、無料ダウンロード提供する@IT eBookシリーズ。第57弾は、5章にわたってRPGを題材にサイバーセキュリティについて理解を深めてもらうという異色連載『RPGに学ぶセキュリティ』です。時に主人公の視点から、また時にはラスボスの立場に立って、RPGを見直してみると、サイバーセキュリティとの関連性が浮かび上がってきます。 ITガード、損保ジャパンらと「サイバー保険」付きセキュリティソフトを発売

ITガード、損保ジャパンらと「サイバー保険」付きセキュリティソフトを発売

ITガードは2018年7月25日、損保ジャパン日本興亜、フィナンシャル・エージェンシーとともに、同社が販売するエンドポイント保護の「AppGuard」に、サイバー攻撃への補償付きエンドポイントセキュリティサービスを開始すると発表した。 サイバー攻撃にアジャイル開発、スウォーム技術、AI/機械学習が使われる――新たな脅威をFortinetが説明

サイバー攻撃にアジャイル開発、スウォーム技術、AI/機械学習が使われる――新たな脅威をFortinetが説明

FortinetのChief of Security Insightsを務めるデレク・マンキー氏が来日し、最新のリサーチ結果に基づく脅威動向を説明。今後現れる恐れのある新たな脅威について警告した。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.