フローチャートで分かる、貴社のテレワークに最適なVDI代替の選定ガイド:テレワーク時代のWeb分離入門(終)

VDI代替ソリューションの分類や、それぞれの仕組み、検討ポイントなどを解説する連載。最終回は、VDI代替ソリューションの方式選定における4つのポイントを解説して、各方式を比較します。

この記事は会員限定です。会員登録(無料)すると全てご覧いただけます。

VDI(仮想デスクトップ)代替ソリューションの分類や、それぞれの仕組み、検討ポイントなどを解説する本連載「テレワーク時代のWeb分離入門」。第1回、第2回でテレワークとWeb分離の方式の特徴を解説しました。最終回となる今回は、方式レベルでの選定方法を紹介します。

今回のゴール

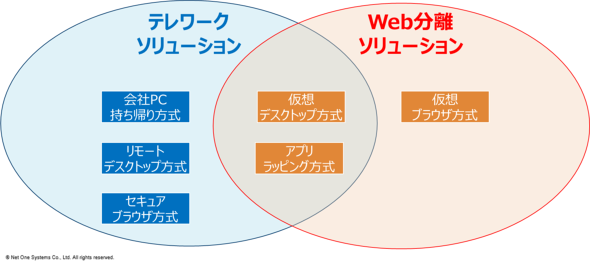

用途の観点で各方式を分類すると下図のようになりますが、どんな組織にも共通する「おススメの方式」はありません。

今回は、読者の皆さんが自組織にマッチする方式を選定できる状態をゴールとして、「結局、どれを選べばいいのか」という疑問に回答します。

4つのポイント

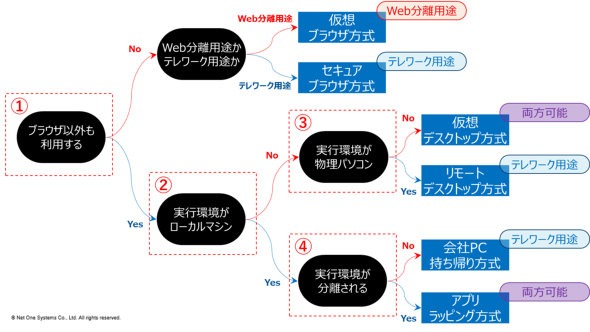

これまで多くのユーザーと会話してきた経験から、おおよそのケースで次の4つのポイントに論点が集約されます。

- ブラウザだけで業務が完結するかどうか

- データを処理するマシンがローカルマシンで大丈夫かどうか

- データを処理するマシンが物理PCで大丈夫かどうか

- 実行環境が分離されている必要があるかどうか

これらを基に、方式選定に使えるフローチャートを作ってみました。

【ポイント1】ブラウザだけで業務が完結するかどうか

「ブラウジングだけを安全に実行できればよいのか、それともブラウザ以外のアプリも安全に利用させたいのか」という業務特性に関わる要件です。

テレワーク用途では、前者でよければセキュアブラウザ方式に、後者でよければそれ以外の方式にふるい分けできます。Web分離用途では、前者が仮想ブラウザ方式、後者がそれ以外の方式となります。

【ポイント2】データを処理するマシンがローカルマシンで大丈夫かどうか

次に、「情報漏えい対策をどこまで強固なものにしたいか」という観点での要件です。

プログラムの実行環境が手元のPCとなる場合、データも手元のPCに保存されます。つまり、手元のPCを盗まれた場合、保存されているデータも盗まれてしまいます。

「ディスクを暗号化している、生体認証を有効にしている、だから大丈夫」と言い切れるならいいかもしれませんが、「技術の進歩によって将来的に突破されるかもしれない」といった懸念を払拭(ふっしょく)できない場合、仮想デスクトップ方式やリモートデスクトップ方式のように、遠隔にあるマシン上で作業できる仕組みを導入する必要があります。

その一方、将来の懸念よりも、例えばコストなど別の部分を重視したい場合は、会社PC持ち帰り方式(VPN方式)やアプリラッピング方式がマッチするでしょう。

なお一般的に、リモートデスクトップ方式とVPN方式はテレワーク用途のみで導入されますが、仮想デスクトップ方式とアプリラッピング方式は、テレワークとWeb分離、どちらの用途にも利用できます。

【ポイント3】データを処理するマシンが物理PCで大丈夫かどうか

【ポイント2】で「遠隔にあるマシン上で作業させたい」となった場合は、3番目の検討事項として、業務継続性を考えるとよいでしょう。

リモートデスクトップ方式の場合、社内の自席にPCが物理的に存在することが前提です。そのため、自席PCが故障したときに「何もできない」状況になります。

一方、仮想デスクトップ方式の場合、マシンが仮想化されており、多くの環境において仮想マシンが動作しているサーバ群はn+1などの方式で冗長化されています。そのため、非常に強い障害耐性があります。

障害耐性を高めたい場合は、仮想デスクトップ方式がベストです。業務が停止するなどのリスクを運用でカバーできる場合は、リモートデスクトップ方式を選ぶことになるでしょう。

【ポイント4】実行環境が分離されている必要があるかどうか

【ポイント2】で「手元のマシン上で作業させてもOK」となった場合、3番目の検討事項として、再度情報漏えい対策について考えます。【ポイント2】では、PCごとデータが盗まれてしまった場合を想定しましたが、ここではプログラムの実行そのものに対するリスクを検討します。

手元のPCでプログラムを実行するということは、つまり「端末の脆弱(ぜいじゃく)性を突いたゼロデイ攻撃を受けるリスクが存在する」ことです。脆弱性を突いた攻撃を受けると、多くの場合、情報を抜き取られてしまいます。

従って、例えばVPN方式を導入する場合、「EDR(Endpoint Detection and Response)で脆弱性攻撃対策を実装する」「端末のロックダウン化によってデータを保存させない」「実行できるプログラムを制限する」「屋外の公衆Wi-Fiを利用できないように制限する」「多要素認証を導入する」などの対策を併せて導入する必要があります。

このような徹底した対策を継続して運用できる組織に限ってはVPN方式も有効な選択肢ですが、筆者としては安易なVPN方式の導入を推奨することはできません。

VPN方式は安価かつ容易に導入できるので、昨今のテレワーク需要が高まる状況では、多くの組織で上記のような徹底した対策を取らずに導入してしまったと思います。取り急ぎの暫定処置としてVPN方式を導入してしまった場合は、これを機に腰を据えて見直してみてはいかがでしょうか。

- 参考リンク:日本経済新聞「在宅時代の落とし穴 国内38社がVPNで不正接続被害」

また、国内に限った話ではありませんが、Verizon Communicationsのレポートによると、やはりVPNトラフィックが増加傾向にあるようです。VPN方式の普及に伴って、悪意ある攻撃者による被害数も増加すると思います。

- 参考リンク:Verizon Communications「Verizon Network Report」

それぞれの方式の比較

関連記事

テレワーク方式を8つに分類し、それぞれの特徴を解説 総務省がテレワークセキュリティに関する手引きを公表

テレワーク方式を8つに分類し、それぞれの特徴を解説 総務省がテレワークセキュリティに関する手引きを公表

総務省は、テレワークを実施するに当たって最低限のセキュリティを確実に確保するための手引き「中小企業等担当者向けテレワークセキュリティの手引き(チェックリスト)」と、設定内容を解説する資料を公表した。 今の境界防御セキュリティは古くて無駄になる?――テレワークをきっかけに始めるゼロトラスト導入、3つのポイント

今の境界防御セキュリティは古くて無駄になる?――テレワークをきっかけに始めるゼロトラスト導入、3つのポイント

アイティメディアは2020年9月7日にオンラインで「ITmedia Security Week 秋」を開催した。本稿では、ラックの仲上竜太氏の特別講演「ニューノーマル時代のゼロトラストセキュリティのはじめ方」を要約してお伝えする。 コロナ禍でプライバシーマークとISMSが注目される? JIPDECとITRが「企業IT利活用動向追跡調査2020」の結果を発表

コロナ禍でプライバシーマークとISMSが注目される? JIPDECとITRが「企業IT利活用動向追跡調査2020」の結果を発表

JIPDECとITRが実施した「企業IT利活用動向追跡調査2020」によると、テレワークや在宅勤務制度を整備した企業の割合が、2020年1月に実施した調査よりも約15ポイント増加した。電子契約を採用済みの企業は、2020年1月時点と変わらず約4割だった。

Copyright © ITmedia, Inc. All Rights Reserved.