優先すべきは内部からの脅威対策

データベースセキュリティは人的脅威への対策が重要

データベースにおけるセキュリティ上の脅威を大きく分けると、主にWebアプリケーションサーバ経由などの公開されたアクセス経路からの攻撃など、ネットワークからの脅威である「技術的脅威」と、社員、協力会社、SI業者などの内部関係者が関係して発生する情報流出など、内部からの脅威である「人的脅威」の2つが考えられます。

ウイルスや不正侵入、SQLインジェクション、クロスサイトスクリプティングといった技術的脅威に対しては、ファイアウォールやIPS/IDS(不正侵入防御/不正侵入検知)、Webアプリケーションファイアウォール、XMLファイアウォールなど仕組みにより防御が可能であり、多くの企業が対策を講じてきています。一方、直接データベースサーバにアクセスでき、蓄積された情報のほとんどに関与できるデータベースサーバ管理者、アプリケーション管理者、サーバ運用管理者などによる人的脅威に対しては、その対策が不十分な状況にあるといえます。

前述した2つの事件が示唆しているように、データベースサーバからの情報漏えい事件は“人”が介在して起こるのがほとんどであることがお分かりいただけるでしょう。システム部門の社員、しかもデータベースサーバに業務としてアクセスできる権限を持った人間が、直接データベースサーバにアクセスして不正に情報を盗んだことによるものです。

一般的にバックエンドの社内データベースの方が、より情報資産価値の高いものが格納されていることを考えると、流出してしまった場合の影響がより大きいのは、内部からの脅威によって発生する事件・事故です。技術的脅威と人的脅威への対策のいずれも重視すべき課題ですが、企業が本気で取り組むべきデータベースセキュリティの優先度は、内部からの脅威への対策がより高いと認識すべきです。

現状把握と職務分掌が対策の第一歩

データベースセキュリティの重要性は認識しつつも、具体的な対策が進んでいない原因には、管理する側が把握、コントロールしきれていないことがたくさんあるためと思われます。その主な点は次の2つに絞られると考えられます。

- データベースに関しての現状把握ができていない

- データベースセキュリティにおける職務分掌ができていない

まず、そもそも現在企業内でどのようにデータベースが保護されているのか、現状を把握していないことが挙げられます。むしろ、把握すべきことが何なのかが整理されていない状況です。例を挙げましょう。

- データベースサーバには日々どこからアクセスされるのか

- データベースサーバへのすべてのアクセス経路を把握しているか

- 企業内にどのようなデータベースインスタンス(データ)が存在するか

- データベースインスタンス内のデータ内容を把握しているか

- 重要データへアクセスできる人物が誰かを管理できているか

- 正規アクセス/不正アクセスの判断ができる仕組みがあるか

こうした現状をきちんと把握しておかなければ、対策を講じることはできません。

また、データベースセキュリティにおける職務分掌については、データベース内のアカウントの権限設定がしっかりと分けられていて、定期的に見直しがされているか、データベースサーバにおけるスーパーユーザーであるDBAを監視する立場のセキュリティ部門が設置されているかといった点をチェックする必要がありますし、その上でスーパーユーザーである人物の心理に働き掛ける抑止効果が必要になってきます。

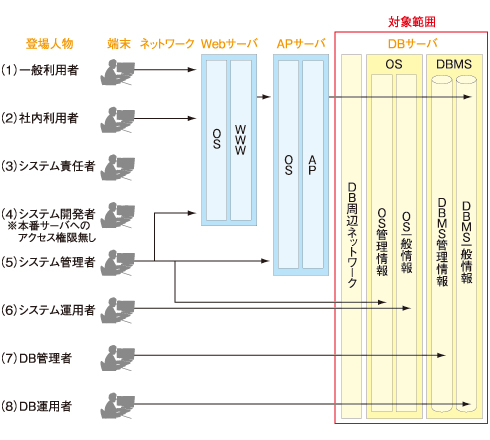

具体的には、データベースにかかわる登場人物(アクセスしてくる利用者)と、そのそれぞれの役割がどういったものかをしっかりと規定し、それぞれのアカウントが持つ権限や、アクセスルートからどのような脅威が存在しえるかを洗い出す必要があります。例えば、登場人物にはエンドユーザーである一般利用者や社内利用者、システム開発者、管理者、データベース管理者、運用者などを洗い出し、それぞれのユーザーの定義や役割を明確にしておくことが内部からの脅威対策の前提条件です。

●表1 データベースにかかわる登場人物の定義と役割

| 登場人物 | 定義・役割 |

|---|---|

| (1)一般利用者 | 社外のエンドユーザー |

| (2)社内利用者 | 社内のエンドユーザー |

| (3)システム責任者 | (4)〜(8)の管理、判断 |

| (4)システム開発者 | ・Web開発、AP開発 ・Webサーバ、APサーバ構築(OS/ミドルウェア含む) ・DB周辺ネットワーク構築 ・DBサーバ構築(OS/ミドルウェア含む) |

| (5)システム管理者 | ・Webサーバ、APサーバ運用(OS/ミドルウェア含む) ・DBサーバ運用(OS/ミドルウェア含む) ・DB周辺ネットワーク機器運用 |

| (6)システム運用者 | ・Webサーバ運用、AP運用 |

| (7)DB管理者 | ・DBMS構築 ・DBMS運用 |

| (8)DB運用者 | ・業務運用(テーブル、データ含む) |

一方、すべてのデータベースサーバ内の「守るべき情報資産」はどのようなものがあるのかを分類し、認識しておくことも重要です。データベースサーバ上には、データベースサーバの動作自体をコントロールする情報もあれば、データベースに格納されている実際の業務で使われる会計情報や個人情報などの業務データもあります。さらには、データベースサーバ上でデータベースインスタンスが正常に稼働するためのOSの構成情報や、OS上にはき出されるログなどもあります。これらのデータそれぞれにアクセスできる人物は、どの役割に基づいたアカウントを持つ人物であり、どのようなアクセス経路を使用するかをしっかりと把握しなければなりません。

前述した登場人物、アクセス経路、データベースの情報資産を結びつけると次のような構図が出来上がります。

一般ユーザーは、基本的にWebサーバ、アプリケーションサーバを介してしかデータにアクセスできないはずですから、一般利用者のユーザーアカウントでWebサーバ、アプリケーションサーバ以外のサーバから直接データベースにログインということがあれば異常であり、そうした異常をセキュリティ侵害としてすぐに検知できる仕組みも必要になります。

一方、システム運用者、データベース管理者などはダイレクトにデータベースサーバのOS情報やデータベースサーバの管理情報、業務データにもアクセスできる権限とアクセス形態を有するので、まず登場人物によるアクセス経路、情報資産の現状をきちんと把握する必要があります。

| 2/3 |

| Index | |

| 優先すべきは内部からの脅威対策 | |

| Page 1 対策不十分なデータベースセキュリティ |

|

| Page 2 データベースセキュリティは人的脅威への対策が重要 現状把握と職務分掌が対策の第一歩 |

|

| Page 3 脅威に対するマッピングが対策の基準 |

|

| ここがポイント! DBセキュリティの実装 |

- Oracleライセンス「SE2」検証 CPUスレッド数制限はどんな仕組みで制御されるのか (2017/7/26)

データベース管理システムの運用でトラブルが発生したらどうするか。DBサポートスペシャリストが現場目線の解決Tipsをお届けします。今回は、Oracle SE2の「CPUスレッド数制限」がどんな仕組みで行われるのかを検証します - ドメイン参加後、SQL Serverが起動しなくなった (2017/7/24)

本連載では、「SQL Server」で発生するトラブルを「どんな方法で」「どのように」解決していくか、正しい対処のためのノウハウを紹介します。今回は、「ドメイン参加後にSQL Serverが起動しなくなった場合の対処方法」を解説します - さらに高度なSQL実行計画の取得」のために理解しておくべきこと (2017/7/21)

日本オラクルのデータベーススペシャリストが「DBAがすぐ実践できる即効テクニック」を紹介する本連載。今回は「より高度なSQL実行計画を取得するために、理解しておいてほしいこと」を解説します - データベースセキュリティが「各種ガイドライン」に記載され始めている事実 (2017/7/20)

本連載では、「データベースセキュリティに必要な対策」を学び、DBMSでの「具体的な実装方法」や「Tips」などを紹介していきます。今回は、「各種ガイドラインが示すコンプライアンス要件に、データベースのセキュリティはどのように記載されているのか」を解説します

|

|