Security Solution 2007イベントレポート

不正を見破り、

紙・メール・ファイル状況変化“なし”

宮田 健

@IT編集部

2007/11/6

「改ざんされていません」を証明できますか?

「改ざんされていません」を証明できますか?

セキュリティパッチを適用することはテストの工数を考えると非常に難儀な仕事であることは、エンジニアであれば誰もが同じ意見であろう。日立ビジネスが販売するデータ改ざん検知ソリューション「トリップワイヤ・エンタープライズ」は、サーバに存在するファイルが改変されているかどうかをチェックできる。

サーバに存在するファイルには、サイズ情報やパーミッション、所有者などのプロパティ情報がある。これらを一括して管理・監視することで、いつ、誰がファイルを変更したのかをチェックすることができるのだ。

この情報を監視することで、パッチを適用したときにどのファイルが追加・修正されているのかが判別できるため、例えばテスト環境にパッチを適用した結果を記録することで、本稼働しているサーバへのパッチ適用が意図したファイルすべてに反映されているのかを判断することができる。

また、ファイルに「誰が」アクセスしているかという情報は、内部統制上も非常に重要なデータとなり得る。IT内部統制のフレームワークである「CobiT」ではITの「モニタと評価」がプロセスの中に入っていることからも、システムのモニタリングは今後必須の機能となるだろう。外部からの攻撃だけでなく、内部からの悪意ある攻撃により改ざんが行われた場合、早期発見は非常に重要である。

|

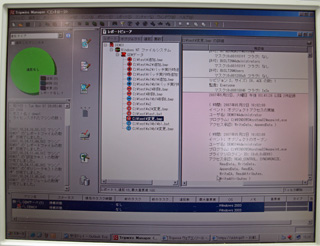

| トリップワイヤの管理コンソール。ファイルに対して追記、修正、削除などのイベントが記録される |

| 【リンク】 IT内部統制支援ソリューション Tripwire http://www.b-sol.jp/tripwire/index.htm |

| 【関連記事】 @IT情報マネジメント セキュリティツールで作る内部統制(2) 内部統制におけるITとCOBITの関係は? http://www.atmarkit.co.jp/im/cbp/serial/soxfw/02/01.html |

単純ながら気がつきにくい? 印刷文字の書き換えを防ぐ

単純ながら気がつきにくい? 印刷文字の書き換えを防ぐ

次に紹介するのはデジタルデータの改ざんではなく、見積書や処方せんなど「紙」に対する改ざん検知ソリューションだ。紙による情報流出への対策は、すかし印刷技術やステガノグラフィーなどを使い、紙であっても流出元が判断できるようなソリューションが多く登場している。

日立公共システムエンジニアリングによる「紙の番人」ではさらに一歩進めたテクノロジーが導入され、紙の上で改ざんされた部分を簡単に判別できるという特徴がある。

例えば見積書などの印刷物に対し、数字を「3」から「8」に書き換えたり、文字を消したりした場合、一目ではなかなか判断できない可能性がある。この製品により偽造・改ざん検知情報が埋め込まれた印刷物をスキャナで読み込み、検知ソフトを実行すると、紙全体に施されているステガノグラフィーの情報から改ざん部分を判別し、書き換えられた部分だけが赤くマークされる。

|

| 紙の番人で改ざんをチェックした様子。「3」を「8」に修正した部分(上部)と、修正液で消された部分(右下)が検出されている |

| 【リンク】 印刷文書のセキュリティソフトウェア 紙の番人 http://www.gp.hitachi.co.jp/eigyo/product/bannin/index.html |

通常のプリンタでこのような偽造・改ざん防止技術を使うと、本来は何も印刷されない白い部分にもドットが印刷されるため、全体に薄い網目のような模様が併せて印刷されることが多い。これにより何らかの情報が埋め込まれていることが分かり、社内に対しては抑止効果も期待できるが、社外への文書では利用しづらかったのが現状だ。しかしこの製品ではカラープリンタを利用することで、人の目では認識しづらい薄い黄色などのドットを情報として利用することも可能であるため、一目ではステガノグラフィーが利用されているとは分からないようになっている。

セキュリティ、特にデジタルデータに対する改ざん・流出防止技術は日進月歩で進化している。データセキュリティの手法や考え方はどこに向かうべきなのか、ウティマコ・セーフウェア代表取締役ヤーン・ボスフェルド氏に話を伺った。ウティマコ・セーフウェアが提案するのは「データセキュリティ2.0」だ。 従来のデータ保護はファイアウォールやゲートウェイの設置など、データのアクセス経路を外部から保護することが注視されていたとボスフェルド氏は語る。これは、善人を中に入れることを許可し、悪人は締め出すという発想だ。しかし、これは前提として、内部に悪人がいる可能性をゼロとしないといけない。善人の顔をした悪人を防ぎきれないことに問題がある。 データセキュリティ2.0で注目しているのはその部分である。性善説ではなく性悪説でデータを保護するためには、外壁を高くするのではなくデータ自体を守る必要があるというのが要件となる。データそのものを保護し、かつシステム全体で統一したポリシーを適用できるかが、今後のデータセキュリティ製品のポイントであるとした提言がデータセキュリティ2.0なのだ。 ウティマコ・セーフウェアではこの要件を基に、既存製品を整理し「SafeGuard Enterprise」を来年にかけ出荷する予定だ。その製品群の1つである「SafeGuard LAN Crypt」では、ファイルサーバの特定のフォルダを暗号化するとともに、そのファイルをクライアントで表示する経路も同時に暗号化し、復号されたファイルはクライアントに残さない。 昨今ではPtoPのワームによる情報漏えい事件が多発しているが、これに対しても「SafeGuard Enterpriseの機能により、業務とは無関係なPtoPアプリケーション自体をインストールすることを防ぐことができる。さらにクライアントに残っているファイルが流出したとしても、それは暗号化が施されているファイルなのでPtoPワームにも強い」(ボスフェルド氏)という。 また、Windows Vista BitLockerなどOSに標準で存在する機能もプラグインを用いて共存させることができ、APIを通じてほかの機能とも管理を統一/共通化できる。 ちまたにあふれる「〜2.0」という言葉に違和感を持つエンジニアも多いかもしれないが、その言葉に引きずられることなく、提案されている思想を読み取ることも重要だ。データセキュリティ分野のパラダイムは日々進化している。業務に必要なセキュリティが確保されているのかどうか、時代とともに見直す必要があるだろう。 |

|

2/2 |

| Index | |

| Security Solution 2007イベントレポート 不正を見破り、紙・メール・ファイル状況変化“なし” |

|

| Page1 メールセキュリティ対策製品花盛り メールアーカイブ、やっぱり手元に置きたい? |

|

| Page2 「改ざんされていません」を証明できますか? 単純ながら気がつきにくい? 印刷文字の書き換えを防ぐ インタビュー:データセキュリティ2.0とは、データそのものを守ること |

|

| Security&Trust記事一覧 |

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。

|

|