マイクロソフトやシスコと協業

業界は「共通の開発プロセス」を持つべき、米RSA

2009/04/22

セキュリティをテーマとしたカンファレンス「RSA Conference 2009」が米国サンフランシスコで4月20日から開催されている。もともとは暗号学者による議論から始まったカンファレンスだが、いまでは認証やネットワークセキュリティ、不正アクセス防御、さらには国家安全保障に至るまで、セキュリティにまつわる事柄を幅広くカバーしている。

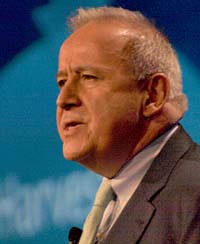

現地時間21日の基調講演には、米EMCのエグゼクティブバイスプレジデント兼RSAセキュリティのプレジデントを務めるアート・コビエロ氏が登場。コラボレーションを進める犯罪者に対抗していくために、堅牢なセキュリティエコシステムの構築に向けた「共通の開発プロセス」が必要だと訴えた。

EMC エグゼクティブバイスプレジデント兼EMCのセキュリティ部門 RSAセキュリティ プレジデントのアート・コビエロ氏

EMC エグゼクティブバイスプレジデント兼EMCのセキュリティ部門 RSAセキュリティ プレジデントのアート・コビエロ氏コビエロ氏は昨今の状況を振り返り、脅威の増大や経済危機、さらには仮想化やソーシャルネットワーキング、クラウドコンピューティングといった新たなテクノロジの登場によって、セキュリティ業界は、情報インフラの再構築という課題とチャンスに直面することになったと述べた。しかし、複数のベンダがばらばらに取り組んでいる状態ではギャップが生じてしまう。「現在のものよりもずっとセキュアな情報インフラを作り出すために、共通の開発プロセスが必要だ」(同氏)

このビジョンを推進するためRSAセキュリティは、「RSA Share Project」という名称で、ソフトウェア開発者に向け同社のセキュリティ技術を公開することを発表した。第1弾として、暗号化ツールキットの「RSA BSAFE」を無償で公開する。

また、業界エコシステムを構築し、独創的なコラボレーションを推進していくという狙いの下、テクノロジの統合を推進。具体的な取り組みとして、マイクロソフトおよびシスコシステムズとの協業を発表している。こうした協業によって、「インフラの中にコントロールポイントを組み込んでいくことができる」(同氏)とした。

コビエロ氏は、開発プロセスや技術の共有、テクノロジの統合によって、犯罪者らよりも強固なエコシステムを実現し、革新的なコラボレーションを進めていくべきだと述べ、講演を締めくくった。

資格に基づくMSの認証システム「Geneva」

また、同じく基調講演に登壇した米マイクロソフトのTrustwothy Computing担当プレジデント、スコット・チャーニー氏は、「インターネット上で活動する人の数が増えるにつれ、犯罪者もそこに押し寄せるようになった。いまやここが非常においしいターゲットになっている」と指摘した。

米マイクロソフト Trustwothy Computing担当プレジデント スコット・チャーニー氏

米マイクロソフト Trustwothy Computing担当プレジデント スコット・チャーニー氏同社ではこれまで、安全なソフトウェアを開発するための「SDL(セキュリティ開発ライフサイクル)」や「多層防御(Defense In Depth)」といった取り組みを進めてきた。またInternet Explorer 8の「Smart Screenフィルタ」やWindows Vista/7で実装されるTPM、アプリケーションの実行をロックする「AppLocker」など、新たなセキュリティ機能も追加している。

こうした取り組みによって、インターネットは以前に比べれば安全になってきた。しかし「まだ許容可能なレベルには至っていない」と同氏は言う。

チャーニー氏は今後の取り組みとして、次期「Forefront」や認証プラットフォームの「Geneva」を紹介した。このうちGenevaは、「クレームベース」の認証システムで、各ユーザーが信頼できる範囲で情報を開示できるようにする。状況に応じて属性情報を活用することで、ユーザーがどこにいようと、ポリシーやプライバシーに反しない範囲で必要な情報にアクセスできるようにする。すでにワシントン州のLake Washington School Districtで、児童やその保護者、教師のアクセス制御用に試験導入が行われているという。

関連リンク

関連記事

情報をお寄せください:

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。