第3回 ウイルス対策に重要なのは「多層防御」

竹島 友理

NRIラーニングネットワーク株式会社

2008/10/9

Exchange Server 2007が持つ2つのウイルス対策フィルタ

Exchange Server 2007が持つ2つのウイルス対策フィルタ

Exchange Server 2007には、フィルタを使用したウイルス対策機能もあります。その1つが、エッジトランスポートサーバの“添付ファイルフィルタ”です。インターネットから受信したメッセージに不適切な添付ファイルが含まれていた場合、エッジトランスポートサーバはそのメッセージをブロックしたり、添付ファイルを削除できます。

もう1つのフィルタ機能は、エッジトランスポートサーバとハブトランスポートサーバの“トランスポートルール”です。これは、件名やメッセージヘッダに危険な情報が含まれているメッセージや、送信者アドレスや件名が空白になっているメッセージなど、「危険な香り」のするメッセージを受信しないよう、メッセージの送受信処理中に適切な処理を実行する機能です。

Exchange Server 2007では、ウイルス対策ソフトウェアと、これらの機能を組み合わせることで、多くのウイルスからの攻撃を防御しています。それでは、添付ファイルフィルタとトランスポートルールについて見ていきましょう。

添付ファイルの脅威を防ぐ

添付ファイルの脅威を防ぐ

添付ファイルフィルタは、エッジトランスポートサーバのAttachment Filtering Agentが実行している機能で、メッセージに添付されている危険な添付ファイルを受信しないように防御してくれます。

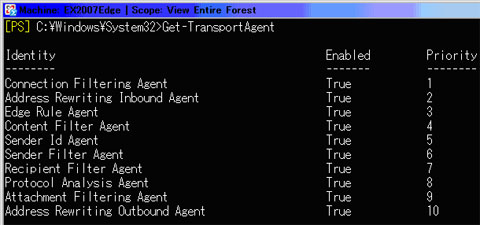

参考までに、以下はエッジトランスポートサーバで実行されているトランスポートエージェントの一覧です。この中の、Attachment Filtering Agentが添付ファイルフィルタ機能を担当しています(ちなみに、ハブトランスポートサーバでは、Attachment Filtering Agentは実行されていません)。

|

| 図1 エッジトランスポートサーバで実行されているトランスポートエージェント |

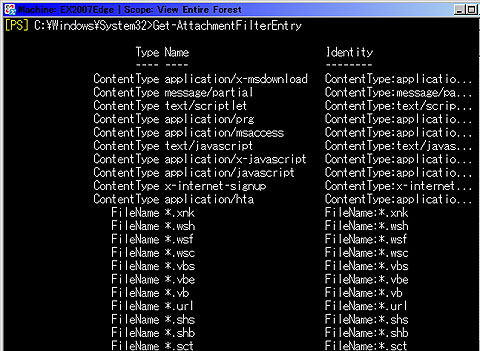

GUIツールであるExchange管理コンソールでは添付ファイルフィルタの構成管理ができないので、設定はExchange管理シェルのコマンドレットを使用します。最初に、Get-AttachmentFilterEntryコマンドレットを実行して、添付ファイルフィルタが防御する添付ファイルの拡張子の一覧を取得してみましょう。以下は、その実行結果です。

|

| 図2 添付ファイルフィルタで防御する、添付ファイルの拡張子の一覧 |

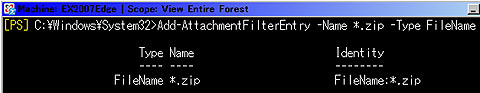

例)Add-AttachmentFilterEntry -Name *.zip -Type FileName

|

| 図3 添付ファイルフィルタのエントリ追加 |

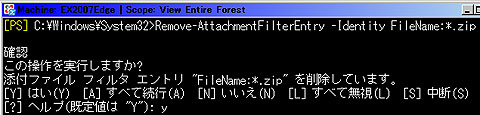

例)Remove-AttachmentFilterEntry -Identity Filename:*.zip

|

| 図4 添付ファイルフィルタのエントリ削除 |

このとき、これらの拡張子の添付ファイルに対して、添付ファイルフィルタが実行する防御処理(添付ファイルの削除など)は1つしか関連付けられないことに注意してください。つまり、「添付ファイルがEXE拡張子の場合は、メッセージも添付ファイルも受信を拒否し、BAT拡張子の場合は、通知なしでメッセージから添付ファイルを削除する」というように、拡張子の種類ごとに防御処理を定義できるわけではありません。

現在の防御処理は、Get-AttachmentFilterListConfigコマンドレットで確認できます。以下は、その実行結果です。既定では、防御処理に「Stlip」が設定されています。

このとき、これらの拡張子の添付ファイルに対して、添付ファイルフィルタが実行する防御処理(添付ファイルの削除など)は1つしか関連付けられないことに注意してください。つまり、「添付ファイルがEXE拡張子の場合は、メッセージも添付ファイルも受信を拒否し、BAT拡張子の場合は、通知なしでメッセージから添付ファイルを削除する」というように、拡張子の種類ごとに防御処理を定義できるわけではありません。

現在の防御処理は、Get-AttachmentFilterListConfigコマンドレットで確認できます。以下は、その実行結果です。既定では、防御処理に「Stlip」が設定されています。

|

| 図5 添付ファイルフィルタの構成情報の取得 |

実行できる アクションの種類 |

説明 |

| Reject | 電子メールメッセージと添付ファイルの両方が受信者に配信されなくなり、配信不能レポート(NDR)が送信者に発行される |

| Strip | 電子メールメッセージから問題のある添付ファイルが削除されるが、メッセージと、添付ファイルフィルタの一覧のエントリに一致しないほかの添付ファイルは許可される。添付ファイルが削除されたことを示す通知が電子メールメッセージに追加される |

| SilentDelete | 電子メールメッセージと添付ファイルが受信者に配信されなくなる。電子メールメッセージと添付ファイルがブロックされたことを示す通知は、送信者に送信されない |

| 表1 添付ファイルフィルタで実行できるアクションの種類 |

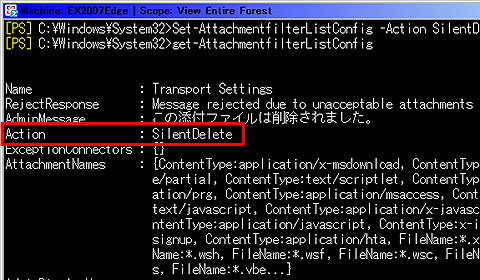

防御処理を変更する場合は、Set-AttachmentListConfigコマンドレットを実行します。以下は、防御処理を「SilentDelete」に変更し、続けて結果を確認している画面です。

|

| 図6 防御処理の変更と確認 |

次は、トランスポートルールについて見ていきましょう。

2/3 |

| Index | |

| ウイルス対策に重要なのは「多層防御」 | |

| Page1 エッジで守れ! ハブでも守れ! メールボックスでも守れ! 新たにサポートされたExchange用のForefront |

|

| Page2 Exchange Server 2007が持つ2つのウイルス対策フィルタ 添付ファイルの脅威を防ぐ |

|

| Page3 トランスポートルールを活用し、条件一致で一括処理を |

|

| 新・Exchangeで作るセキュアなメッセージ環境 連載インデックス |

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。

|

|