サーバとクライアントが相互認証

産総研とヤフーが相互認証プロトコル「HTTP Mutual」の実装を公開

2008/04/23

産業技術総合研究所(産総研)とヤフーは4月22日、新しい認証プロトコル「HTTP Mutualアクセス認証」を組み込んだWebブラウザ「MutualTestFox」と、同プロトコルに対応したApache用モジュール「mod_auth_mutual」を開発し、オープンソースで公開した。

MutualTestFoxは、Firefox 3のソースコードをベースとし、新認証プロトコルを機能追加したWebブラウザで、mod_auth_mutualを組み込んだApacheと組み合わせることで新プロトコルを試すことができる。

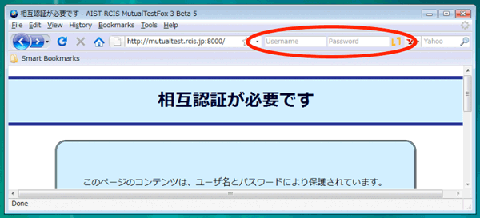

HTTP Mutualアクセス認証を組み込んだFirefox 3。アドレスバー領域にパスワード入力欄が現れる

HTTP Mutualアクセス認証を組み込んだFirefox 3。アドレスバー領域にパスワード入力欄が現れるHTTP Mutualアクセス認証は、これまで産総研の情報セキュリティ研究センターとヤフーが共同で進めてきたWeb向けのパスワード相互認証プロトコルの研究開発の成果を実装したもので、2007年3月に発表した「抜本的なフィッシング詐欺防止技術」に基づいている。

従来、HTMLのフォームを使った認証では、偽サイトでのパスワード詐取を防ぎづらかった。これに対して新認証方式はWebブラウザのアドレスバー領域にパスワード入力欄を設けることでパスワード入力欄の偽装防止とした。また、従来はサーバ側によるユーザーの認証という一方向の認証だったものを、Webブラウザ側からもサーバ側を認証するという双方向の認証とした。サーバの認証は、そのパスワードがそのサーバに登録済みであるかどうかを確認することで行う。相互認証により、ユーザーが登録したパスワードを知らない偽サイトがログインが成功したかのように偽装することはできず、フィッシング詐欺の防止となる。これは従来のSSLクライアント認証では達成できなかったことだという。

新たに開発したプロトコルは、「PAKE」(Password Authenticated Key Exchange)と呼ばれる方式の1つである「ISO/IEC 11770-4」をベースに設計。PAKEでは相互認証後の通信も暗号化するが、新方式では、すでにWeb上で一般化したHTTPSプロトコルと組み合わせた。これは、すでに配備されているSSLアクセラレータやロードバランサなどに配慮したもの。現在広く使われているHTTPアクセス認証(RFC 2617)の自然な拡張として設計することで、運用へのインパクトを最小限にした。

また、偽サイトがユーザーとの通信を本物のサイトに対して中継する、「中間者攻撃」(Man-in-the-middle-attack)と呼ばれる攻撃手法に対してPAKEは無力であるため、クライアント側から送るパスワードの加工に際して相手サーバのドメイン名などを用いて加工するよう設計した。

関連記事

情報をお寄せください:

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。