Office 365 攻撃シミュレーターの使い方――インシデントに強い組織を作る:セキュリティインシデントへのプロアクティブな対策

「Microsoft Office 365」には、さまざまなセキュリティ機能が搭載されています。本稿ではその1つである「Office 365 攻撃シミュレーター」の目的と機能を紹介します。Office 365 攻撃シミュレーターでは、サイバー攻撃のシミュレーションを実行できるので、企業や組織はさまざまなセキュリティ対策や教育を事前に実施し、被害を防ぐことが可能になります。

Office 365 攻撃シミュレーターの役割

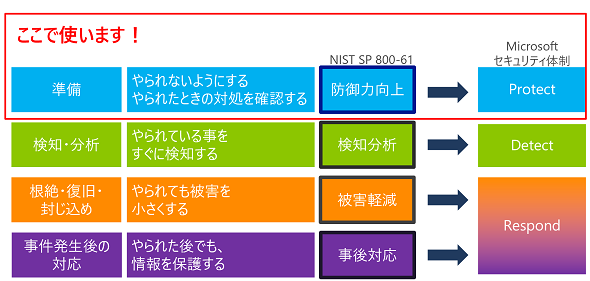

Microsoft では、セキュリティインシデントの対応プロセスを3つに分けています。今回紹介する「Office 365」の脅威インテリジェンス機能の1つである「Office 365 攻撃シミュレーター(Attack Simulator)」(以下、攻撃シミュレーター)は、セキュリティインシデント対応プロセスの「準備」に位置付けられています。

攻撃シミュレーターを実行するには?

攻撃シミュレーターを実行するには、以下のライセンスと権限が必要です。

- ライセンス:Office 365 E5 または Office 365 Advanced Threat Protection(ATP)Plan 2

- 実施権限:多要素認証が有効になっている全体管理者またはセキュリティ管理者のアカウント

攻撃シミュレーターが実行できる疑似攻撃

2019年10月現在、攻撃シミュレーターで実施できる攻撃は以下の3種類です。

- スピアフィッシング攻撃(資格収集攻撃)

- ブルートフォースパスワード攻撃(辞書攻撃)

- パスワードスプレー攻撃

以降では、それぞれの役割と使い方を確認していきましょう。

スピアフィッシング攻撃の手法とは?

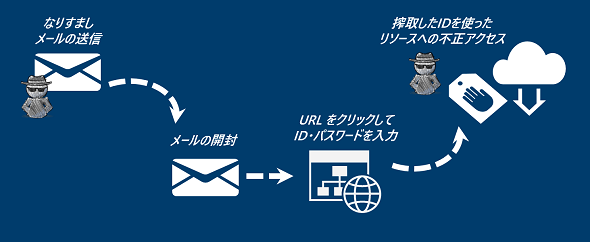

「スピアフィッシング」は、ID、個人情報、重要データの搾取を目的とした攻撃です。ターゲットとなったユーザーに対して、特定の団体・組織になりすましたメールを送り、そこからIDや個人情報、重要データの搾取を試みます。

ここで使われるメールには、IDやパスワードの入力を促す“不正なURL”が添付されています。これをクリックすると、特定の組織・団体になりすましたサインインページに誘導されます。アドレスバーを確認しない限り、本物のサインインページと区別することが困難であるため、ユーザーはそのサイトを本物のサイトと誤認識し、自身が利用しているIDとパスワードを入力してしまいます。

スピアフィッシング攻撃のシミュレーション

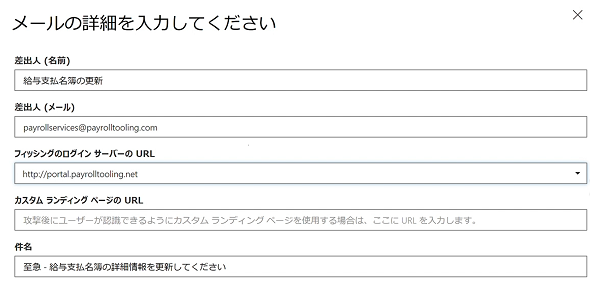

攻撃シミュレーターでは、対象者に向けて送信するメールのテンプレートと、Office 365 のサインインを模したサイトが用意されています。メールテンプレートはカスタマイズが可能なため、組織に応じた内容のメールを作成することができます。なお、このメールは Office 365 から直接対象者に送られるため、既存のメールフィルタリング設定に影響されることはありません。

この攻撃が実行されると、対象者には以下のようなメールが送られます。

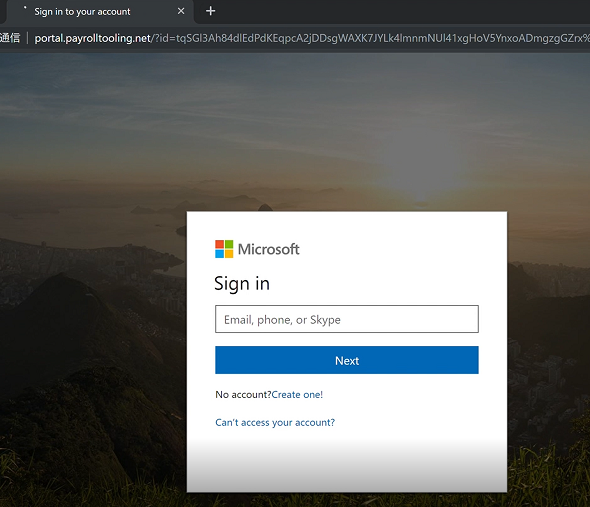

対象者がメール内のボタンをクリックすると、用意されたなりすましサイトに誘導されます。

対象者がなりすましサイトにIDとパスワードを入力すると、警告画面が表示されます。この画面もカスタマイズすることが可能です。組織に応じた警告文や報告先などを記載することができます。

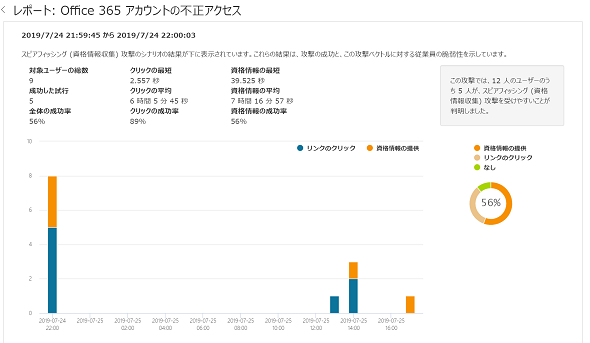

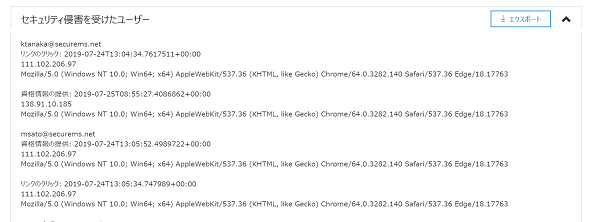

スピアフィッシング攻撃の結果は、レポートとして確認することができます。レポートでは対象者のうち、メールに含まれていたリンクをクリックしたユーザー数、実際にID/パスワードを入力したユーザー数を確認できます。この結果はファイルにエクスポートすることも可能です。

スピアフィッシング攻撃シミュレーションの目的

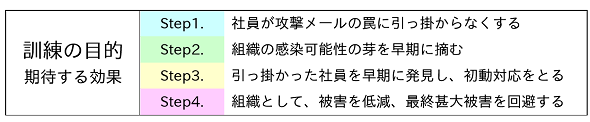

独立行政法人情報処理推進機構(IPA)では、スピアフィッシング攻撃シミュレーションの目的を以下のように定義しています。

スピアフィッシング攻撃シミュレーションを行うことで、なりすましメールに対して脆弱(ぜいじゃく)なユーザーを確認できるようになります。このようなメールにはユーザー個人が極力引っ掛からないように注意することが大事ですが、シミュレーションの通り、正しいサイトとなりすましサイトを見分けることは大変困難です。

これを踏まえて、今日ではこのようなメールに引っ掛かってしまったときに、組織として迅速に対応できることがセキュリティ対策に望まれています。

ブルートフォースパスワード攻撃/パスワードスプレー攻撃の手法とは?

「ブルートフォースパスワード」「パスワードスプレー」は、いずれも攻撃手法の種類です。攻撃者はターゲットとなるIDと推測したパスワードを用いて、IDのハッキングを試みます。

■ブルートフォースパスワード攻撃

特定のユーザーに対し、さまざまなパスワードを組み合わせてIDのハッキングを試みます。「総当たり攻撃」とも呼ばれています。

■パスワードスプレー攻撃

特定のパスワードを複数のユーザーに適用し、IDのハッキングを試みます。単一のIDに対して攻撃の回数が限定されるため、サインイン上限回数超過によるアカウントのロックアウトを回避することができます。

ブルートフォースパスワード攻撃/パスワードスプレー攻撃のシミュレーション

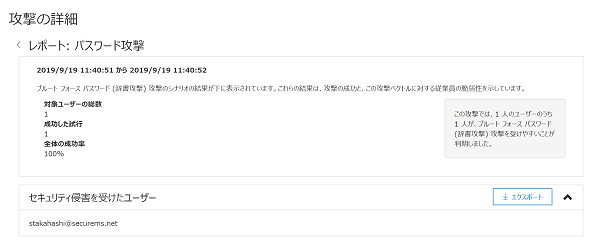

攻撃シミュレーターでは、あらかじめ登録したIDとパスワードを使ってサインインを試行し、その結果をレポートすることができます。

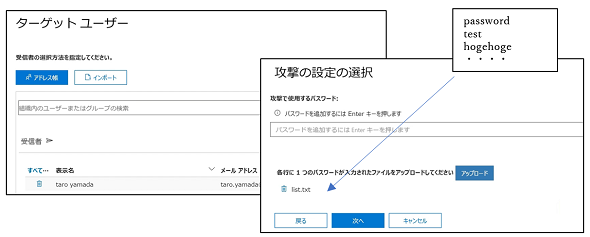

ブルートフォースパスワード攻撃をシミュレートする場合、ターゲットとなるユーザーを決定し、試行する際に利用するパスワードを事前にリスト化して、それを登録します。

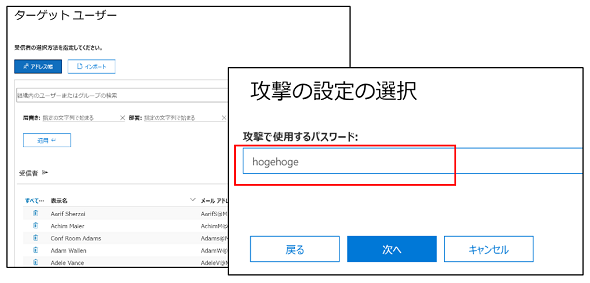

これに対し、パスワードスプレー攻撃では複数のユーザーに対し、単一のパスワードを指定します。

シミュレーション実行後は、その結果をレポートで確認することができます。

ブルートフォースパスワード攻撃/パスワードスプレー攻撃シミュレーションの目的

以前は、「パスワードは定期的に変更する」という考え方が一般的でした。しかし、近年はパスワードを定期的に変更することで、その記憶が煩雑になることや、同じパスワードを繰り返し再登録するリスクを鑑みて、「パスワードは複雑で推測されにくいものを継続使用し、セキュリティインシデントが発生した場合のみ変更する(※)」という考え方に変化しつつあります。

(※)総務省:国民のための情報セキュリティサイト(http://www.soumu.go.jp/main_sosiki/joho_tsusin/security/business/staff/01.html)

継続的に使うパスワードが推測されやすく、かつ単純なものである場合、ユーザーのパスワードのリスクはより高くなります。この状況を管理者側で把握するためにも、ブルートフォースパスワード攻撃やパスワードスプレー攻撃のシミュレーションを有効に活用することができます。

まとめ

今回は、セキュリティインシデントに強い組織を作るためのツール/サービスとして、Office 365 攻撃シミュレーターを紹介しました。

スピアフィッシング攻撃のシミュレーションでは、なりすましのメールに対し、安易にクリックしないことをユーザーに認識させるとともに、発生したインシデントを管理者に報告することを繰り返し啓蒙(けいもう)していきましょう。これを習慣化することで、実際に発生したインシデントを管理者側でより迅速に把握することができるようになります。

また、パスワードは同じものを継続して使い続けるために、複雑なものを利用することをユーザーに義務付けていきましょう。今回のテーマからは少しそれますが、パスワード以外の認証(多要素認証)を利用することも視野に入れましょう。

Microsoft では、Office 365 攻撃シミュレーターをはじめとした、さまざまなセキュリティ機能をクラウドサービス内に展開しています。これらの機能をご活用いただき、よりよいセキュリティ運用のお手伝いができればと考えています。

関連記事

- ここで使える Azure Sentinel――クラウド時代のセキュリティ管理のハブに!

- Windows Information Protection を正しく知る 〜設定編〜

- Windows Information Protection を正しく知る

- 知っていましたか? Microsoft 365で簡単に実現できるブラウザでの安全なリモートワーク環境 〜応用編〜

- 社給端末制限の緩和でコストをかけずに、安全かつ柔軟性のあるリモートワーク環境の提供を

- 知っていましたか? Microsoft 365で簡単に実現できるブラウザでの安全なリモートワーク環境

- Windows 10のデータ管理 データ保護はMicrosoft 365の連携技におまかせ

- Windows 10のメンテナンス 更新プログラムの管理もMicrosoft 365におまかせ

- Windows 10の展開はMicrosoft 365におまかせ

- Desktop App Assure サービスが Windows 10 と Office 365 へのアプリ互換性問題を支援

- Windows 10への全面移行を後押しする「Desktop App Assureサービス」とは

関連リンク

提供:日本マイクロソフト株式会社

アイティメディア営業企画/制作:@IT 編集部/掲載内容有効期限:2019年10月23日

Copyright © ITmedia, Inc. All Rights Reserved.