NewsInsight

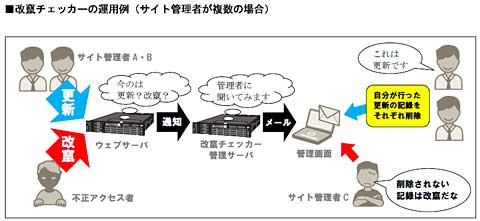

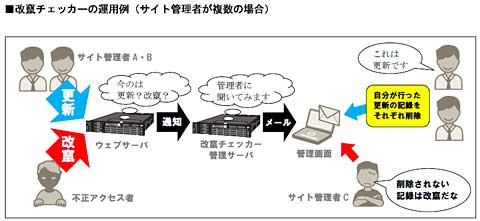

「改竄チェッカー」の運用例

「改竄チェッカー」の運用例

Webサイトのファイル更新を監視

リンク、Gumblar型攻撃による改ざんチェックサービス開始

2010/05/19

専用ホスティングサービス「at+link」を運営するリンクは5月19日、Gumblar型マルウェアによる攻撃を検知するサービス「改竄チェッカー」の提供を開始した。

Gumblar型マルウェアは、その攻撃過程においてWebサイトを改ざんし、参照したユーザーを不正なサイトへ転送するコードを埋め込む。この攻撃コードは対象Webサーバのコンテンツをひそかに改ざんするため、Gumblar被害を受けた企業は長期間にわたって気付かない事例も見受けられる。

同社の改竄チェッカーは、Webサーバに対する追加・更新・削除処理が行われたタイミングで通知メールを管理者に送信する。身に覚えのないタイミングで通知メールが送信された場合、Webサイトが改ざんされた可能性が高いと判断できる。すべてのファイル操作で通知メールが送信されるのは「未知の改ざん攻撃に対応できる仕組みをシンプルに実現するため」(同社)としている。ファイルの更新履歴は管理サーバで確認でき、正規のファイル操作を行ったとき、更新履歴をファイル単位で「確認済み」と記録するようなフローとなる。

改竄チェッカーはat+linkとインフォリスクマネージが共同で展開する改ざん被害調査サービス「GumblarWatch」の一部としてすでに提供している機能を切り出したもの。初期費用1万500円、月額7350円で提供する。

「改竄チェッカー」の運用例

「改竄チェッカー」の運用例関連リンク

関連記事

情報をお寄せください:

Security&Trust フォーラム 新着記事

- Windows起動前後にデバイスを守る工夫、ルートキットを防ぐ (2017/7/24)

Windows 10が備える多彩なセキュリティ対策機能を丸ごと理解するには、5つのスタックに分けて順に押さえていくことが早道だ。連載第1回は、Windows起動前の「デバイスの保護」とHyper-Vを用いたセキュリティ構成について紹介する。 - WannaCryがホンダやマクドにも。中学3年生が作ったランサムウェアの正体も話題に (2017/7/11)

2017年6月のセキュリティクラスタでは、「WannaCry」の残り火にやられたホンダや亜種に感染したマクドナルドに注目が集まった他、ランサムウェアを作成して配布した中学3年生、ランサムウェアに降伏してしまった韓国のホスティング企業など、5月に引き続きランサムウェアの話題が席巻していました。 - Recruit-CSIRTがマルウェアの「培養」用に内製した動的解析環境、その目的と工夫とは (2017/7/10)

代表的なマルウェア解析方法を紹介し、自社のみに影響があるマルウェアを「培養」するために構築した動的解析環境について解説する - 侵入されることを前提に考える――内部対策はログ管理から (2017/7/5)

人員リソースや予算の限られた中堅・中小企業にとって、大企業で導入されがちな、過剰に高機能で管理負荷の高いセキュリティ対策を施すのは現実的ではない。本連載では、中堅・中小企業が目指すべきセキュリティ対策の“現実解“を、特に標的型攻撃(APT:Advanced Persistent Threat)対策の観点から考える。